SSH(Secure Shell)は、安全が保証されていないネットワーク経由でリモートシステムにアクセスし、管理・運用するためのセキュアなネットワークプロトコルです。管理者、開発者、エンジニア、自動化システムが、リモートサーバーにログインし、コマンドを実行し、ファイルを転送し、暗号化されたトンネルを作成し、インフラを管理する際に、機密情報を平文で送信することがありません。

SSHが広く使われる以前は、リモート管理には暗号化がほとんど、あるいは全く施されない古いツールが使われ、ユーザー名やパスワード、セッションデータがそのまま流れていました。これは、共有ネットワークや公共ネットワーク、インターネット越しにアクセスする際に深刻なセキュリティリスクを生んでいました。SSHは、遠隔通信に暗号化、認証、完全性保護を提供することでこの問題を解決するために設計されました。

今日、SSHはLinuxやUnixサーバー管理、クラウドコンピューティング、ネットワーク機器の管理、ソフトウェア開発、DevOpsの自動化、Gitアクセス、安全なファイル転送、リモートトラブルシューティング、データベースのトンネリング、組み込みシステム、産業用ゲートウェイ、サイバーセキュリティ運用などで広く使われています。安全なインフラ管理のための最も重要なツールの一つです。

SSHとは何か

定義と中核的な意味

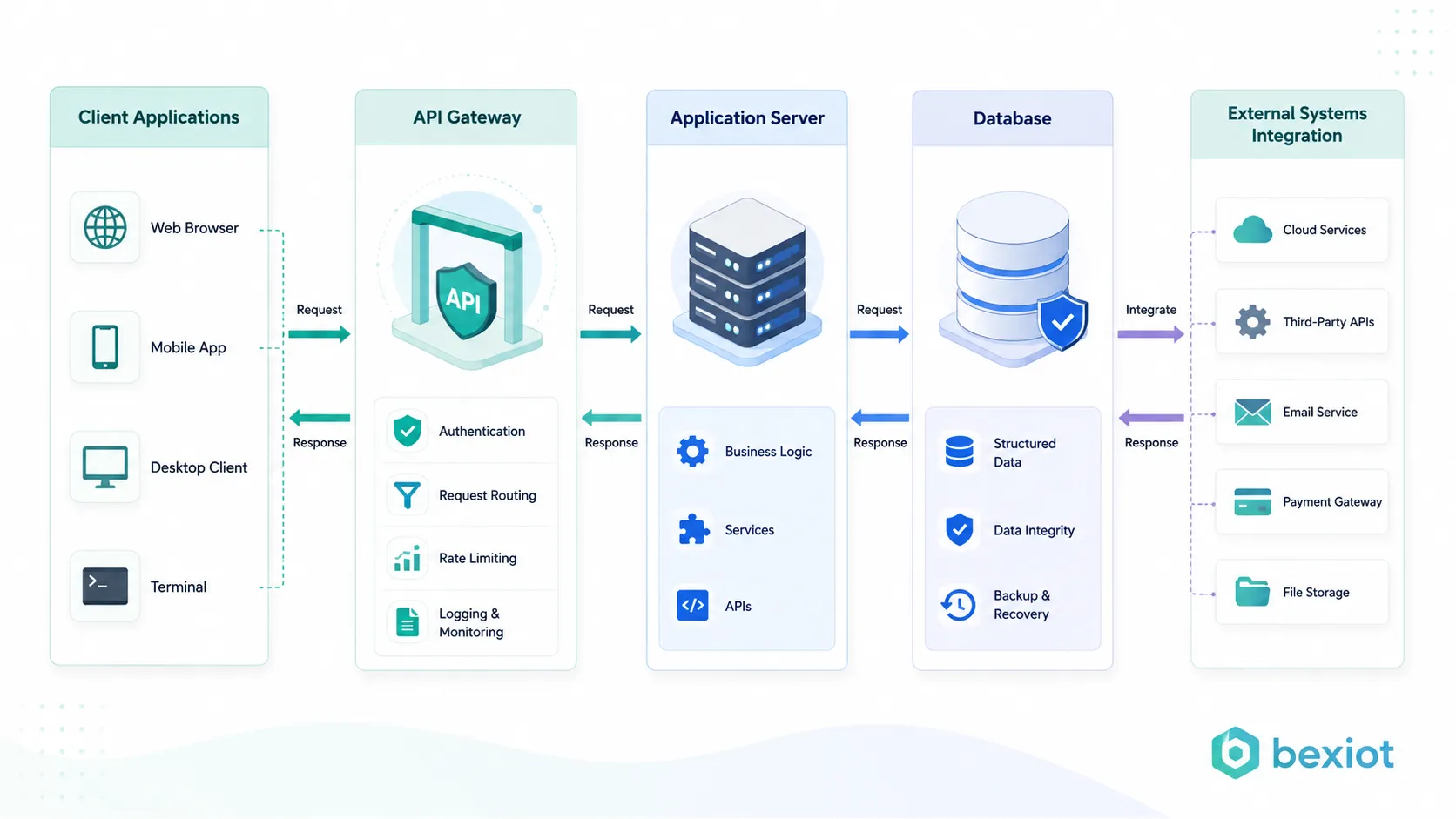

SSHはクライアントとサーバーの間に安全な通信路を作り出す暗号ネットワークプロトコルです。クライアントは通常、ユーザーのコンピューター、端末、自動化ツール、管理用ワークステーションです。サーバーはアクセス対象となるリモートマシン、デバイス、仮想マシン、クラウドインスタンス、ルーター、ファイアウォール、ゲートウェイ、あるいは組み込みシステムです。

SSHの中核的な目的は、安全なリモートアクセスにあります。セッションの暗号化、サーバー身元の確認、ユーザー認証、転送データが改ざんされていないことの検証を通じて通信を保護します。これにより、機密性と信頼性を必要とする管理業務にSSHが適したものとなります。

実用上は、ユーザーがリモートシステム上で安全な端末セッションを開くことができます。接続すると、あたかもそのマシンの前にいるかのように、コマンドの実行、ファイルの編集、サービスの再起動、ログの確認、ソフトウェアのデプロイ、パーミッションの管理、メンテナンス作業を行えます。

SSHは、ログイン資格情報、コマンド、ファイル、セッションデータをネットワーク上で露出から守ることで、リモートシステムを安全に制御する手段を提供します。

なぜSSHが重要なのか

SSHが重要なのは、リモート管理が現代のIT運用の常識だからです。サーバー、クラウドプラットフォーム、ルーター、仮想マシン、コンテナ、ファイアウォール、データベース、アプリケーション環境の多くは遠隔から管理される必要があります。安全なプロトコルがなければ、あらゆる遠隔セッションで機密の資格情報や運用データが露出しかねません。

SSHは通信経路を暗号化することでこのリスクを低減します。たとえトラフィックが共有ネットワーク、無線ネットワーク、公共のインターネット回線、あるいは信頼できない区間を通過したとしても、SSHが適切に設定されていれば、セッション内容は偶発的な傍受から保護され、攻撃者は通信の存在を認識できても、コマンドや資格情報を読み取ることはできません。

SSHは自動化もサポートします。デプロイスクリプト、バックアップツール、構成管理システム、監視ジョブ、CI/CDパイプラインは、毎回対話的なアクセスを必要とせずに、安全にシステムへ接続できます。このため、SSHは人間の管理者にとっても、自動化された運用にとっても価値があります。

SSHの動作の仕組み

クライアント・サーバーモデル

SSHはクライアントとサーバーのモデルを採用しています。SSHサーバーはリモートマシン上で動作し、SSH接続要求を待ち受けます。SSHクライアントはユーザーのデバイスまたは自動化システム上で動作します。ユーザーがSSHセッションを開始すると、クライアントがサーバーに接続し、セキュアなネゴシエーションプロセスが始まります。

この過程で、クライアントとサーバーは対応アルゴリズムを合意し、暗号鍵を確立し、サーバーの身元を確認し、ユーザーを認証します。セキュアなセッションが確立された後、ユーザーは権限と設定に応じて、シェルへのアクセス、コマンドの実行、ファイルの転送、トンネルの作成が可能になります。

このモデルは単純ですが強力です。同じSSHの基本構造を、対話的な管理、自動デプロイ、Git操作、安全なファイルコピー、ポートフォワーディング、その他多くのセキュアな遠隔ワークフローに利用できます。

トランスポート層のセキュリティ

SSHのトランスポート層は、保護された通信チャネルを確立します。この層は、アルゴリズムのネゴシエーション、鍵交換、サーバー認証、暗号化、完全性チェック、そして場合によっては圧縮を担当します。クライアントとサーバー間を移動するデータが盗聴や改ざんから保護されることを保証するのが役割です。

鍵交換により、両者は鍵をネットワーク上に直接送ることなく、共有セッション鍵を生成できます。そのセッション鍵が通信の暗号化に使われます。完全性保護は、パケットが伝送中に変更されたかどうかを検知する助けとなります。

サーバー認証も重要です。クライアントはサーバーのホスト鍵を確認し、偽のサーバーに接続するリスクを減らします。サーバー鍵が予期せず変更された場合、SSHクライアントはユーザーに警告を出すことがあります。それは正規のサーバー交換か、中間者攻撃の可能性を示しているからです。

ユーザー認証

トランスポート層が確立された後、SSHはユーザーを認証します。一般的な認証方式として、パスワード認証と公開鍵認証があります。公開鍵認証は、正しく用いればパスワードのみのアクセスよりも強力で管理しやすいため、管理用アクセスで広く推奨されます。パスフレーズやアクセス制御、鍵管理ポリシーと組み合わせることも可能です。

公開鍵認証では、ユーザーはクライアント側で秘密鍵を保持し、対応する公開鍵をサーバーに配置します。ログインの際、サーバーはクライアントが正しい秘密鍵を持っていることを、それを送信させることなく確認します。これは、鍵が正しく生成・保管・保護されている場合に強力な認証手段となります。

環境によっては、多要素認証、電子証明書、ハードウェアセキュリティキー、集中IDシステム、ホストベース認証なども使われます。適切な方法は、セキュリティ要件、ユーザー規模、運用ワークフロー、コンプライアンス需要によって異なります。

コネクション層とチャネル

SSHのコネクション層は、一つのSSHセッション内で複数のセキュアなチャネルを動作させます。チャネルは、対話的なシェルを提供したり、コマンドを実行したり、ファイルを転送したり、ポートをフォワードしたり、別のサービスを支えたりします。この階層型設計がSSHを柔軟なものにしています。

たとえば、ユーザーは端末セッションを開き、リモートコマンドを実行し、同じ一般的なSSHプロトコル設計のもとでローカルポートをフォワードすることさえ可能です。SCP、SFTP、SSH経由のGit、SSHトンネリングなどのツールは、このセキュアな基盤を使って特定のサービスを提供しています。

これこそが、SSHが広く使われ続けている理由の一つです。単なるリモートログインツールではなく、複数の管理・開発タスクをこなせる安全な転送フレームワークなのです。

SSHの主な機能

暗号化されたリモートログイン

暗号化されたリモートログインは、最もよく知られたSSHの機能です。ユーザーは安全にリモートシェルにアクセスし、管理タスクを実行できます。コマンドや出力を含むセッションの全内容が暗号化によって保護されます。

この機能はサーバー管理に不可欠です。管理者は、資格情報やコマンド内容をネットワークに露出させずにリモートからシステムを管理できます。クラウドサーバーや遠隔データセンター、マネージドホスティング、分散インフラストラクチャにおいて特に重要です。

また、緊急時のトラブルシューティングも支えます。サービスに障害が発生したとき、管理者は安全に接続し、ログを調査し、プロセスを再起動し、設定を修正し、サービスを復旧させることができます。

公開鍵認証

公開鍵認証は、パスワードのみのアクセスに比べて、セキュリティと利便性を向上させます。ユーザーはセッションごとにパスワードを入力する代わりに、暗号鍵ペアで認証できます。秘密鍵はクライアント側に保持し、公開鍵はサーバーに設置されます。

この方法は人にも自動化にも役立ちます。デプロイツール、バックアップスクリプト、構成管理システム、CI/CDパイプラインは専用の鍵で安全に認証を行えます。また、ユーザーアカウントやコマンド制限、送信元アドレス、鍵ポリシーによってアクセスを絞ることも可能です。

公開鍵認証は注意深く管理しなければなりません。秘密鍵は厳格なファイルパーミッション、適宜パスフレーズの設定、安全な保管、ローテーションポリシー、そして組織を離れる際の削除によって保護されるべきです。

安全なファイル転送

SSHはSCPやSFTPなどのツールやプロトコルを通じて安全なファイル転送をサポートします。これらの方式により、暗号化された接続でファイルのアップロード、ダウンロード、管理が行えます。設定ファイル、ログ、スクリプト、バックアップ、ソフトウェアパッケージ、レポートといったファイルをやり取りする際に有用です。

SFTPは、ディレクトリの一覧表示、パーミッション変更、ファイル名の変更、ファイルの安全な転送といったファイル管理機能を提供するため、よく使われます。資格情報やデータが露出しうる旧来のファイル転送方式とは異なり、SFTPはSSHのセキュリティ層を利用します。

安全なファイル転送は、システム管理、ソフトウェアデプロイ、データ交換、バックアップワークフロー、マネージドサービス運用で欠かせません。

ポートフォワーディングとトンネリング

SSHポートフォワーディングにより、ユーザーは他のネットワークトラフィック用に暗号化されたトンネルを作成できます。これを使って内部サービスへ安全にアクセスしたり、データベース接続を保護したり、ファイアウォールの背後にある開発サービスに到達したり、踏み台ホスト経由でトラフィックを転送したりできます。

ローカルフォワーディングは、ローカルポートからのトラフィックをSSH接続越しにリモートの宛先へ送ります。リモートフォワーディングは、リモート側のポートを公開し、SSHセッションを通じて折り返します。ダイナミックフォワーディングは、特定のトラフィックに対してSOCKSプロキシのように振る舞うことができます。

SSHトンネリングは強力ですが、制御が求められます。管理されていないトンネルはネットワークセキュリティ管理をすり抜けたり、隠れたアクセス経路を作り出したりする可能性があります。組織は、トンネリングを許可する場所や方法について明確なポリシーを定めるべきです。

リモートコマンド実行

SSHは、完全な対話型シェルを開かずにリモートシステム上でコマンドを実行できます。これは自動化、監視、メンテナンス、デプロイ、バッチ処理に便利です。たとえば、管理者はステータスの確認、サービスの再起動、ログの収集、スクリプトの実行を遠隔から行えます。

リモートコマンド実行は、DevOpsやインフラ自動化で広く使われています。ツールは多くのサーバーに接続し、更新を適用し、情報を収集し、メンテナンスタスクを安全に実行できます。

リモートコマンド実行は非常に強力になりうるため、権限は注意深く制限されなければなりません。サービスアカウントは自らのタスクに必要なアクセス権だけを持つべきです。

SSHの一般的な用途

サーバー管理

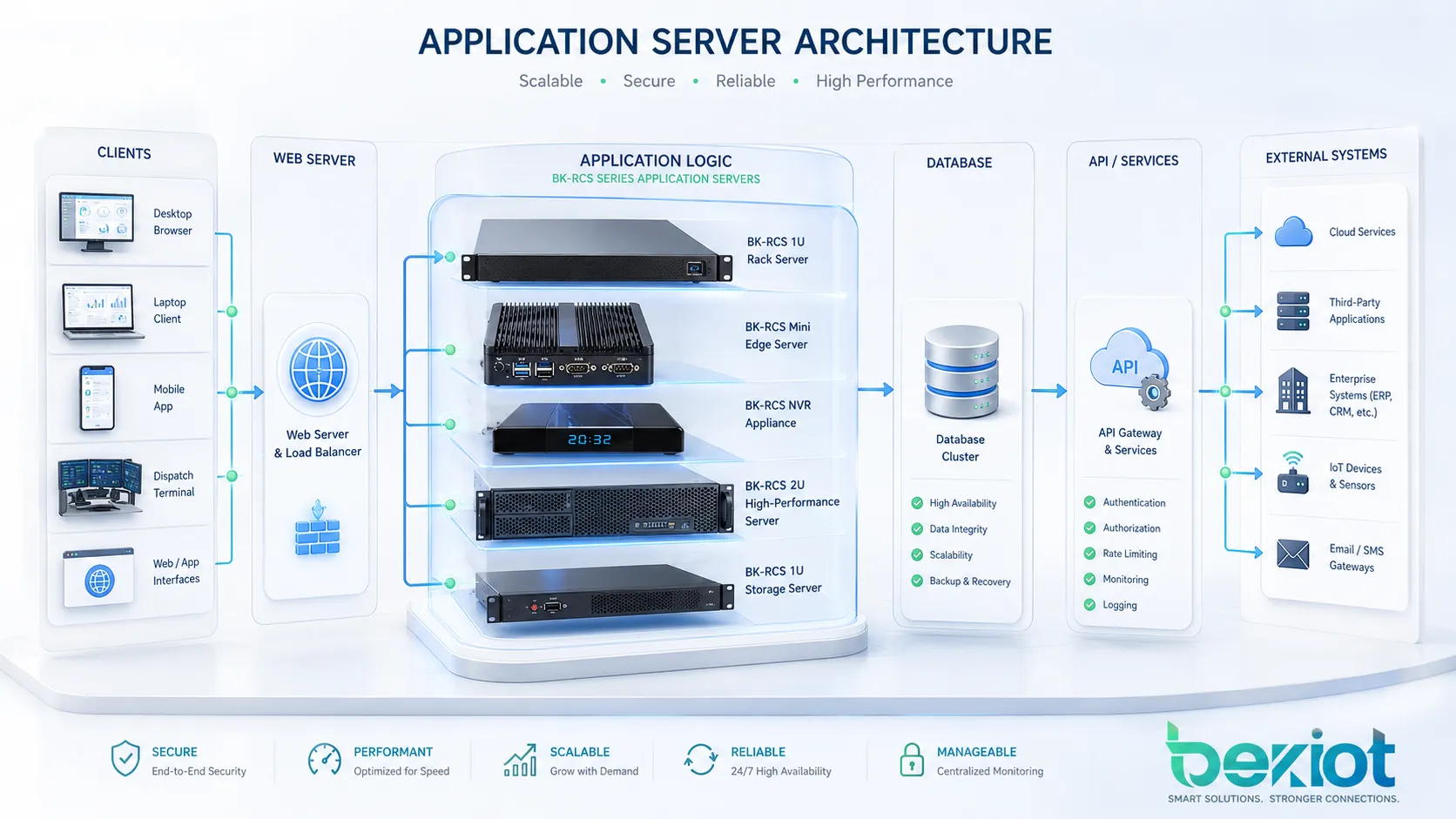

サーバー管理は最も一般的なSSHのユースケースです。管理者はSSHを使ってLinuxやUnixなどの互換システムに接続し、サービス、ユーザー、パッケージ、ログ、ストレージ、ファイアウォールルール、アプリケーション設定を管理します。

SSHは、ローカルのモニターやグラフィカルインターフェースを持たないヘッドレスサーバーに特に重要です。クラウドインスタンス、仮想マシン、ホスティングサーバー、コンテナホスト、遠隔アプライアンスは、多くの場合ほぼ完全にSSHを通じて管理されます。

優れたSSHアクセス設計は、強力な認証、制限されたユーザー権限、ログ記録、鍵管理、管理アクセスの制限を含むべきです。

クラウドインフラ管理

クラウドインフラは、初期アクセス、メンテナンス、復旧、自動化においてしばしばSSHに依存しています。エンジニアはSSHで仮想マシンを管理し、クラウドワークロードのトラブルシューティングを行い、サービスを設定し、システムの振る舞いを調査します。

クラウド環境では、SSHアクセスを慎重に制御しなければなりません。SSHポートの公共への露出、弱いパスワード、鍵の使い回し、管理されていない管理者アカウントは深刻なリスクを生みます。多くの組織では、踏み台ホスト、プライベートネットワーク、ジャストインタイムアクセス、セキュリティグループ、IDベースのアクセス制御などを用いて露出を減らしています。

SSHはクラウド運用において依然として価値がありますが、強力なアクセスガバナンスと組み合わせる必要があります。

ソフトウェア開発とGitアクセス

開発者はGitリポジトリへのアクセス、コードのデプロイ、開発サーバーの管理、ビルドシステムへの接続、リモートタスクの実行にSSHを使います。SSH経由のGitにより、開発者は鍵で認証し、安全にリポジトリと対話できます。

SSHはリモート開発ワークフローにも役立ちます。開発者はリモートマシンに接続し、コードを編集し、テストを実行し、ログを調べ、クラウドサーバーや内部ネットワークにある開発環境にアクセスできます。

開発チームでは、SSH鍵は広く共有するのではなく、個人に割り当てるべきです。これにより説明責任が向上し、必要なときにアクセス権を取り消しやすくなります。

安全なファイル転送とバックアップ

SSHベースのファイル転送は、バックアップやログ収集、設定のエクスポート、ソフトウェア配布、安全なデータ交換に利用されます。SFTP、SCP、rsync over SSHといったツールは、転送中のデータを保護しながらシステム間でファイルを移動できます。

バックアップスクリプトは、自動認証のためにSSH鍵をよく使います。これにより、スケジュールジョブが手動のパスワード入力なしで安全にファイルをコピーできます。しかし、自動化用の鍵は、可能な限り必要なディレクトリとコマンドだけに制限すべきです。

安全なバックアップ転送は、バックアップデータにデリケートな設定やユーザー情報、アプリケーションデータ、セキュリティログが含まれうるために重要です。

ネットワーク機器の管理

多くのルーター、スイッチ、ファイアウォール、ワイヤレスコントローラー、産業用ゲートウェイ、セキュリティアプライアンスは、コマンドライン管理のためにSSHをサポートしています。SSHは、暗号化されていない管理プロトコルに代わるより安全な手段を提供します。

ネットワークエンジニアはSSHを使ってインターフェースの点検、設定変更、ルーティングテーブルの表示、ファームウェアの更新、ログの確認、接続性のトラブルシューティングを行います。ネットワーク機器は重要なインフラであるため、SSHアクセスは信頼できる管理ネットワークか許可された踏み台ホストに限定すべきです。

ネットワーク機器へのSSHアクセスもまた、強力なパスワードか鍵、役割ベースの権限、ログ記録、設定のバックアップを用いるべきです。

SSHの応用範囲

エンタープライズIT運用

企業のITチームは、サーバー、クラウドインスタンス、内部ツール、バックアップシステム、監視サーバー、開発環境、ネットワーク機器の管理にSSHを使います。それは多くの技術システムにまたがる標準的なセキュアアクセス手段を提供します。

エンタープライズ環境では、SSHアクセスをより広範なID管理とセキュリティポリシーに統合すべきです。これには、集中ユーザー管理、特権アクセス管理、多要素認証、アクセスログの記録、セッション記録、機密システムへの承認ワークフローなどが含まれます。

適切に管理されたSSH環境は、不正アクセスのリスクを減らしつつ、運用効率を向上させます。

DevOpsと自動化

DevOpsのワークフローは、自動デプロイ、構成管理、リモートスクリプト実行、インフラメンテナンスにSSHをよく使います。自動化プラットフォームはSSHを用いてサーバーに接続し、設定を適用し、サービスを再起動し、ファイルを配布し、システムの状態を収集できます。

SSHが価値を持つのは、広くサポートされ、多くのサーバー環境で動作するからです。ただし、自動化のためのアクセスは注意深く設計されねばなりません。自動化用の鍵一つひとつに明確な目的、制限された権限、文書化された所有者が必要です。

安全な自動化は鍵のローテーション、アクセスレビュー、コマンド制限、ログ記録に依存します。

サイバーセキュリティとインシデント対応

セキュリティチームはインシデント対応やフォレンジック調査の際にSSHを利用します。彼らは影響を受けたシステムに接続し、ログの収集、サービスの隔離、プロセスの検査、証拠の保全、緊急修正の適用を行うことがあります。

SSHのログは不審な活動の検出にも役立ちます。ログインの失敗、通常と異なる送信元アドレス、予想外の鍵の使用、新しい認証済み鍵の追加、通常業務時間外のアクセスは、侵害の試みを示しているかもしれません。

インシデント対応中、証拠を不用意に改変しないよう、SSHの使用には細心の注意が必要です。アクセスは記録され、調査計画と連携させるべきです。

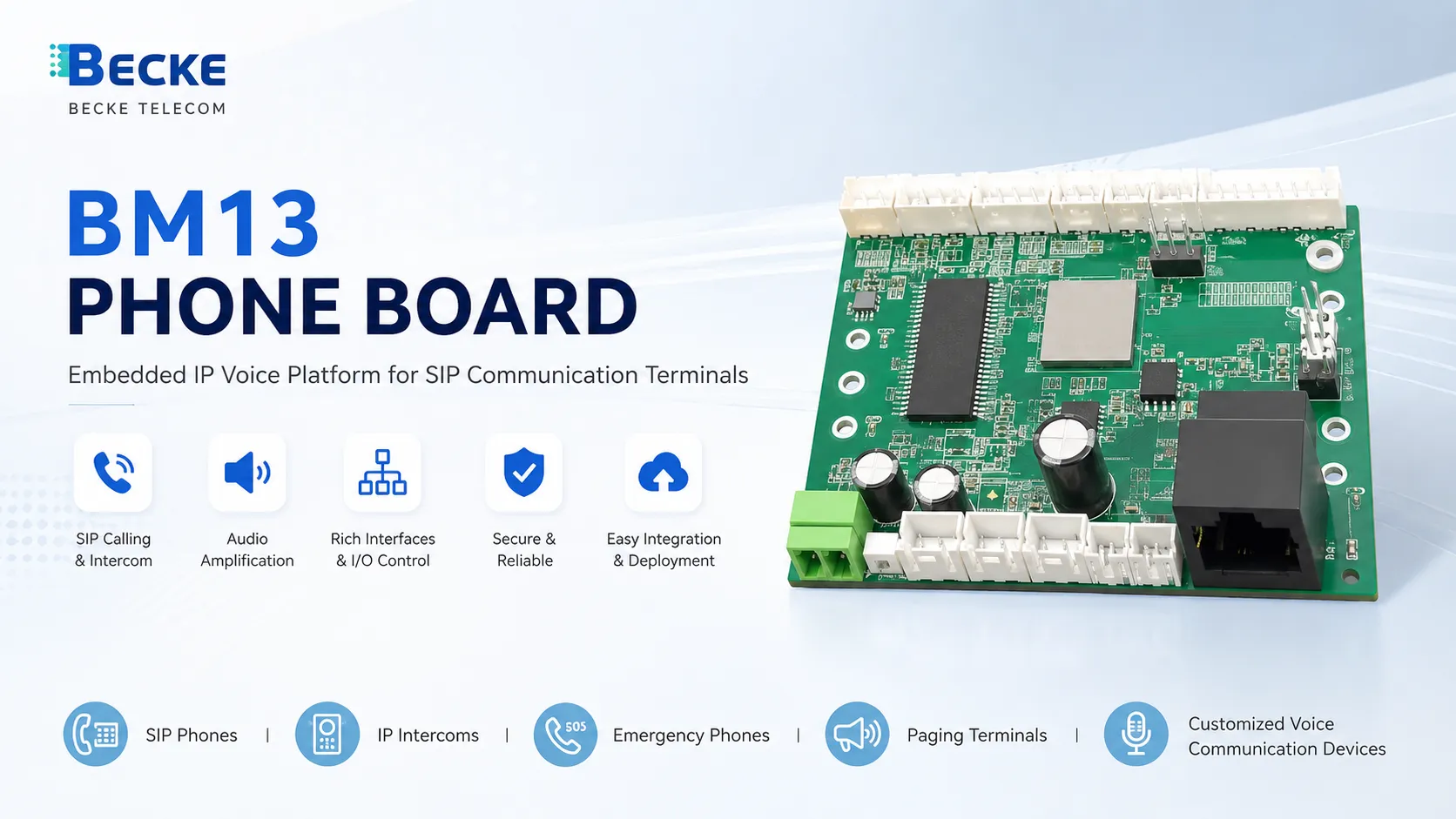

組み込みシステムと産業用デバイス

SSHは組み込みシステム、IoTゲートウェイ、産業用コントローラー、Linuxベースのアプライアンス、通信機器、エッジコンピューティングノードで使われています。エンジニアはデバイスの設定、ログの確認、ソフトウェアの更新、現場の問題のトラブルシューティングにSSHを利用します。

これらの環境はリソースが限られていることが多く、遠隔地や過酷な立地に配備される場合もあります。SSHアクセスはメンテナンスを大幅に容易にしますが、露出した、あるいはセキュリティの弱いSSHサービスは深刻なセキュリティリスクを生み出しかねません。

組み込みおよび産業用のSSHアクセスは、強力な認証、ネットワーク制限、安全なファームウェア実践、入念なアカウント管理を用いるべきです。

踏み台ホストを介した安全なアクセス

踏み台ホスト(ジャンプサーバーとも呼ばれます)は、内部サーバーに到達するための入り口として使われる、管理されたシステムです。すべてのサーバーを管理者やインターネットに直接さらす代わりに、組織はSSHアクセスを要塞化された踏み台ホスト経由に制限します。

このアプローチは制御性と可視性を向上させます。踏み台ホストは認証の強制、セッションの記録、接続先の制限、アクセスログの一元管理を行うことができます。内部サーバーはプライベートネットワークに配置し、踏み台からのSSHだけを許可できます。

踏み台ベースのSSHアクセスは、クラウドインフラ、規制対象環境、大規模エンタープライズネットワークで一般的です。

SSHの利点

強固な機密性

SSHはクライアント・サーバー間の通信を暗号化し、ユーザー名、コマンド、出力、ファイル転送、トンネル経由トラフィックを権限のない第三者に読み取られることから守ります。これは、リモートアクセスが信頼できないネットワーク越しに行われる際に不可欠です。

機密性はパスワードにとってだけ重要なのではありません。コマンド、設定ファイル、データベースダンプ、ログファイル、システム出力にも機密情報が含まれることがあります。SSHは伝送中のこれらの運用データを保護します。

強固な機密性により、SSHはリモート管理や安全なファイル転送に適したものとなっています。

認証と信頼

SSHはサーバー認証とユーザー認証の両方をサポートします。サーバー認証はクライアントが想定通りのサーバーに接続していることを確認する助けとなり、ユーザー認証はサーバーがユーザーのシステムアクセスを許可されていることを確認する助けとなります。

この双方向の信頼モデルは、資格情報の窃取や不正アクセスのリスクを下げます。公開鍵認証、ホスト鍵の検証、多要素制御は信頼関係をさらに強化できます。

認証は、古い暗号化されていないプロトコルの代わりにSSHが管理アクセスに好まれる理由の一つです。

運用上の柔軟性

SSHは、対話的ログイン、リモートコマンド実行、安全なファイル転送、ポートフォワーディング、トンネリング、Gitアクセス、自動化、デバイス管理をサポートしており、柔軟性に富みます。一つのプロトコルが多くの運用タスクを支えられます。

この柔軟性は別個のツールへの需要を減らし、異なるシステムにわたって一貫したアクセス方式を生み出します。管理者や開発者はサーバー、クラウドインスタンス、ネットワーク機器を相手に、慣れ親しんだコマンドと手順を利用できます。

同時に、この柔軟性にはガバナンスも必要です。組織は、どのSSH機能をどのユーザーやシステムに許可するかを制御しなければなりません。

自動化のサポート

SSHは、非対話的な鍵ベースの認証とリモートコマンド実行をサポートするため、自動化との相性が良好です。スクリプトやツールは、SSHを通じて多数のシステムで反復可能なタスクを実行できます。

自動化は手作業の労力を減らし、一貫性の維持に役立ちます。しかし、自動化されたSSHアクセスは慎重に制限されなければなりません。ひとたび自動化用の鍵が侵害されると、広範囲のアクセスを許す可能性があるからです。

優れた自動化設計は、最小権限の原則、専用アカウント、鍵のローテーション、コマンド制限、ログ記録を採用します。

SSHのセキュリティベストプラクティス

公開鍵認証を利用する

公開鍵認証は、正しく使用されればパスワードのみのアクセスよりも強力で管理しやすいため、管理用SSHアクセスで一般に推奨されます。ユーザーは安全な鍵ペアを生成し、秘密鍵を不正アクセスから保護すべきです。

秘密鍵をユーザー間で共有してはいけません。それぞれの管理者や自動化プロセスが自らの鍵を持つべきです。これによりアクセスの追跡や、必要なときの取り消しが容易になります。

リスクの高いシステムでは、公開鍵認証をパスフレーズ、ハードウェアセキュリティキー、証明書、多要素認証と組み合わせることができます。

直接的な露出を制限する

SSHサービスを必要以上に露出させてはいけません。公共のインターネットへの露出は、ブルートフォース攻撃、資格情報攻撃、脆弱性スキャン、不正アクセス試行のリスクを高めます。

組織はファイアウォール、VPN、プライベートネットワーク、踏み台ホスト、許可リスト、セキュリティグループ、ゼロトラストアクセスゲートウェイを利用して露出を減らせます。管理アクセスは信頼できるユーザーと信頼できるネットワーク経路に制限されるべきです。

露出を減らすことは、SSHの攻撃対象領域を狭めるための最も単純な方法の一つです。

未使用アカウントと弱いログイン方式を無効化する

使われていないアカウント、共有アカウント、既定アカウント、脆弱なパスワードはリスクになります。SSHアクセスは定期的に見直すべきです。もはや必要ないアカウントは無効化するか削除すべきです。

多くの組織では、管理アカウントに対するパスワードログインを無効化し、鍵認証を要求します。rootログインも無効化され、管理者は個人アカウントでログインし、必要な時にだけ権限昇格を行うように促されます。

これらの統制は説明責任を向上させ、不正ログインの可能性を減少させます。

SSH鍵を保護しローテーションする

SSH鍵は強力な認証情報です。秘密鍵が盗まれた場合、攻撃者は対応する公開鍵を信頼しているシステムへのアクセスを得るかもしれません。鍵は安全に保管し、不要になった時点で削除しなければなりません。

組織は認証済み鍵の一覧を保持し、鍵の所有者を確認し、ユーザーの役割変更時に鍵をローテーションし、退職者や古い自動化ツールに属する鍵を削除すべきです。

鍵管理はSSHセキュリティの最も重要な部分の一つです。

SSHアクティビティを監視する

SSHのアクティビティはログに記録し、監視されるべきです。重要なイベントには、ログインの失敗、成功したログイン、新たな認証済み鍵、特権アカウントの使用、通常とは異なる場所からのログイン、通常業務時間外のアクセスが含まれます。

監視は、ブルートフォース試行、侵害された認証情報、無許可の鍵変更、不審な管理者アクティビティの検出に役立ちます。ログは改ざんから保護し、可能であればセキュリティ監視に統合すべきです。

SSH監視は、重要なサーバー、クラウドインスタンス、踏み台ホスト、本番環境において特に重要です。

よくあるSSHの誤解

SSHはあらゆる設定で自動的に安全というわけではない

SSHは安全なプロトコルですが、SSHの展開は設定が不十分だと安全でなくなりえます。脆弱なパスワード、露出したサービス、共有された鍵、古いアルゴリズム、管理されていないアカウント、広範な管理者アクセスはすべてリスクを生み出します。

セキュリティは、設定、認証ポリシー、ユーザーの行動、パッチ適用、監視、アクセス制御にかかっています。単にSSHを使っているというだけでは、リモートアクセスが安全である保証にはなりません。

安全なSSH環境には継続的な管理が必要です。

SSHとSSL/TLSは別物である

SSHとSSL/TLSはいずれも暗号技術を利用しますが、その使われ方は異なります。SSHはリモートログイン、コマンド実行、トンネリング、安全なファイル転送によく使われます。一方、TLSはウェブトラフィック、API、メール転送、その他多くのアプリケーション層サービスの保護によく使われます。

両者は関連するセキュリティ問題を解決しますが、互換性はありません。ウェブサーバーは通常TLSを用いたHTTPSを使用し、Linux管理者は通常リモートシェルアクセスにSSHを使用します。

この違いを理解することで、誤ったアーキテクチャ上の決定を避けられます。

SSHポートの変更は完全なセキュリティ戦略ではない

一部の管理者は、自動スキャンによるノイズを減らすためにデフォルトのSSH待ち受けポートを変更します。これは低労力のログイン試行を減少させるかもしれませんが、完全なセキュリティ対策ではありません。

強力な認証、限定的な露出、ファイアウォールルール、鍵管理、ログ記録、パッチ適用、最小権限アクセスがはるかに重要です。決意の固い攻撃者は、非標準ポートでもSSHを発見し得ます。

ポート変更は運用上の衛生管理の一部になりえますが、実際のアクセスセキュリティの代わりにはなりません。

保守・運用のヒント

SSH設定を定期的に見直す

SSH設定は、ログインポリシー、認証方式、許可ユーザー、鍵の設定、転送ルール、アルゴリズムの選択が現在のセキュリティ要件に合致していることを確認するために、定期的に見直さなければなりません。

設定ファイルは、管理者が一時的な変更を加えたり、自動化を追加したり、アクセスの問題をトラブルシューティングするうちに、次第にずれていくことがあります。定期的な見直しは、一時的な例外が恒常的な弱点になるのを防ぐのに役立ちます。

設定の見直しは、特に本番環境やコンプライアンスが重視されるシステムでは文書化されるべきです。

SSHソフトウェアを最新に保つ

SSHのサーバーおよびクライアントソフトウェアは最新の状態に保たれるべきです。更新には脆弱性の修正、弱いアルゴリズムの除去、互換性の向上、セキュリティ動作の強化が含まれます。

長期間パッチが適用されていないシステムは、既知の脆弱性を露出させる可能性があります。これは、インターネットに面したサーバー、踏み台ホスト、インフラ管理システムにとって特にリスクが高いです。

パッチ管理は、通常のOSおよびセキュリティ更新プロセスの一環としてSSHサービスを含めるべきです。

アクセス経路を文書化する

組織は、どのユーザー、自動化システム、サポートチームがどのシステムにSSHアクセスできるのかを文書化すべきです。文書には、アカウント名、鍵の所有者、踏み台の経路、ファイアウォールルール、昇格手順を含めます。

優れた文書化は、監査、インシデント対応、人事異動、システム移行の際に助けとなります。また、一部の管理者だけが握る非公式な知識への依存を減らします。

SSHアクセスは強力なため、可視化され、管理されるべきです。

復旧アクセスをテストする

SSHは緊急時の復旧でよく使われます。管理者は、通常のサービスがダウンした際に、承認された経路でシステムにまだアクセスできるかどうかテストすべきです。これには踏み台ホスト、予備アカウント、非常用アカウント(ブレークグラス手順)、クラウドコンソールアクセスのテストが含まれます。

復旧アクセスは安全でありながら現実的でなければなりません。アクセス制御が脆弱すぎると、インシデント発生時に管理者がロックアウトされるかもしれません。逆に緩すぎると、攻撃者に悪用される恐れがあります。

バランスのとれた復旧計画は、日常のセキュリティを損なうことなく、障害時にSSHを有用に保ちます。

結論

SSH(Secure Shell)は、暗号化されたリモートログイン、コマンド実行、ファイル転送、トンネリング、システム管理のための安全なネットワークプロトコルです。暗号化、サーバー認証、ユーザー認証、完全性チェックを通じて通信を保護します。

SSHは、トランスポート層、ユーザー認証層、コネクション層を含む階層化アーキテクチャで動作します。この設計により、SSHはインタラクティブシェル、リモートコマンド、安全なファイル転送、ポートフォワーディング、Gitアクセス、自動化、安全なデバイス管理をサポートできます。

その主な利点は、機密性、認証、運用の柔軟性、自動化サポート、安全なファイル転送、より安全なリモート管理です。SSHは企業IT、クラウド運用、DevOps、サイバーセキュリティ、ネットワーク管理、組み込みシステム、リモートインフラ保守で広く使用されています。強力な認証、限定的な露出、優れた鍵管理、監視、定期的な更新によって構成されることで、SSHは安全なリモート運用のための信頼できる基盤となります。

よくある質問

簡単に言うとSSHとは何ですか?

SSHは、リモートのコンピューターやサーバーに安全に接続する方法です。接続を暗号化するので、ネットワークを通じてやりとりされるコマンド、ログイン詳細、転送データが保護されます。

管理者や開発者がリモートでサーバーを管理するのによく使われます。

SSHは何に使われますか?

SSHはリモートログイン、サーバー管理、安全なファイル転送、Gitアクセス、リモートコマンド実行、ポートフォワーディング、トンネリング、クラウド管理、ネットワーク機器の管理に使われます。

信頼できないネットワーク越しにシステムを安全に管理しなければならない場合に特に有用です。

SSH認証はどのように機能しますか?

SSH認証は、ユーザーがリモートシステムへのアクセスを許可されていることを確認します。一般的な方法にはパスワード認証と公開鍵認証があります。

公開鍵認証では、クライアント側の秘密鍵と、サーバー上の対応する公開鍵を用い、秘密鍵自体をネットワーク上に送ることなくサーバーがユーザーを検証できるようにします。

SSHは安全ですか?

SSHは適切に設定されれば非常に安全になりえます。暗号化、サーバー認証、ユーザー認証、完全性保護を提供します。

しかし、脆弱なパスワード、露出したサービス、管理されていない鍵、古いソフトウェア、不十分なアクセス制御は、SSHの展開を安全でないものにする可能性があります。

SSHとSFTPの違いは何ですか?

SSHはリモートアクセスや他の安全なサービスに使われるセキュアプロトコルです。SFTPはSSH上で動作する安全なファイル転送プロトコルです。

簡単に言うと、SSHが安全な通信路を提供し、SFTPはその通信路を使ってファイルを安全に転送・管理します。