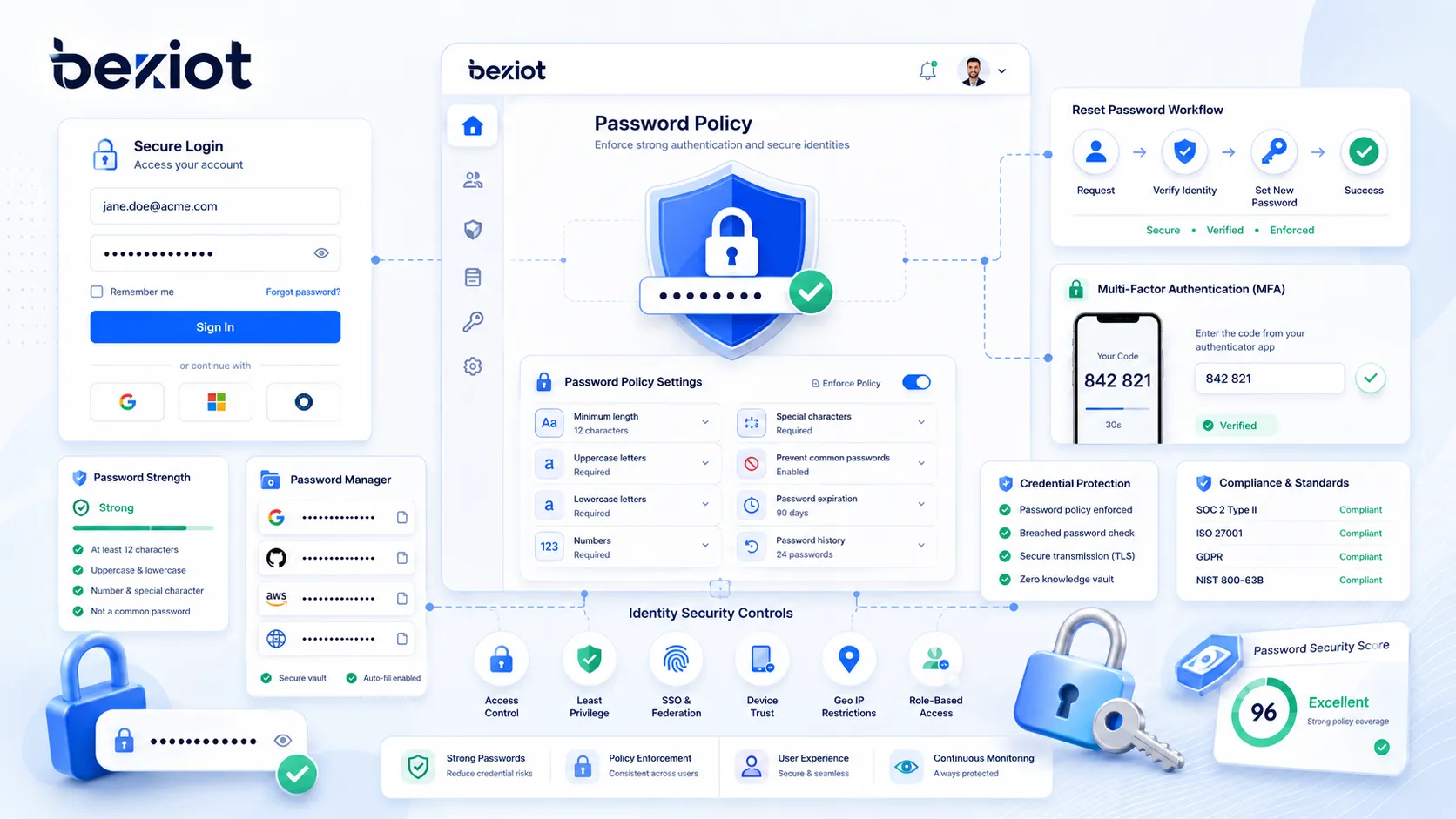

パスワードポリシーとは、組織やデジタルシステム内で、パスワードをどのように作成・使用・保存・変更・保護・監視するかを定めた、ルールと管理策、手順の集合です。ユーザーアカウント、管理者アカウント、サービスアカウント、アプリケーション、デバイス、クラウドプラットフォームに対して、一貫したパスワードセキュリティの要件を守らせる役割があります。

パスワードは、業務システム、ウェブサイト、クラウドサービス、メール基盤、VPN、データベース、コミュニケーションシステム、エンタープライズアプリケーションにおいて、いまだに最もよく使われる認証手段の一つです。パスワードは推測されたり、使いまわされたり、盗まれたり、フィッシングで取得されたり、漏洩したり、解読されたりする可能性があるため、組織はアカウント侵害を減らし、アイデンティティセキュリティを高めるうえで明確なポリシーを必要とします。

現代的なパスワードポリシーは、単に大文字や数字、記号を含めるよう強制するだけではありません。パスワードの長さ、使いまわし、既知の漏洩パスワード、多要素認証、アカウントロックアウト、レート制限、パスワードマネージャー、安全な保存、パスワードリセットの流れ、特権アカウント、監査ログ、利用者教育なども考慮しなければなりません。目指すのは、セキュリティと使いやすさ、運用の信頼性の間で現実的なバランスを取ることです。

パスワードポリシーとは何か

定義と本質的な意味

パスワードポリシーとは、アカウントとシステムを保護するために文書化され、技術的に強制される、パスワードに関するルールの集合です。従業員、管理者、委託業者、顧客、パートナー、サービスアカウント、API、リモートアクセス利用者、特権ユーザーに適用され得ます。ポリシーは、パスワードが作成、変更、リセット、保存、または認証に使われる際に、何が許容されるかを定義します。

パスワードポリシーの本質は、管理されたパスワードセキュリティです。個々の利用者やシステム所有者が各自のやり方でパスワードを扱うのを許す代わりに、組織が共通の基準を定めます。この基準によって、弱いパスワード、使いまわされる資格情報、無秩序なパスワード共有、一貫性を欠くアクセス慣行を減らせます。

パスワードポリシーは、アイデンティティプラットフォーム、ディレクトリサービス、オペレーティングシステム、クラウド認証ツール、SaaS管理ポータル、パスワードマネージャー、特権アクセス管理システム、アプリケーションレベルのセキュリティ設定を通じて実装できます。

パスワードポリシーは、パスワードセキュリティを個人の習慣から組織全体のアクセス制御基準へと変える。

パスワードポリシーが重要な理由

パスワードポリシーが重要なのは、漏洩したパスワードがシステムへの一般的な侵入口だからです。攻撃者はフィッシング、クレデンシャルスタッフィング、ブルートフォース攻撃、パスワードスプレー、マルウェア、ソーシャルエンジニアリング、あるいは流出したパスワードデータベースを使ってアクセスを得ようとします。利用者が短い、使いまわしの、推測されやすい、またはよく知られたパスワードを選ぶと、リスクは一層高まります。

明確なポリシーは、最低要件を定め、より良い認証行動を促すことで、このリスクを下げる助けになります。また管理者が、多数のシステムや利用者、部門にまたがってアカウントセキュリティを管理するのにも役立ちます。ポリシーがなければ、パスワードの扱いは不統一になり、監査もしにくくなります。

パスワードポリシーは、コンプライアンス、インシデント対応、ガバナンスの支えにもなります。アカウントセキュリティが管理され、アクセスが制御され、漏洩した資格情報が定められたプロセスで対処されていることを組織が示すのに役立ちます。

パスワードポリシーの仕組み

パスワード作成ルール

パスワード作成ルールは、新たにパスワードを設定する際に利用者が従うべき事項を定めます。最小長や最大長のサポート、よく使われるパスワードのブロック、個人情報の使用禁止、パスワード使いまわしの抑制などが含まれます。現代的なポリシーでは、複雑な文字の組み合わせだけを求めるのではなく、より長いパスワードやパスフレーズを重視する傾向があります。

良い作成ルールは、利用者がより強いパスワードを選ぶのを助けつつ、手続きを不必要に煩わしくしないものであるべきです。ルールが複雑すぎると、利用者は単語の末尾に「123!」を付ける、パスワードを安全でない形で書き留める、システム間で似たパスワードを使いまわすといった、予測可能なパターンに走りがちです。

効果的なパスワードポリシーは、パスワード作成画面で要件を明確に説明する必要があります。利用者は、なぜパスワードが拒否されたのか、どうすればより良いものを選べるのかを理解すべきです。

パスワード検証

利用者がログインする際、システムは入力されたパスワードを保存されたパスワード記録と照合します。安全なシステムは実際のパスワードを平文で保存すべきではありません。代わりに、適切なソルトと計算コストを伴う安全なハッシュ化処理によって生成された、保護されたパスワード表現を保存します。

ログインの際、システムは入力されたパスワードに同じ保護計算を適用し、その結果を保存された値と比較します。一致すれば、多要素認証や条件付きアクセスルールなどの他の管理策に応じて、利用者は先に進めます。

検証には、繰り返しの推測に対する保護も含まれるべきです。レート制限、ロックアウトルール、段階的な遅延、ボット検知、監視は、自動化された攻撃を減らす助けになります。

パスワード変更とリセット

パスワードの変更・リセットワークフローは、利用者がパスワードを更新する手順を定義します。利用者が自発的にパスワードを変更する場合もあれば、侵害の形跡や不審な活動、アカウント乗っ取り、管理者の操作、利用者からの要請があった場合に組織が変更を求める場合もあります。

パスワードリセットのプロセスは安全でなければなりません。攻撃者はしばしばリセットの流れを狙うからです。リセット用リンク、ヘルプデスクの手続き、秘密の質問が脆弱だと、攻撃者がパスワードそのものを迂回する恐れがあります。強固なリセットプロセスには、検証済みメール、多要素認証、本人確認、有効期限付きリンク、サポート承認、安全なセルフサービス復旧などが含まれ得ます。

パスワード変更時には、特に侵害後など、状況に応じて古いセッションを無効化すべきです。これにより、パスワード変更後も攻撃者がログイン状態を維持するのを防げます。

監視と強制

パスワードポリシーは、技術的に強制され、継続的に監視されるときに最も機能します。ポリシー設定により、弱いパスワードをブロックしたり、使いまわしを防いだり、多要素認証を要求したり、失敗試行を記録したり、不審な振る舞いに対してアラートを出したり、利用者が漏洩した資格情報を設定するのを防いだりできます。

監視には、ログイン失敗の傾向、パスワードスプレーの兆候、不自然な移動、通常とは異なるログイン場所、パスワードリセットの急増、特権アカウントの変更、漏洩資格情報の検出などが含まれます。これらのシグナルにより、セキュリティチームは重大なインシデントに発展する前に攻撃を特定しやすくなります。

強制は、主要なシステムすべてで一貫して行う必要があります。あるアプリケーションで強力なパスワードポリシーが適用されていても、別の重要なシステムが弱いパスワードや使いまわしを許していては組織を守れません。

パスワードポリシーの主な機能

最小パスワード長

最小パスワード長は、パスワードポリシーの最も重要な設定の一つです。一般に、長いパスワードは短いパスワードよりも推測や解読が難しくなります。特に、それが一意であり、一般的な単語や予測可能なパターンに基づいていない場合はそうです。

現代のセキュリティガイドラインの多くは、より長いパスワードやパスフレーズを推奨しています。より強度が高いうえに、利用者が覚えやすい場合があるからです。無関係な単語をいくつか組み合わせたパスフレーズは、強制的に記号を詰め込んだ短いパスワードよりも入力や記憶が容易になり得ます。

選択する最小長は、システムのリスクレベル、多要素認証の要否、利用者の種類、アカウントの機密性を反映すべきです。

長いパスワードとパスフレーズのサポート

優れたパスワードポリシーは長いパスワードを許可すべきです。システムがパスワードを短い最大長に制限すると、利用者は強力なパスフレーズを選べなくなります。長いパスワードのサポートは、利用者がパスワードマネージャーに頼って一意な資格情報を生成する場合に特に有益です。

パスフレーズは、利用者がランダムな短い文字列よりも、文のような、あるいは単語ベースのパスワードのほうを覚えやすいため、使い勝手を向上させ得ます。ただし、パスフレーズは有名な引用、よくある言い回し、歌詞、企業スローガン、推測可能な個人情報であってはなりません。

システムは、実用的な範囲で空白や幅広い文字を受け入れ、ログイン、リセット、モバイル、ウェブ、APIインターフェース間でパスワードの取り扱いが一貫するようにすべきです。

一般的および漏洩したパスワードのブロック

強固なパスワードポリシーは、弱い、一般的、漏洩した、または侵害されたことが知られているパスワードをブロックすべきです。例としては、単純な数列、繰り返し文字、キーボードパターン、辞書単語、企業名、製品名、ユーザー名、侵害データセットで見つかるパスワードなどが挙げられます。

既知の悪いパスワードをブロックすることは、記号や数字を含めるよう強制するよりも効果的な場合が多いです。「Password2026!」のようなパスワードは、古い複雑さのルールを満たすかもしれませんが、それでも予測可能で安全ではありません。

漏洩パスワードのスクリーニングは、攻撃者が既にパスワードリストに持っているかもしれない資格情報を利用者が選ぶのを防ぐのに役立ちます。

パスワード使いまわしの防止

パスワード使いまわし防止は、利用者が同じパスワードを繰り返し使ったり、少数のパスワードを循環させたりするのを止めさせます。これは、あるシステムで漏洩したパスワードが別のシステムへの攻撃に使われる恐れがあるために重要です。

再利用制御は、同一システム内、企業アイデンティティサービス全体、あるいはパスワードマネージャーのポリシーを通じて適用され得ます。業務アカウントでは、利用者は個人のパスワード、チーム共有のパスワード、無関係なサービスの古いパスワードを使いまわすべきではありません。

使いまわし防止は、特権アカウント、管理者アカウント、リモートアクセスアカウント、および機密情報を含むシステムにとって特に重要です。

多要素認証の要件

現代的なパスワードポリシーは多要素認証と結びつくべきです。MFAは、パスワードに加えてもう一つの検証ステップを追加します。認証アプリ、ハードウェアセキュリティキー、パスキー、生体要素、プッシュ承認、ワンタイムコードなどがこれにあたります。

MFAは、パスワードが盗まれたり、フィッシングで取得されたり、推測されたり、漏洩したりした場合のアカウント侵害リスクを減らす助けになります。リモートアクセス、管理者アカウント、クラウドサービス、金融システム、メールアカウント、顧客データ基盤では特に重要です。

パスワードを唯一の防御線として扱うべきではありません。MFA、条件付きアクセス、デバイス信頼、リスクベースのログイン管理策が認証プロセスを強化します。

アカウントロックアウトとレート制限

アカウントロックアウトとレート制限は、繰り返しのパスワード推測に対する防御に役立ちます。レート制限は、繰り返しの失敗後に試行を減速させます。アカウントロックアウトは、あまりに多くの失敗試行の後、一時的にアクセスをブロックします。段階的な遅延は攻撃者を遅らせつつ、正当な利用者に対するサービス拒否ロックアウトのリスクを軽減します。

これらの管理策は注意深く設計する必要があります。ロックアウトルールが厳しすぎると、攻撃者が意図的に多数のユーザーアカウントをロックする恐れがあります。弱すぎると、攻撃者が大量のパスワード推測を止められることなく試みる恐れがあります。

バランスの取れたポリシーは、厳格なロックアウトだけに頼るのではなく、レート制限、監視、アラート通知、不審なログイン検出を組み合わせます。

パスワードマネージャーのサポート

パスワードマネージャーは、利用者が異なるアカウント用に長く一意なパスワードを作成・保存するのを助けます。パスワードポリシーは、長いパスワードを許可し、不要な制限を避け、利用者が何十もの異なる資格情報を記憶しなくて済むように促すことで、パスワードマネージャーの利用を支援すべきです。

パスワードマネージャーは、パスワードを使いまわす圧力を軽減します。また、人間が作成するパスワードよりもはるかに推測が難しいランダムなパスワードを生成できます。

ビジネス環境では、共有制御、アクセスログ、保管庫ポリシー、緊急アクセス、オフボーディング支援を備えたエンタープライズ向けパスワードマネージャーを選択することもできます。

パスワードポリシーの構成要素

一般ユーザーのパスワード要件

利用者パスワード要件は、一般利用者がどのようにパスワードを作成し、維持するかを定義します。これらの要件は、明確で実用的、かつ利用者層に適したものであるべきです。不必要な不満を生むことなく、強力で一意なパスワードを奨励する必要があります。

要件には、最小長、長いパスワードのサポート、使いまわし禁止、一般的なパスワードや漏洩パスワードの禁止、ユーザー名ベースのパスワードの禁止、機密システムへのMFA利用などが含まれ得ます。利用者には、パスワードを共有したり、安全でないメモに保存したりしないよう助言すべきです。

優れた利用者ポリシーは理解しやすく、適切なツールを使えば容易に従えるものです。

特権アカウントの要件

特権アカウントは、システムを変更したり、機密データにアクセスしたり、利用者を作成したり、アクセス許可を変更したり、セキュリティ管理策を無効化したり、業務運営に影響を与えたりできるため、より厳格な保護が必要です。管理者パスワードは、より長く、一意で、MFAで保護され、強力なアクセス制御を通じて管理されるべきです。

特権アクセスには、セッション記録、承認ワークフロー、ジャストインタイムアクセス、パスワード保管、自動ローテーション、監視も求められる場合があります。管理者の共有パスワードは、説明責任を損なうため、可能な限り避けるべきです。

パスワードポリシーは、特権アカウントを一般ユーザーアカウントよりもリスクが高いものとして扱うべきです。

サービスアカウントのパスワード

サービスアカウントは、アプリケーションやスクリプト、統合、データベース、自動化プロセスで使われます。そのパスワードやシークレットは、設定ファイル、環境変数、保管庫、自動化プラットフォームに保存されることがあります。管理が不十分だと、サービスアカウントは隠れたセキュリティリスクになり得ます。

サービスアカウントの資格情報は、一意で、長く、ランダムに生成され、安全に保存され、必要に応じてローテーションされ、必要最小限の権限に制限されるべきです。多数のシステム間で使いまわしてはいけません。

組織は、サービスアカウントの台帳を整備し、古くなった、あるいは使われていない資格情報がいつまでもアクティブなままにならないようにすべきです。

共有パスワードとチームアクセス

共有パスワードは、説明責任とセキュリティの問題を引き起こします。複数の人間が同じパスワードを使うと、誰が操作を行ったのか把握しにくくなります。共有パスワードはまた、コピーされたり、安全でない形で保存されたり、元従業員によって保持されたりする恐れがあります。

チームアクセスが必要な場合、組織は役割ベースの権限を持つ個別アカウントを優先すべきです。共有資格情報がどうしても避けられない場合は、承認されたパスワード保管庫に、アクセスログ記録、可視性の制限、管理されたローテーション付きで保存すべきです。

共有資格情報は例外として扱い、アクセス管理の通常の方法とすべきではありません。

パスワード保存の要件

パスワードポリシーには、安全なパスワード保存の要件を含めるべきです。システムは、非常に限定的で管理された理由がない限り、パスワードを平文や可逆形式で保存してはなりません。パスワードは、一意のソルトと適切な計算コストを伴う強力なハッシュ化方式で保護されるべきです。

安全な保存は極めて重要です。攻撃者はしばしばパスワードデータベースを標的にします。パスワードデータベースが盗まれ、パスワードが貧弱に保存されていると、攻撃者はすぐに使用可能な資格情報を復元してしまう恐れがあります。

保存要件は、独自開発アプリケーション、レガシーシステム、SaaSプラットフォーム、内部ツール、および認証データを扱うあらゆるシステムに適用すべきです。

パスワードポリシーのメリット

アカウント侵害リスクの低減

パスワードポリシーの最も直接的なメリットは、アカウント侵害リスクの低減です。より強力で一意なパスワードは、推測、クレデンシャルスタッフィング、パスワード使いまわし攻撃をより難しくします。MFAは、パスワードが盗まれた際のリスクをさらに下げます。

弱いパスワードと漏洩パスワードをブロックするポリシーは、利用者が攻撃者の既知の資格情報を選ぶのを防ぐのに役立ちます。レート制限と監視は、自動化攻撃の効果を下げます。

パスワードポリシーですべてのアカウントリスクを排除することはできませんが、認証セキュリティの第一層を大幅に改善します。

アイデンティティガバナンスの向上

パスワードポリシーは、利用者、管理者、サービスアカウント、パスワードリセット、オフボーディング、アクセスレビューに関する一貫したルールを作ることで、アイデンティティガバナンスを支えます。組織が、より幅広いアイデンティティプログラムの一環として認証を管理するのを助けます。

ポリシーがなければ、システムごとに異なるルールが使われる恐れがあります。これは利用者に混乱をもたらし、セキュリティの監査を難しくします。統一されたポリシーは、組織全体のアクセス慣行を標準化するのに役立ちます。

より良いガバナンスは、セキュリティと運用管理の両方を向上させます。

コンプライアンス対応の向上

多くの組織は、利用者アクセスが適切な管理策で保護されていることを示さなければなりません。パスワードポリシーは、認証要件が定義され、強制され、レビューされ、維持されている証拠を提供するのに役立ちます。

コンプライアンスレビューでは、パスワードが保護されているか、特権アクセスが管理されているか、失敗したログイン試行が監視されているか、アカウントが見直されているか、漏洩した資格情報が対処されているかが問われることがあります。

文書化され強制されているパスワードポリシーは、コンプライアンス監査をより効率的にし得ます。

利用者体験の向上

うまく設計されたパスワードポリシーは利用者体験を改善し得ます。古いポリシーはしばしば、頻繁なパスワード変更や複雑な文字ルールを強制し、利用者を苛立たせていました。現代的なポリシーは、より長いパスフレーズ、パスワードマネージャー、MFA、漏洩パスワードのブロックを重視できます。

これにより、利用者が不自然で記憶しにくく、打ち間違いやすいパスワードを作成する必要性が減ります。パスワード忘れやロックアウトによるヘルプデスクへの問い合わせも減らせます。

良いセキュリティは、利用者が一貫して従うことができるだけの実用性を備えるべきです。

インシデント対応の強化

パスワードポリシーは、資格情報の侵害が疑われる、または確認された場合に何が起こるかを定義することで、インシデント対応を支えます。ポリシーは、パスワードリセット、セッションの無効化、MFAレビュー、アカウント監視、アクセスログレビュー、利用者通知を求めることがあります。

インシデントの最中、明確なルールは混乱を減らします。セキュリティチームは、いつパスワードを変更すべきか、どのアカウントが優先か、アクセスが保護されたとどのように確認するかを把握しています。

ポリシーは、資格情報インシデントを管理された対応プロセスへと変えます。

パスワードポリシーの活用場面

エンタープライズユーザーアカウント

企業のユーザーアカウントは、パスワードポリシーの主な適用対象の一つです。従業員は、メール、コラボレーションツール、人事システム、CRMプラットフォーム、ERPシステム、ファイルストレージ、VPN、内部アプリケーションにアクセスするためにパスワードを使います。

パスワードポリシーは、従業員アカウントが強力な認証慣行を使うのを確実にするのに役立ちます。また、入社、役割変更、パスワードリセット、退職、アクセスレビューも支えます。

企業アカウントでは、パスワードポリシーをMFA、SSO、条件付きアクセス、アイデンティティライフサイクル管理と組み合わせるべきです。

クラウドとSaaSプラットフォーム

クラウドとSaaSプラットフォームには、しばしば機密のビジネスデータが含まれ、多くのネットワークやデバイスからアクセス可能です。パスワードポリシーは、ユーザーアカウント、管理者コンソール、APIアクセス、顧客データの保護に重要です。

多くのSaaSプラットフォームでは、管理者がパスワード長、MFA、セッションタイムアウト、SSO、パスワードリセットルール、アカウントロックアウトを設定できます。これらの設定は、組織の全体的なアイデンティティセキュリティポリシーと整合させるべきです。

クラウドシステムは、デフォルトや弱い認証設定のまま放置してはなりません。

リモートアクセスとVPN

リモートアクセスアカウントは、組織の信頼できるネットワークの外から接続することを許すため、リスクが高くなります。VPN、リモートデスクトップ、クラウド管理者ポータル、リモート管理ツールは、強力なパスワードポリシー強制を持つべきです。

リモートアクセスには通常MFAを要求すべきです。パスワードだけのリモートアクセスは、盗まれた資格情報が攻撃者に内部システムへの直接的な経路を与え得るため危険です。

リモートログイン活動の監視も重要です。通常と異なる接続元の場所や繰り返しの失敗は攻撃を示唆し得るからです。

特権アクセス管理

特権アクセス管理は、管理者アカウント、rootアカウント、データベース管理者、ドメイン管理者、ネットワーク機器管理者、緊急アクセスアカウントを保護するためにパスワードポリシーを利用します。

特権パスワードは、長く、一意で、MFAで保護され、適切な場合には安全な保管庫に保存され、必要に応じてローテーションされ、監査ログを通じて監視されるべきです。アクセスは必要なときにだけ付与し、不要になり次第削除すべきです。

特権アカウントの侵害は深刻な影響を及ぼし得るため、これらのアカウントに対するパスワードポリシーはより強固でなければなりません。

顧客ポータルとオンラインサービス

顧客ポータルとオンラインサービスは、顧客アカウント、個人データ、請求情報、注文、サブスクリプション、サービス履歴を保護するためにパスワードポリシーを利用します。ポリシーは、セキュリティと使いやすさのバランスを取らなければなりません。ログインが難しすぎると顧客がサービスから離れてしまう可能性があるからです。

顧客向けパスワードポリシーは、長いパスワード、パスワードマネージャー、MFAオプション、安全なリセット、わかりやすいエラーメッセージをサポートすべきです。強力なパスワードを妨げる不要な制限は避けるべきです。

リスクの高い顧客アカウントでは、リスクベース認証と漏洩パスワードチェックが保護を強化し得ます。

データベース、アプリケーション、API

データベース、内部アプリケーション、APIは、認証にパスワードやシークレットを使うことがよくあります。これらの資格情報は、利用者、アプリケーション、サービスアカウント、統合ツール、自動化ジョブに属する場合があります。

これらの環境におけるパスワードポリシーには、安全な保存、ローテーション手順、最小権限、シークレット保管、監査ログ、未使用の資格情報の削除を含めるべきです。ソースコードやスクリプトにハードコードされたパスワードは避けるべきです。

アプリケーションとAPIの資格情報はしばしば見過ごされますが、深刻なセキュリティ露出を生み出し得ます。

現代的なパスワードポリシーの設計

長さと一意性の重視

現代的なパスワードポリシーは、長さと一意性を重視すべきです。長くて一意なパスワードは、単に文字の複雑さルールを満たすだけの短いパスワードよりも一般に強力です。利用者に対して、パスフレーズやパスワードマネージャーの使用を奨励すべきです。

一意性は不可欠です。パスワードの使いまわしは大きなリスクを生むからです。ある漏洩したサービスのパスワードが仕事用アカウントで使いまわされていると、攻撃者は同じ資格情報を他の場所でも試すことができます。

ポリシーは、すべての重要なアカウントには異なるパスワードが必要であることを明確にすべきです。

不要な複雑さルールを避ける

従来の複雑さルールは、大文字、小文字、数字、記号をしばしば要求します。こうしたルールは強固に見えるかもしれませんが、利用者はしばしば予測可能なパターンで応じてしまいます。例えば、最初の文字を大文字にし、末尾に数字や記号を付け加えるなどです。

より現実的なアプローチは、弱いパスワードや漏洩パスワードをブロックし、より長いパスフレーズを許可し、パスワード強度のフィードバックを提供することです。利用者やパスワードマネージャーが強力なパスワードを作成すれば複雑さは自然に生まれ得ますが、強制された複雑さだけが主な防御策であってはなりません。

パスワードルールは、実際の攻撃リスクを減らすものであるべきで、単に見せかけのセキュリティを作り出すべきではありません。

重要なアカウントにMFAを使う

パスワードポリシーはMFAポリシーと組み合わせるべきです。メール、リモートアクセス、クラウド管理者、財務、人事、顧客データ、特権アカウントなどの重要なアカウントでは、可能な限りMFAを使うべきです。

MFAは、パスワードがフィッシングや漏洩に遭った場合でもアカウントを保護するのに役立ちます。認証アプリ、ハードウェアセキュリティキー、パスキーといった強力なMFA方式は、よりリスクの高い環境ではSMSコードよりも優れた保護を提供し得ます。

組織は、リスク、使いやすさ、デバイスの利用可能性、サポートニーズに基づいてMFA方式を選択すべきです。

漏洩パスワードとの照合

パスワードスクリーニングでは、提案されたパスワードが既知の漏洩パスワードリストや一般的なパスワード辞書に現れるかどうかをチェックすべきです。利用者が既知の弱いパスワードを選んだ場合、システムはそれを拒否し、別のパスワードが必要であることを説明すべきです。

この管理策は、利用者が攻撃者にとって既知のパスワードを選ぶのを防ぐのに役立ちます。多くの利用者は、使い慣れた単語、名前、年号、キーボードパターン、使いまわしの資格情報を選ぶため、この機能は特に有用です。

漏洩パスワードスクリーニングは、パスワード自体を不要な第三者に露出させることなく安全に行われるべきです。

パスワード変更が必要な時期を定義する

現代的なパスワードポリシーは、パスワード変更の明確な条件を定義すべきです。パスワードは、侵害の形跡がある場合、アカウント乗っ取りの疑いがある場合、利用者からの要請、役割の移行、デバイスの紛失、シークレットの露出、管理者によるリセットの際に変更すべきです。

侵害の形跡がないまま定期的に強制されるパスワード変更は、利用者の不満を生み、より弱いパスワード選択につながり得ます。利用者が頻繁にパスワード変更を強いられると、予測可能なバリエーションを使う恐れがあります。

パスワード変更要件はリスクベースとし、監視によって裏付けられるべきです。

パスワードリセットのセキュリティを含める

パスワードリセットのセキュリティはパスワード作成と同じくらい重要です。攻撃者は、リセット用リンク、サポートデスク、秘密の質問、あるいは乗っ取ったメールアカウントを標的にしてアカウントを乗っ取ろうとする場合があります。

安全なリセットプロセスには、MFA、有効期限付きリセットリンク、本人確認、利用者への通知、セッションの無効化、監査ログを含め得ます。個人情報に基づく秘密の質問は、回答が推測されたりネット上で見つかったりする恐れがあるため避けるべきです。

弱いリセットプロセスは、強力なパスワードポリシーを台無しにしかねません。

導入時の考慮事項

パスワードを使用するすべてのシステムを洗い出す

パスワードポリシーを強制する前に、組織はパスワードを使っているすべてのシステムを特定すべきです。これには、ディレクトリサービス、クラウドアプリケーション、VPN、データベース、ネットワーク機器、ビジネスアプリケーション、サービスアカウント、レガシーシステム、サードパーティプラットフォームが含まれます。

システムを洗い出すことで、パスワードルールが不統一な箇所が明らかになります。強力なアイデンティティプロバイダのポリシーも、独自の弱いパスワードデータベースを使うレガシーアプリケーションを守れないかもしれません。

完全なインベントリが、一貫した強制への第一歩です。

ポリシーを利用者グループに合わせる

異なる利用者グループには異なるパスワード管理策が必要になる場合があります。一般社員、管理者、サービスアカウント、委託業者、顧客、緊急アクセスアカウントでは、リスクレベルや運用上のニーズが異なり得ます。

リスクの高いアカウントにはより強い要件を課すべきです。例えば管理者アカウントには、より長いパスワード、MFA、保管庫保存、セッション監視、より厳格なリセット手順が求められることがあります。

画一的なポリシーは、特権ユーザーにとって弱すぎたり、リスクの低いアカウントにとって負担が大きすぎたりする恐れがあります。

利用者へのコミュニケーション準備

パスワードポリシーの変更は、明確に説明されないと利用者をいら立たせます。組織は、何が変わるのか、なぜそれが重要なのか、強力なパスワードの作り方、パスワードマネージャーの使い方、助けを得られる場所を伝えるべきです。

利用者は実践的な例を受け取るべきです。例えば、短く複雑なパスワードの代わりに、長いパスフレーズやパスワードマネージャーを使うよう促すことができます。

明確なコミュニケーションは採用を促進し、ヘルプデスクの負荷を減らします。

全面強制の前にテストする

パスワードポリシー強制は、全面展開の前にテストすべきです。テストにより、レガシーシステム、モバイルアプリ、統合、パスワードリセットフロー、SSO接続、サービスアカウントの問題が明らかになり得ます。

依存関係を理解しないままの急なポリシー変更は、アプリケーションを壊したり、利用者をロックアウトしたりする恐れがあります。パイロットグループと段階的展開が混乱を減らします。

テストは、最小長、MFA要件、パスワード有効期限ルール、アカウントロックアウト動作を変更する際に特に重要です。

展開後の監視

展開後、管理者はログイン失敗、ロックアウト、パスワードリセットの量、利用者からの不満、サポートチケット、漏洩パスワードアラート、不審なログイン試行を監視すべきです。これは、ポリシーが意図通りに機能しているか判断するのに役立ちます。

監視によって、利用者により良いガイダンスが必要なこと、システムの設定に誤りがあること、攻撃者がアカウントを試していることが判明するかもしれません。ポリシーは実際の運用データに基づいて調整すべきです。

パスワードポリシーは一度設定したら終わりではありません。継続的な見直しと改善が求められます。

成功するパスワードポリシーは、技術的強制、利用者教育、MFA、監視、安全なリセットワークフロー、定期的レビューを組み合わせる。

よくある課題

利用者のフラストレーション

利用者のいら立ちは、パスワードポリシーで最もよくある課題の一つです。覚えにくいパスワードを作らされたり、あまりに頻繁に変更させられたり、わかりにくいルールに従わされたりすると、利用者は近道を探すかもしれません。

近道には、紙にパスワードを書く、古いパスワードを使いまわす、予測可能なパターンを使う、安全でない文書にパスワードを保存するといった行為が含まれます。こうした行動は、セキュリティを改善するどころか弱めかねません。

優れたポリシーは、リスクを減らすのに十分な強度を持ちつつ、一般の利用者が従えるだけの実用性を備えるべきです。

パスワードの使いまわし

パスワードの使いまわしは依然として深刻な問題です。利用者は、仕事のシステム、個人メール、ショッピングサイト、SNS、クラウドサービスにわたって同じパスワードを使いまわすかもしれません。あるサイトが侵害されると、攻撃者は同じパスワードを他の場所で試す可能性があります。

パスワードマネージャーと利用者教育が使いまわしを減らせます。漏洩パスワードスクリーニングやSSOといった技術的制御も役立ちます。

使いまわし防止は、クレデンシャルスタッフィングのリスクを減らすために不可欠です。

レガシーシステムの制約

レガシーシステムは、長いパスワード、最新のハッシュ化、MFA、SSO、Unicode文字、安全なリセットワークフロー、詳細な監査ログをサポートしないかもしれません。こうした制約がポリシー強制を難しくし得ます。

組織はレガシー制約を識別し、アップグレード、隔離、置き換え、あるいは補償的制御の追加を決定すべきです。例えば、直接のポリシー強制が制限されている場合、VPN、ネットワークセグメンテーション、アイデンティティプロキシでレガシーシステムを保護することができます。

レガシー例外は文書化し、定期的に見直すべきです。

共有およびハードコードされたパスワード

共有パスワードやハードコードされたパスワードは、よくある運用リスクです。共有パスワードは、チーム、ベンダー、アプリケーション、スクリプト、デバイスで使われることがあります。ハードコードされたパスワードは、ソースコードや設定ファイル、自動化ジョブに埋め込まれていることがあります。

これらの資格情報はローテーションが難しく、所在を見失いがちです。人やシステムがもはや必要としなくなった後も長くアクティブなままになる恐れがあります。

組織は、共有およびハードコードされたシークレットを管理された保管庫へ移し、可能な限り共有アクセスを個別認証で置き換えるべきです。

過度に攻撃的なロックアウトルール

ロックアウトルールは推測攻撃を防ぐのに役立ちますが、過度に攻撃的な設定は運用上の問題を生み出す恐れがあります。攻撃者が意図的にロックアウトを引き起こし、正規の利用者にサービス拒否を引き起こすことがあり得ます。

より良いアプローチは、段階的な遅延、リスクベースの検出、アラート、MFA、不審なログイン監視を組み合わせることかもしれません。ロックアウトは注意深く使用し、リスクに基づいて調整すべきです。

目標は、通常業務の信頼性を損なうことなく、攻撃者を減速させることです。

保守・運用のヒント

ポリシーを定期的に見直す

パスワードポリシーは定期的に見直すべきです。テクノロジー、脅威、規制、利用者の行動は時とともに変化するからです。数年前に書かれたポリシーは、時代遅れの前提に依存しているかもしれません。

見直しでは、パスワードの長さ、MFAのカバレッジ、漏洩パスワードブロック、パスワードリセットワークフロー、サービスアカウント、特権アクセス、利用者フィードバックを考慮すべきです。

定期的な見直しが、ポリシーを実用的かつ現在のリスクに合致した状態に保ちます。

パスワード関連イベントを監査する

パスワード関連のイベントは記録し、レビューすべきです。重要なイベントには、ログイン失敗、パスワード変更、パスワードリセット、アカウントロックアウト、MFA失敗、特権アカウントログイン、パスワードポリシー変更、新しい管理者アカウントが含まれます。

監査ログは不審な振る舞いの検出に役立ち、インシデント調査を支えます。また、コンプライアンスレビューの証拠にもなります。

ログは不正な変更から保護し、ポリシーに従って保持すべきです。

未使用アカウントを削除する

未使用アカウントは不必要なリスクを生み出します。元従業員、古い委託業者、テスト利用者、放置されたサービスアカウント、非アクティブな管理者アカウントは無効化または削除すべきです。

強力なパスワードポリシーであっても、誰も監視せず、誰も所有していないアカウントは保護できません。攻撃者はしばしば、弱いパスワードや古い権限を持つ忘れられたアカウントを探します。

アカウントライフサイクル管理は、パスワードポリシーと連携して機能すべきです。

実践的なパスワードセキュリティについて利用者を教育する

利用者教育は実践的な行動に焦点を当てるべきです。利用者は、強力なパスフレーズの作成方法、パスワードマネージャーの使い方、パスワード使いまわしの回避、フィッシングの認識、MFAプロンプトの保護、侵害の疑いの報告方法を知る必要があります。

教育では「複雑にしてください」といった曖昧な指示を避けるべきです。代わりに、明確な例を示し、一般的な攻撃者の手法を説明すべきです。

利用者の理解が深まることで、パスワードポリシーは実生活でより効果的になります。

技術的制御を更新する

パスワードポリシーは、最新の技術的制御によって支えられるべきです。これには、SSO、MFA、パスワードマネージャー統合、漏洩パスワードスクリーニング、安全なハッシュ化、アイデンティティ脅威検出、条件付きアクセス、特権アクセス管理が含まれ得ます。

技術的制御は、利用者の記憶や手動の規律への依存を減らします。また、システム間でより一貫した強制を可能にします。

システムの近代化に伴い、パスワードポリシーもより強力な制御を使うように更新すべきです。

パスワードポリシーと関連するセキュリティ概念の比較

パスワードポリシー 対 MFAポリシー

パスワードポリシーはパスワードの作成、使用、変更、保護方法を定義します。MFAポリシーは、いつ、どのように利用者が追加の認証要素を提供しなければならないかを定義します。この二つのポリシーは関連していますが、同じではありません。

パスワードポリシーは弱い資格情報のリスクを減らします。MFAポリシーは、盗まれたパスワードだけでアカウントにアクセスされるリスクを減らします。両者が組み合わさることで、より強力な認証セキュリティが提供されます。

重要なアカウントは通常、強力なパスワードルールとMFAの両方で保護されるべきです。

パスワードポリシー 対 アクセス制御ポリシー

パスワードポリシーは認証資格情報に焦点を当てます。アクセス制御ポリシーは、認証後に利用者が何をすることを許されるかに焦点を当てます。利用者は強力なパスワードを持っていても、依然として過剰な権限を持つ場合があります。

両方のポリシーが必要です。パスワードポリシーは利用者の確認を助け、アクセス制御ポリシーは役割とビジネス上の必要性に応じて利用者の行動を制限します。

強力な認証は最小権限アクセスと組み合わせるべきです。

パスワードポリシー 対 パスキー戦略

パスキーは、従来のパスワードへの依存を減らすように設計された新しい認証方式です。パスキー戦略は、最終的には一部のシステムでパスワードポリシーの重要性を下げるかもしれません。しかし、多くの組織は依然としてパスワードに依存するシステムを運用しています。

移行期間中も、パスワードポリシーは依然として重要です。組織は、サポートされているアプリケーションではパスキーを使い、レガシーシステム、サービスアカウント、バックアップアクセス、まだパスワードレスログインをサポートしていないアプリケーションに対してはパスワード制御を維持できます。

パスワードポリシーとパスワードレス戦略は、近代化の過程で共存し得ます。

パスワードポリシー 対 特権アクセス管理

特権アクセス管理(PAM)は、高リスクアカウントと管理アクセスを制御します。これには、パスワード保管、セッション監視、ジャストインタイムアクセス、承認ワークフロー、資格情報の自動ローテーションが含まれ得ます。

パスワードポリシーはより広範であり、多くのアカウント種別に適用されます。PAMは、侵害された場合に最大の損害をもたらし得るアカウントに対して、より厳格な制御を適用します。

組織は、特権アカウントにPAMを使い、一般的なアイデンティティセキュリティにはより広範なパスワードポリシーを使うべきです。

まとめ

パスワードポリシーは、パスワードの作成、使用、保存、変更、リセット、監視、保護の方法を定義します。組織が弱いパスワードを減らし、資格情報の使いまわしを防ぎ、アカウントを推測攻撃から守り、システム全体で一貫した認証慣行を確立するのに役立ちます。

現代的なパスワードポリシーは、パスワードの長さ、一意性、漏洩パスワードのブロック、安全なパスワード保存、MFA、パスワードマネージャーサポート、レート制限、安全なリセットワークフロー、特権アカウント保護、サービスアカウント制御、監査ログを重視すべきです。実際のセキュリティを改善せずに不満を生むだけの時代遅れのルールは避けるべきです。

パスワードポリシーは、企業システム、クラウドプラットフォーム、顧客ポータル、VPN、リモートアクセスサービス、特権アクセス管理、データベース、アプリケーション、APIで使われます。利用者教育、技術的強制、監視、定期的な見直しと組み合わさることで、アイデンティティセキュリティとアクセスガバナンスの重要な基盤となります。

よくある質問

パスワードポリシーを簡単に言うと何ですか?

パスワードポリシーとは、パスワードをどのように作成、保護、変更、保存、監視すべきかを説明したルールの集合です。

組織が弱いパスワードを減らし、アカウント侵害を防ぎ、認証をより一貫して管理するのに役立ちます。

パスワードポリシーには何を含めるべきですか?

パスワードポリシーには、最小長、長いパスワードのサポート、漏洩パスワードのブロック、パスワード使いまわし防止、MFA要件、アカウントロックアウトまたはレート制限、安全なリセットルール、パスワード保存要件、監査ログを含めるべきです。

また、一般利用者、管理者、サービスアカウント、高リスクシステムに対して異なる管理策を定義すべきです。

パスワードは定期的に変更すべきですか?

パスワードは、侵害の形跡がある、アカウント乗っ取りの疑いがある、利用者からの要請、デバイスの紛失、シークレットの露出、管理者によるリセットがあった場合に変更すべきです。

侵害の形跡がないままの定期的な強制変更は、利用者の不満を生み、予測可能なパスワードパターンを助長する恐れがあります。

パスワードの長さが重要なのはなぜですか?

長いパスワードは一般に短いパスワードよりも推測や解読が難しくなります。特に、それが一意で、一般的な単語や予測可能なパターンに基づいていない場合にそうです。

長いパスフレーズやパスワードマネージャーが生成するパスワードは、セキュリティと使いやすさの両方を向上させ得ます。

強力なパスワードだけでMFAなしでも十分ですか?

強力なパスワードは重要ですが、リスクの高いアカウントでは十分ではありません。パスワードは依然としてフィッシング、マルウェア、データ侵害、ソーシャルエンジニアリングによって盗まれる可能性があります。

MFAはもう一つの保護層を追加するものであり、リモートアクセス、管理者アカウント、メール、クラウドサービス、金融システム、機密データ基盤では強く推奨されます。

組織はパスワードの使いまわしをどう減らせますか?

組織は、パスワードマネージャーの推奨、既知の漏洩パスワードのブロック、適切な場面でのSSO利用、利用者教育、企業システム内での最近のパスワード再利用を防ぐことによって、パスワードの使いまわしを減らせます。

すべての重要なアカウントは一意のパスワードを使うべきです。