なぜログを元のシステム外へ出す必要があるのか

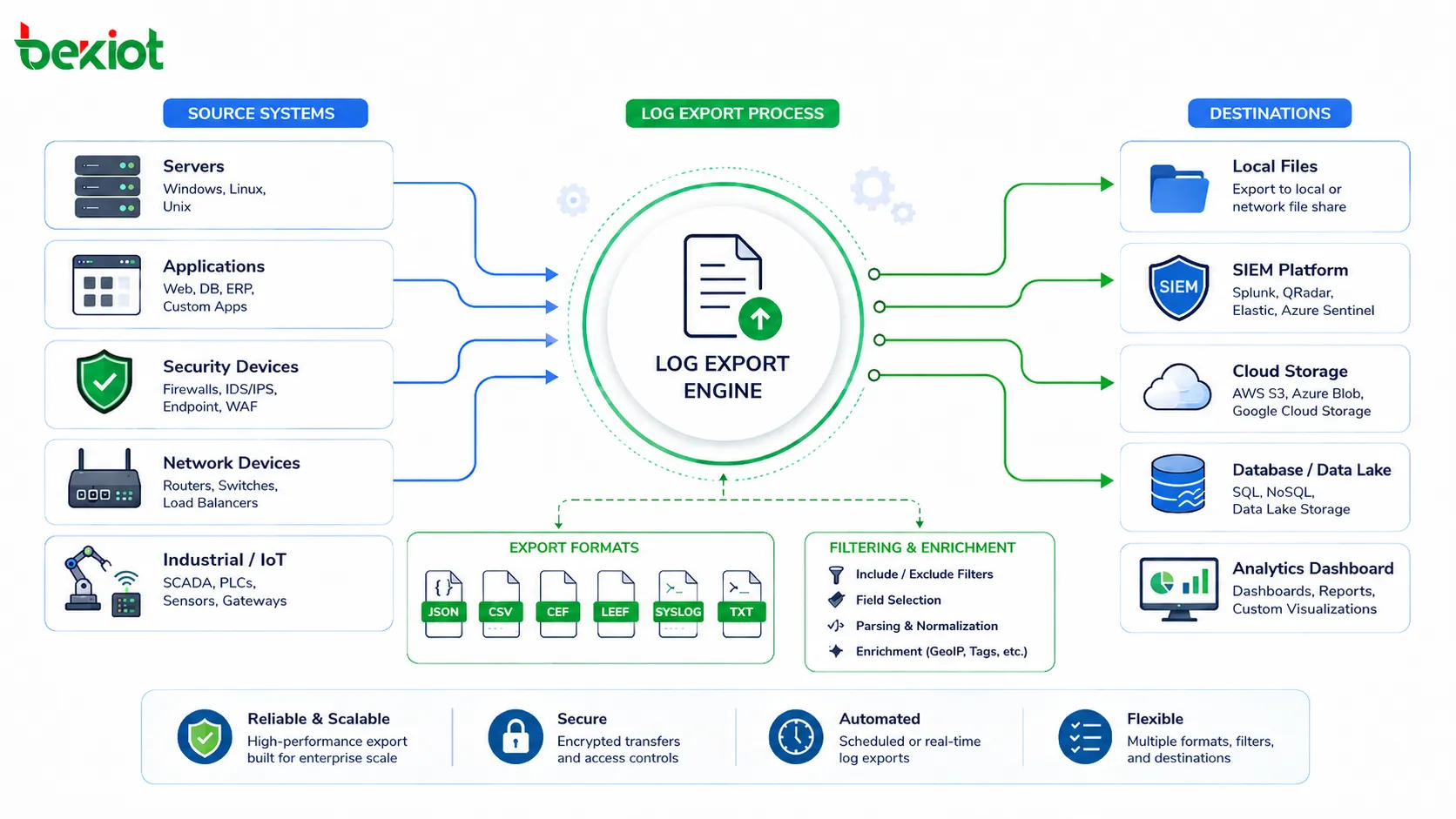

ログエクスポートとは、システムログ、アプリケーションログ、セキュリティログ、デバイスログ、操作記録、アクセス記録、エラーメッセージ、アラームイベント、監査証跡などを一つのシステムから抽出し、保存、確認、分析、コンプライアンス対応、またはトラブルシューティングのために別の場所へ保存または送信するプロセスです。

多くのデジタル環境や運用環境では、ログは継続的に生成されます。サーバーはユーザー活動を記録し、アプリケーションはエラーを記録し、ファイアウォールはアクセス試行を記録し、通信プラットフォームは通話イベントを記録し、産業機器はアラームを記録し、クラウドプラットフォームはサービスの動作を記録します。ログエクスポートにより、これらの記録を元のシステム外で保存、検索、比較、共有、分析しやすくなります。

ログエクスポートは、分散した運用記録を、利用可能な証拠、診断資料、コンプライアンスデータ、意思決定支援情報へ変えます。

ログエクスポートの基本的な意味

ログエクスポートとは、ソースシステムのログデータを、ファイル、データベース、監視プラットフォーム、SIEM システム、クラウドストレージ、分析ツール、バックアップアーカイブ、またはレポート環境へ転送することです。エクスポートされたログは、調査にすぐ使うことも、将来の確認のために保存することもできます。

一般的なエクスポート形式には、CSV、TXT、JSON、XML、Syslog、PDF レポート、データベーステーブル、圧縮アーカイブファイル、またはプラットフォーム固有のログパッケージがあります。最適な形式は、エクスポート後にログをどのように利用するかによって決まります。

ログソース

ログソースとは、記録を生成するシステムです。オペレーティングシステム、Web サーバー、データベース、ファイアウォール、ルーター、スイッチ、アプリケーションサーバー、アクセス制御システム、クラウドプラットフォーム、エンドポイントデバイス、IoT ゲートウェイ、産業用コントローラー、業務ソフトウェアなどが該当します。

ソースごとに生成されるログの種類は異なります。たとえば、ファイアウォールは通信トラフィックやセキュリティイベントを記録し、アプリケーションはログイン試行、ユーザー操作、API エラー、データベース障害、サービス例外を記録します。

エクスポート先

エクスポート先とは、ログデータがソースシステムを離れた後に保存または分析される場所です。ローカルフォルダー、リモートサーバー、SIEM プラットフォーム、ログ管理システム、クラウドバケット、コンプライアンスアーカイブ、データウェアハウス、保守ツールなどが考えられます。

適切なエクスポート先を選ぶことは重要です。一時的なエクスポートファイルで簡単なトラブルシューティングには十分な場合がありますが、セキュリティ監視やコンプライアンス確認では、集中管理され、保護され、検索できるログ保存が求められることが多くあります。

ログエクスポートのプロセス

ログエクスポートは通常、ログタイプ、時間範囲、イベントカテゴリ、デバイス、ユーザー、アプリケーションモジュール、または重大度レベルの選択から始まります。その後、システムは条件に合う記録を抽出し、必要な形式へ変換します。

エクスポート後、ログファイルまたはログストリームは、ダウンロード、転送、アーカイブ、別ツールへのインポート、または集中プラットフォームへの自動送信が可能です。大規模システムでは、この処理は手動ではなく、スケジュール化または自動化されることがあります。

手動エクスポート

手動エクスポートは、管理者または承認されたユーザーが、管理画面、コマンドライン、レポートツール、またはシステムコンソールから実行します。ユーザーは必要なログ範囲を選択し、結果をダウンロードします。

この方法は、臨時のトラブルシューティング、監査要求、インシデントレビュー、技術サポートに役立ちます。ただし、人の操作に依存し、定期的に実行しなければ重要なイベントを見逃す可能性があるため、長期監視には最適ではありません。

スケジュールエクスポート

スケジュールエクスポートは、1 時間ごと、毎日、毎週、毎月など、定義された間隔で自動実行されます。システムは事前設定されたルールに従い、ログを保存パス、メールレポート、リモートサーバー、またはアーカイブプラットフォームへ出力します。

この方法は一貫性を高めます。定期レポート、長期保存、運用レビュー、コンプライアンス証跡が必要で、手動ダウンロードに依存したくない組織に適しています。

リアルタイムログ転送

リアルタイムログ転送は、ログイベントを継続的またはほぼリアルタイムで別システムへ送信します。これは、セキュリティ監視、クラウド運用、ネットワーク管理、大規模アプリケーションの可観測性でよく使われます。

リアルタイムエクスポートにより、セキュリティチームや運用チームは異常活動をより早く検知できます。たとえば、繰り返し発生するログイン失敗、システムエラー、ネットワーク攻撃、デバイスオフライン、アプリケーション停止などは、発生後すぐにアラートへつなげられます。

ログエクスポートの主な機能

ログエクスポートは、多くの運用機能とセキュリティ機能を支えます。何が起きたか、いつ起きたか、誰が関与したか、どのシステムが影響を受けたか、次に何をすべきかを把握するために役立ちます。

トラブルシューティングと根本原因分析

システム障害が発生すると、ログは最初の技術的手がかりになることが多くあります。エクスポートされたログは、エラーの確認、タイムスタンプの比較、繰り返し障害の特定、ユーザー操作の追跡、問題発生前後のシステム挙動の理解に役立ちます。

たとえば、アプリケーションのクラッシュは、データベースタイムアウト、失敗した API リクエスト、メモリエラー、権限の問題に関連している場合があります。エクスポートされたログにより、スクリーンショットやユーザー説明だけに頼らず、全体の流れを調査できます。

セキュリティ調査

セキュリティチームは、エクスポートされたログを使って、不審な活動、ログイン失敗、不正アクセス、マルウェアの動作、ファイアウォールのブロック、権限変更、データアクセスイベント、異常なネットワークトラフィックを調査します。

集中型ログエクスポートは特に重要です。攻撃者はシステム侵害後にローカルログを消去しようとする場合があります。ログを保護された外部ストレージへ送信すれば、後の分析に必要な証拠を保持できます。

コンプライアンスと監査の支援

多くの組織では、コンプライアンス、法的確認、顧客監査、内部ガバナンスのために、操作ログ、アクセスログ、セキュリティログ、管理者活動記録を保持する必要があります。

ログエクスポートは、システムがポリシーに従って運用、アクセス、監視、保守されたことを示す証拠になります。エクスポートデータは、監査証跡、インシデントレポート、アクセスレビュー、規制文書を支援できます。

パフォーマンス監視

ログは、遅いクエリ、失敗したリクエスト、高いエラー率、サービス再起動、過負荷デバイス、ネットワーク遅延、繰り返し発生するタイムアウトなど、性能上のパターンを示します。

分析ツールへエクスポートすると、ログデータはダッシュボード、傾向レポート、容量計画、サービス品質改善に利用できます。これにより、ユーザーから報告される前に問題を発見しやすくなります。

ログエクスポートの特徴的な利点

ログエクスポートの特徴的な利点は、運用記録を持ち運び可能で、独立し、検索可能で、再利用可能な情報にすることです。ログは一つのデバイスやプラットフォームに閉じ込められず、複数システムをまたいで分析でき、元の環境の寿命を超えて保存できます。

独立した証拠保存

エクスポートされたログは、ソースシステム外に保存できます。これにより、元のシステムが再起動、交換、損傷、アップグレード、攻撃、廃止された場合でも記録を保護できます。

インシデント調査では、独立した保存が重要です。すべてのログが影響を受けたシステムだけに残っていると、デバイス障害や攻撃者によるローカル記録の変更で証拠が失われる可能性があります。

システム横断分析

多くのインシデントは一つのシステム内だけで発生するわけではありません。ユーザーログインの問題は、ID サービスログ、アプリケーションログ、ファイアウォールログ、データベースログ、エンドポイントログに関係することがあります。ログエクスポートにより、これらの記録を収集して比較できます。

システム横断分析は、完全な時系列を構築するのに役立ちます。これは、セキュリティ調査、アプリケーションデバッグ、ネットワークトラブルシューティング、運用レビューに有効です。

長期保存

多くのシステムはローカルストレージが限られているため、ログを短期間しか保存しません。外部ストレージへログをエクスポートすると、ポリシーに従って数週間、数か月、または数年保存できます。

長期保存は、監査、遅れて発見されるインシデント、傾向分析、履歴比較に重要です。古い記録があることで初めて見える問題もあります。

柔軟なレポート

エクスポートされたログは、スプレッドシート、BI ツール、SIEM プラットフォーム、データレイク、レポートシステムへインポートできます。これにより、要約、グラフ、インシデントレポート、コンプライアンス記録、運用ダッシュボードを作成しやすくなります。

チームは元のシステム画面だけに頼らず、自分たちの業務フローやレポート要件に合ったツールでログを処理できます。

より良い協業

エクスポートされたログは、社内チーム、ベンダー、技術サポート、監査担当者、サイバーセキュリティコンサルタント、管理チームと共有できます。これにより、関係者が同じ証拠を確認できます。

ただし、共有にはセキュリティとプライバシーのルールを守る必要があります。機密フィールドは配布前にマスキング、暗号化、アクセス承認が必要になる場合があります。

一般的なログエクスポート形式

ログエクスポート形式は、ログの読みやすさ、検索しやすさ、インポートしやすさ、分析しやすさに影響します。人が読みやすい形式は簡単な確認に便利で、構造化形式は自動化と分析に適しています。

| 形式 | 代表的な用途 | 主な利点 |

|---|---|---|

| TXT | 簡単なシステムログ、サポート確認、手動点検 | 開きやすく読みやすい |

| CSV | レポート、監査リスト、表計算分析 | フィルタ、並べ替え、処理がしやすい |

| JSON | API、クラウドプラットフォーム、ログ管理システム | 構造化され機械可読 |

| XML | 企業システム、レガシー連携、正式なデータ交換 | 構造化され自己説明性がある |

| Syslog | ネットワーク機器、サーバー、ファイアウォール、SIEM 転送 | 集中ログで広くサポートされる |

| PDF レポート | 管理者レビュー、正式な監査提出 | 読みやすく提示に向いている |

構造化ログと非構造化ログ

非構造化ログは通常、プレーンテキストのメッセージです。人間には読みやすい一方、システムが自動的に解析するには難しくなります。構造化ログは、タイムスタンプ、デバイス ID、ユーザー、イベント種別、重大度、送信元 IP、アクション、結果などのフィールドを使用します。

構造化ログは、フィルタリングや関連付けがしやすいため、大規模分析に適しています。現代のプラットフォームでは、JSON や構造化 Syslog が自動処理によく使われます。

圧縮ログパッケージ

大規模システムでは、ログを圧縮パッケージとしてエクスポートする場合があります。これには、システムログ、デバッグログ、設定スナップショット、クラッシュダンプ、診断メタデータなど複数のファイルが含まれることがあります。

これは技術サポートに役立ちます。エンジニアは不完全な単一ログファイルではなく、環境全体を確認できます。ただし、圧縮ログパッケージには機密情報が含まれる場合があり、保護が必要です。

さまざまな環境での用途

ログエクスポートは、IT、セキュリティ、業務、クラウド、産業、通信の各環境で使われます。環境ごとにログの種類は異なりますが、追跡性と分析の必要性は共通しています。

企業 IT 運用

IT チームは、サーバー、エンドポイント、データベース、アプリケーション、ID システム、メールプラットフォーム、バックアップシステム、ネットワーク機器からログをエクスポートします。これらは、トラブルシューティング、ユーザーサポート、パッチ確認、容量計画、サービス管理を支援します。

システムが集中ログプラットフォームに統合されると、管理者は一つの画面から多数のソースのイベントを検索できます。これにより、インシデント時の対応速度が向上します。

サイバーセキュリティ監視

セキュリティチームは、認証ログ、ファイアウォールログ、VPN ログ、エンドポイントセキュリティイベント、侵入検知アラート、特権アカウント活動、クラウドアクセス記録を収集するためにログエクスポートを使います。

これらのログは、攻撃パターンの検知、インシデント調査、フォレンジックレビューに役立ちます。保護されたストレージへエクスポートすることで、元のシステムが侵害されても記録を維持できます。

アプリケーションと API 管理

開発者と DevOps チームは、アプリケーションログ、API ゲートウェイログ、コンテナログ、サービスログ、エラートレース、性能メトリクスをエクスポートします。これにより、バグ、失敗リクエスト、遅延ピーク、ユーザー体験の問題を特定しやすくなります。

マイクロサービス環境では、一つのユーザーリクエストが複数サービスを通過することがあります。エクスポートされたログは、リクエスト全体の経路を再構築するために不可欠です。

クラウドと SaaS プラットフォーム

クラウドプラットフォームは、コンピューティングリソース、ストレージアクセス、ID 活動、API 呼び出し、ネットワークトラフィック、データベースイベント、セキュリティルールのログを提供します。SaaS プラットフォームは、監査ログ、ユーザー活動ログ、管理変更ログを提供する場合があります。

これらのログをエクスポートすることで、組織はガバナンス要件を満たし、プロバイダーの標準コンソール表示を超えて可視性を維持できます。

産業および施設システム

産業システム、ビル自動化プラットフォーム、アクセス制御システム、映像システム、アラームパネル、保守プラットフォームは、イベントログ、デバイス故障記録、アクセス記録、オペレーター操作をエクスポートできます。

これらのログは、インシデントレビュー、保守計画、安全分析、運用レポートを支援します。大規模施設では、デバイスや場所をまたぐ反復的な故障の把握に役立ちます。

セキュリティとプライバシー上の注意

ログエクスポートは、適切に管理されないと機密情報を露出させる可能性があります。ログには、ユーザー名、IP アドレス、デバイス識別子、アクセストークン、個人情報、システムパス、内部エラー、通話記録、位置情報、セキュリティイベントが含まれることがあります。

アクセス制御

ログをエクスポートできるのは承認されたユーザーだけにすべきです。エクスポート権限は、職務、データの機密性、業務上の必要性に応じて制限する必要があります。

高リスクシステムでは、ログエクスポートに承認、多要素認証、または管理者レビューが必要になる場合があります。これにより、未承認ユーザーによる機密運用データの抽出を防げます。

データマスキング

一部のログフィールドは共有前にマスキングが必要です。対象には、パスワード、トークン、個人識別子、電話番号、メールアドレス、顧客 ID、IP アドレス、機密業務データなどがあります。

外部ベンダー、コンサルタント、監査担当者、公開サポートフォーラムへログを送る場合、データマスキングは特に重要です。未確認の生ログを共有すると、プライバシーとセキュリティのリスクが生じます。

暗号化と安全な転送

エクスポートされたログは、転送中および保存中に保護する必要があります。安全な方法には、HTTPS ダウンロード、SFTP 転送、暗号化アーカイブ、アクセス制御されたクラウドバケット、VPN 接続、保存時暗号化があります。

機密ログを通常のメール添付で送るのはリスクがあります。組織は、サポートや監査のワークフローに承認済みの転送方法を定義すべきです。

一般的な課題とミス

ログが不完全、不整合、形式不良、検索困難であれば、ログエクスポートの価値は低下します。良いエクスポートプロセスは、インシデント発生前に設計しておく必要があります。

データのエクスポート範囲が狭すぎる

ログの一部だけをエクスポートすると、調査担当者は本当の原因を見逃す可能性があります。たとえば、エラー発生時点だけをエクスポートし、それ以前の警告を含めなければ、障害に至る流れが隠れてしまいます。

インシデント調査では、イベント前後のより広い時間範囲をエクスポートすると有効です。これにより、分析に必要な文脈を得られます。

未フィルタのデータを多く出しすぎる

すべてのログをフィルタなしでエクスポートすると、確認が難しい巨大なファイルになることがあります。大量のエクスポートには、不要な機密データも含まれる可能性があります。

より良い方法は、時間範囲、重大度、デバイス、ユーザー、モジュール、イベント種別、エラーコードなどの有効なフィルタを定義することです。長期分析では、手動ファイル確認よりも集中インデックス化の方が有効です。

時刻同期を無視する

ログ分析は正確なタイムスタンプに大きく依存します。サーバー、デバイス、アプリケーションの時刻が異なると、イベントの時系列を再構築しにくくなります。

システムは NTP など信頼できる時刻同期を使用すべきです。特に複数拠点やクラウド環境では、タイムゾーン設定も文書化しておく必要があります。

保存ポリシーがない

保存ポリシーがないと、ログが早すぎる時期に削除されたり、必要以上に長く保存されたりします。短すぎる保存は調査を妨げ、過剰な保存はストレージコストとプライバシーリスクを増やします。

保存期間は、運用、セキュリティ、法律、コンプライアンス要件に合わせる必要があります。ログの種類によって異なる保存期間が必要になる場合があります。

ログエクスポートのベストプラクティス

信頼できるログエクスポート戦略は、一貫性、セキュリティ、使いやすさ、復旧価値に重点を置くべきです。ログは必要なときに見つけやすく、同時に不正利用から守られている必要があります。

エクスポート範囲を定義する

組織は、どのシステムでログエクスポートが必要か、どのログタイプが重要か、どの頻度で実行するか、誰がエクスポート記録にアクセスできるかを定義すべきです。

重要システムでは通常、システムログ、セキュリティログ、ユーザー活動ログ、設定変更ログ、エラーログを含めるべきです。重要度の低いシステムでは、基本的なイベント記録だけで足りる場合もあります。

一貫した命名を使う

エクスポートファイルには明確な命名ルールを使うべきです。有用なファイル名には、システム名、ログタイプ、日付範囲、拠点、重大度、エクスポート時刻を含められます。

一貫した命名は、監査やインシデントレビューでの混乱を減らします。また、多数のエクスポートがある場合に正しいファイルを素早く見つける助けになります。

エクスポートファイルを保護する

エクスポートされたログは安全に保存する必要があります。アクセスを制限し、機密ファイルは暗号化すべきです。不要になったログはポリシーに従って削除します。

正式な調査では、エクスポートされたログを改ざんから保護する必要があります。完全性が重要な場合、ハッシュ値、デジタル署名、管理された証拠リポジトリを利用できます。

エクスポート品質を確認する

エクスポート後、ファイルが正しく開くか、期待した時間範囲を含むか、必要なフィールドが揃っているか、目的の分析ツールへインポートできるかを確認する必要があります。

これは、技術サポートや監査担当者へログを送る前に特に重要です。破損または不完全なエクスポートは、確認プロセスを遅らせる可能性があります。

FAQ

エクスポートされたログは本番システムと分けて保存すべきですか?

重要なシステムでは、はい。分離保存により、本番システムが故障、交換、またはセキュリティインシデントで侵害された場合でも、ログを失うリスクを下げられます。

エクスポートされたログの完全性はどのように確認できますか?

チェックサム、ハッシュ値、デジタル署名、管理されたアクセス記録、追記専用ストレージ、証拠管理手順で完全性を確認できます。これは、ログが調査や監査を支援する場合に有効です。

外部共有前に削除すべき情報は何ですか?

パスワード、トークン、個人データ、顧客情報、内部 IP 詳細、機密パス、非公開の業務識別子などの機密フィールドは確認し、必要に応じてマスキングすべきです。

ログエクスポートはシステム性能に影響しますか?

大量エクスポートは、稼働中のシステムから多くのデータを読み取る場合、性能に影響することがあります。重要プラットフォームでは、慎重にスケジュールするか、複製されたログストレージや集中ログツールで処理すべきです。

エクスポートされたログはどのくらい保存すべきですか?

保存期間は、業務ニーズ、セキュリティポリシー、法的要件、監査義務、ストレージコストによって異なります。セキュリティログ、アクセスログ、コンプライアンスログは、通常のデバッグログより長い保存が必要な場合があります。

エクスポートログファイルをインポートできない場合、何を確認すべきですか?

ファイルエンコーディング、区切り文字形式、タイムスタンプ形式、フィールド名、圧縮状態、ファイルサイズ、改行、エクスポートバージョン、対象ツールが選択したログ形式をサポートしているかを確認します。