現代システムでデータバックアップが重要な理由

データバックアップとは、ファイル、データベース、アプリケーション、システム設定、業務記録などのデジタル情報について、復元可能なコピーを一つ以上作成するプロセスです。これにより、データ損失、破損、誤削除、サイバー攻撃、ハードウェア障害、災害の後でも復旧できます。IT運用、サイバーセキュリティ、事業継続、災害復旧計画の中核となる取り組みです。

組織にとってデータは単なる保存情報ではありません。顧客記録、注文、契約、財務文書、設計ファイル、ユーザーアカウント、システムログ、仮想マシン、メール、アプリケーション設定、運用履歴などが含まれます。これらが利用できなくなると、サービス提供、法令遵守、顧客信頼、日常業務に影響します。

バックアップは、正しく復元できて初めて価値があります。目的は単にデータをコピーすることではなく、問題発生時の復旧を予測可能にすることです。

データバックアップの基本的な意味

データバックアップとは、重要なデータを主要システムから別の保存先へコピーすることです。コピーはローカルディスク、ネットワークストレージ、バックアップアプライアンス、テープライブラリ、プライベートクラウド、パブリッククラウド、遠隔データセンター、またはオフライン媒体に保存できます。

バックアップコピーは、元データが失われた、破損した、ランサムウェアで暗号化された、誤って削除された、またはハードウェアやソフトウェア障害で利用不能になった場合に使用されます。実際のIT管理では、バックアップは一度きりの作業ではなく、スケジューリング、保存、検証、保護、監視、復元テストを含む継続的なプロセスです。

復旧リソースとしてのバックアップ

バックアップコピーは復旧リソースです。管理者がシステムやデータを過去の利用可能な状態へ戻す手段になります。復元対象は、単一ファイル、データベース表、サーバー全体、仮想マシン、メールボックス、クラウドワークロード、またはアプリケーション環境全体になることがあります。

この復旧価値が、バックアップと単純なファイル複製を分けます。有用なバックアップシステムは、バージョンを保持し、偶発的な上書きを防ぎ、管理された保持期間をサポートし、信頼できる復元方法を提供する必要があります。

バックアップ範囲

バックアップ範囲は、何を保護するかを定義します。ユーザーファイルだけを対象とする場合もあれば、OS、アプリケーション、データベース、構成ファイル、セキュリティ証明書、ログ、仮想マシン、コンテナ、クラウドワークロードまで含む場合もあります。

範囲を狭くするとストレージコストは下がる可能性がありますが、復旧が不完全になることがあります。たとえば、データベースだけをバックアップし、アプリケーション設定を含めない場合、サーバー障害後にサービスを完全に再構築できないことがあります。

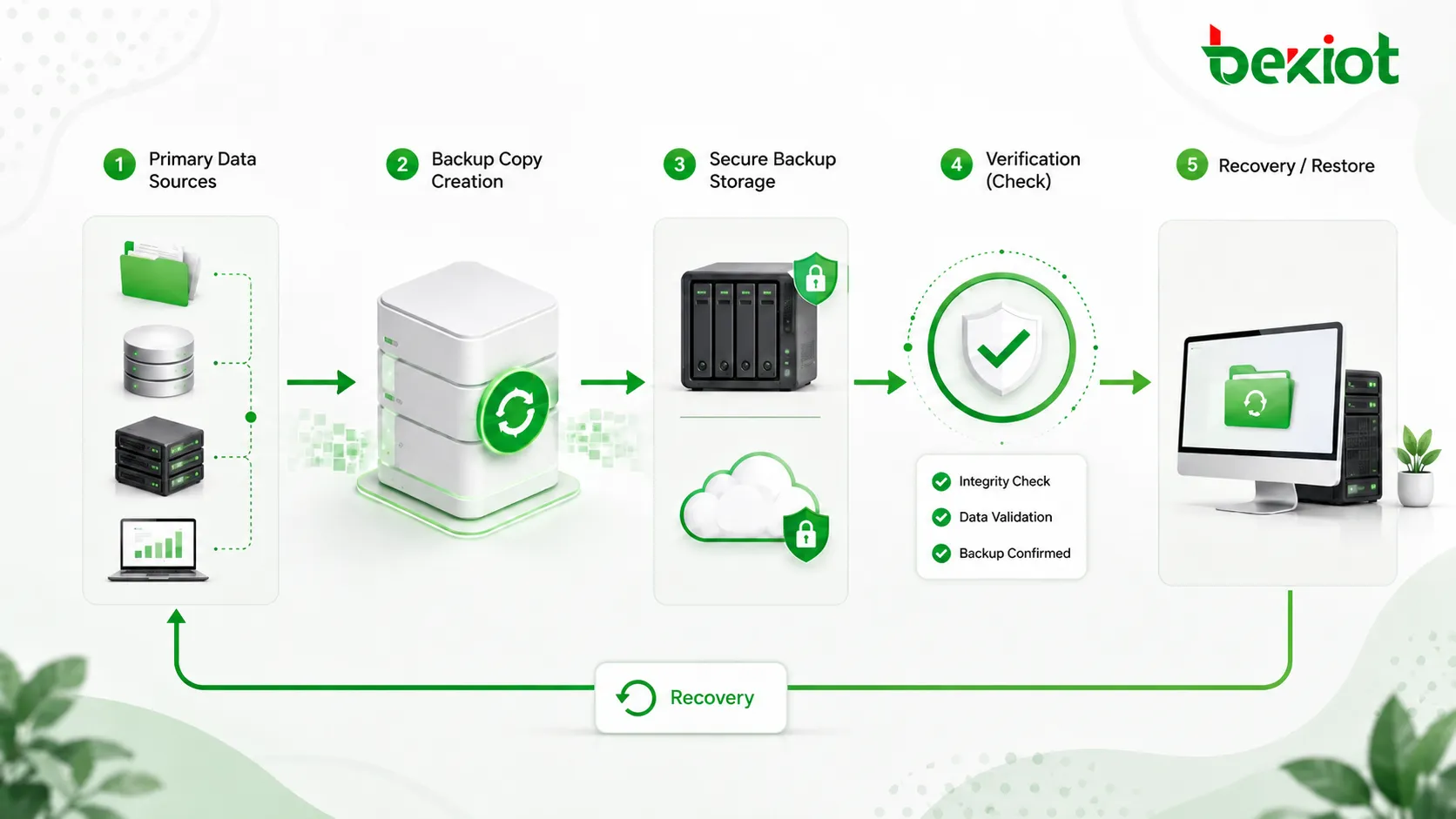

バックアッププロセスの仕組み

データバックアップは通常、まずソースデータを特定することから始まります。その後、バックアップシステムはスケジュールまたはトリガーに従って選択データを保存先へコピーします。コピー作成後、整合性確認、圧縮や暗号化、メタデータ記録、保持ポリシーに基づく保存が行われます。

復旧が必要になった場合、管理者は必要なバックアップバージョンを選び、元のシステム、代替システム、テスト環境、または新しいプラットフォームへ復元します。この復旧プロセスは、実際の障害が起きる前にテストしておく必要があります。

ソースの特定

最初のステップは、保護すべきデータを決めることです。ファイル共有、データベース、エンドポイント、サーバー、クラウドストレージ、SaaSアカウント、仮想マシン、アプリケーションデータ、構成ファイル、業務記録などが対象になります。

適切なソース特定には、IT部門、事業部門、セキュリティ部門、システム所有者の協力が必要です。重要データは、ローカルPC、共有ドライブ、メールシステム、クラウドフォルダ、アプリケーション固有ディレクトリなど、想定外の場所に保存されていることがあります。

バックアップスケジュール

バックアップスケジュールは、バックアップジョブをいつ、どの頻度で実行するかを定めます。データによっては1日1回で十分ですが、重要データベースでは毎時、ほぼリアルタイム、または継続的な保護が必要です。

スケジュールはデータの変化頻度と許容できるデータ損失量に合わせる必要があります。毎分変化するシステムは、月1回しか変わらないアーカイブフォルダより高頻度のバックアップ計画が必要です。

データ転送と保存

バックアップ中、データはソースからバックアップ先へ転送されます。保存先はローカル、遠隔、クラウド、オフライン、または複数の組み合わせにできます。多くのシステムは、ストレージ消費を抑えるために圧縮を、機密情報保護のために暗号化を使用します。

バックアップストレージは、不正アクセスや誤削除から保護する必要があります。攻撃者が本番データとバックアップコピーの両方を削除または暗号化できる場合、組織は復旧できない可能性があります。

検証と復元テスト

検証では、バックアップジョブが正常に完了し、バックアップデータが使用可能に見えるかを確認します。復元テストではさらに進んで、実際にデータを復元し、バックアップが実用的に使えることを確認します。

この違いは重要です。ジョブが成功と報告しても、依存関係の欠落、ファイル破損、権限の誤り、バージョン非互換、構成不足により、復元後のシステムが動かないことがあります。

一般的なデータバックアップの種類

バックアップの種類は、速度、ストレージ効率、復旧時間、管理の複雑さのバランスを取るために使い分けられます。多くの組織は、単一方式ではなく複数の方法を組み合わせます。

| バックアップ種類 | 仕組み | 主な利点 |

|---|---|---|

| フルバックアップ | 毎回すべての選択データをコピーする | 復元が簡単でバックアップセットが完全 |

| 増分バックアップ | 前回バックアップ以降に変更されたデータだけをコピーする | ストレージ使用量とバックアップ時間を削減 |

| 差分バックアップ | 直近のフルバックアップ以降の変更データをコピーする | 長い増分チェーンより復元が速い |

| イメージベースバックアップ | システム全体のイメージまたはディスク状態をコピーする | サーバーや端末全体の復旧に有効 |

| 継続バックアップ | 変更を頻繁またはほぼリアルタイムで取得する | 重要システムの潜在的なデータ損失を削減 |

フルバックアップ

フルバックアップは、ジョブ実行時に選択されたすべてのデータをコピーします。内容を理解しやすく、その時点の復元に必要なものが含まれるため復元も簡単です。

主な欠点は、ストレージ消費と実行時間です。大規模なデータベース、ファイルサーバー、仮想マシン、メディアアーカイブを保護する場合、より多くの時間と容量が必要になります。

増分バックアップ

増分バックアップは、前回のバックアップ以降に変更されたデータだけをコピーします。ジョブが速くなり、ストレージ使用量も減ります。企業向けバックアップでは広く使われています。

復元には直近のフルバックアップと増分バックアップのチェーンが必要になる場合があります。チェーンが長い、または一部が破損していると、復元が遅く複雑になります。最新のバックアップ基盤はこのチェーンを自動管理することが多いです。

差分バックアップ

差分バックアップは、直近のフルバックアップ以降に変更されたすべてのデータをコピーします。時間が経つと増分より多くの容量を使いますが、復元は通常、直近のフルと最新の差分だけで済むため簡単です。

バックアップ効率と復元速度のバランスを取りたい場合に有効です。

イメージベースバックアップ

イメージベースバックアップは、OS、アプリケーション、ファイル、設定、場合によっては起動情報を含むシステム全体の状態を取得します。サーバー、仮想マシン、業務上重要なワークステーションでよく使われます。

この方式は、障害が発生したマシンを新しいハードウェアまたは仮想環境へ復元するベアメタル復旧をサポートできます。手作業で再構築すると時間がかかる場合に有用です。

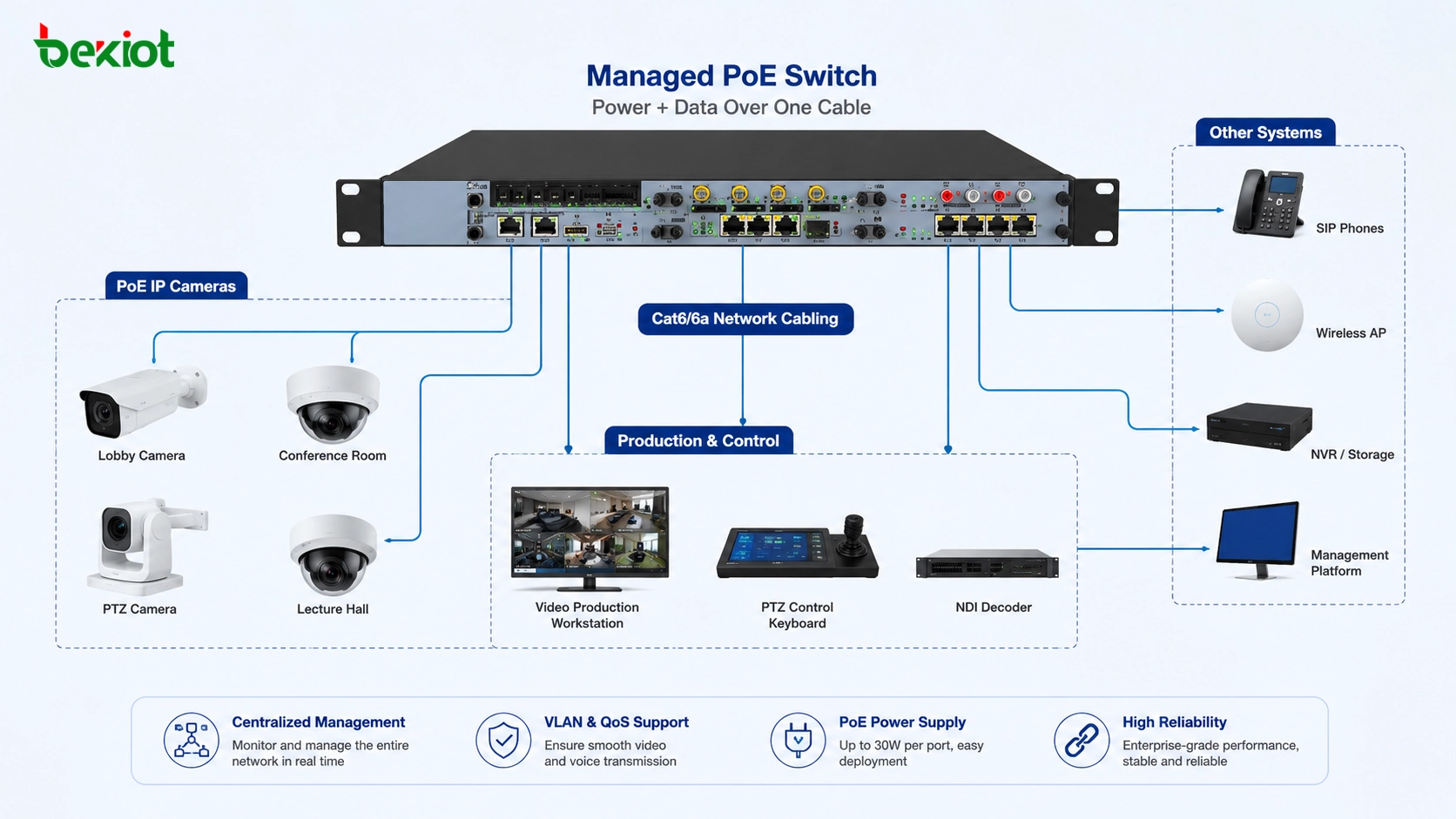

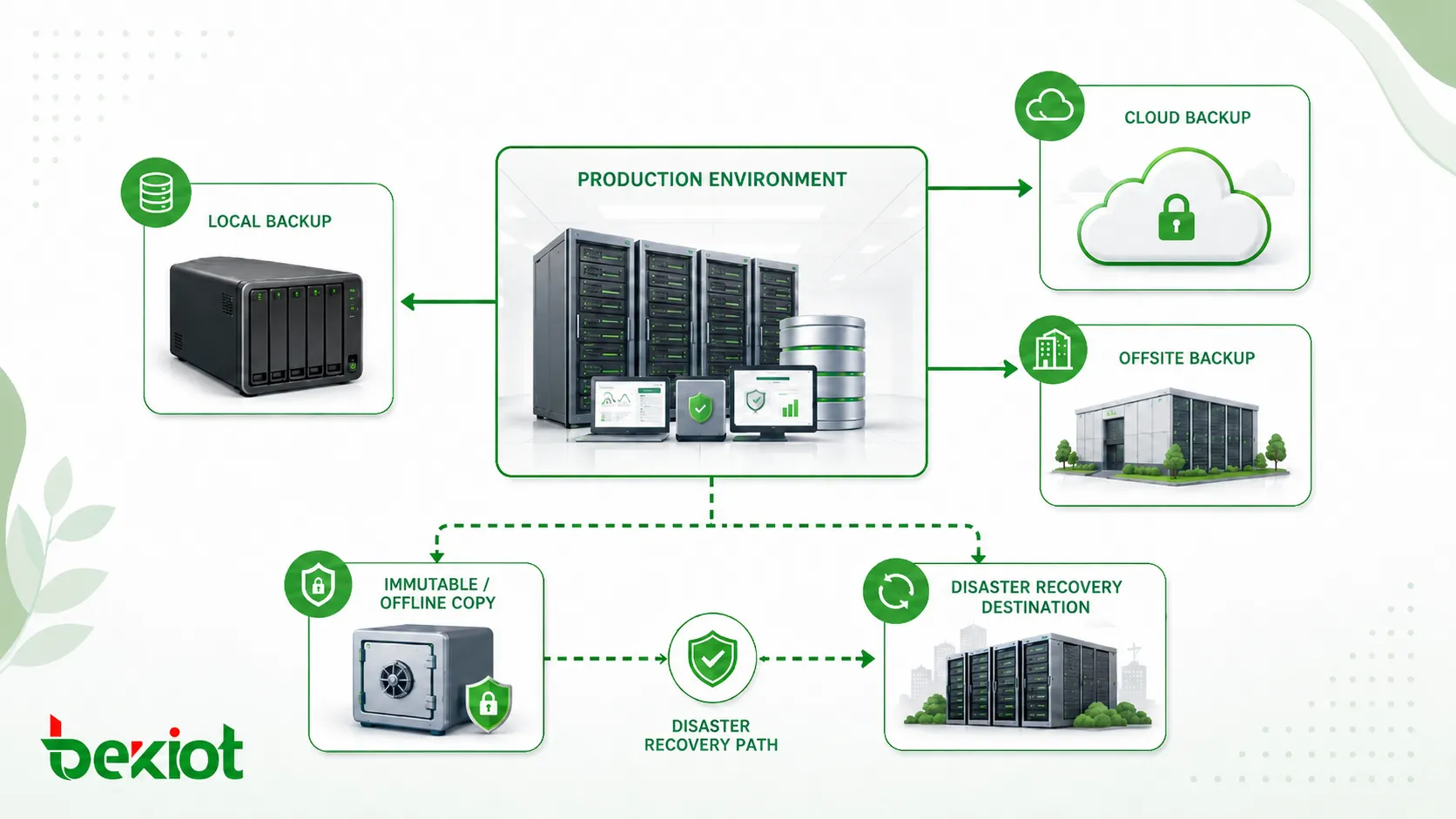

バックアップアーキテクチャと保存モデル

バックアップアーキテクチャは、コピーをどこに保存し、どのように保護し、どのようにアクセスし、復旧をどう支えるかを定義します。強い構成は、ローカルの速さと遠隔の耐障害性を組み合わせます。

ローカルバックアップ

ローカルバックアップは、本番システムの近くにコピーを保存します。例としてローカルサーバー、NAS、バックアップアプライアンス、接続ストレージがあります。大きなファイルやシステム全体の復旧では高速に戻せる点が利点です。

弱点は、主システムと同じ事故の影響を受けやすいことです。火災、洪水、盗難、ランサムウェア、電源障害、サイト障害が起きると、オフサイト保護がなければ本番データとローカルコピーの両方が失われる可能性があります。

オフサイトバックアップ

オフサイトバックアップは、遠隔オフィス、第二データセンター、管理バックアップサイト、クラウドストレージなど別の物理場所にコピーを保存します。これによりローカル災害からデータを守れます。

これは事業継続に重要です。主要施設が利用できなくなっても、別の場所に復元可能なデータコピーが残ります。

クラウドバックアップ

クラウドバックアップは、データをクラウド基盤に保存します。拡張可能なストレージ、遠隔アクセス、地理的冗長性、簡素化されたオフサイト保護を提供できます。エンドポイント、サーバー、SaaS、クラウドワークロード、ハイブリッド環境で利用されます。

ただし、慎重な計画が必要です。ネットワーク帯域、復元時間、データ主権、アクセス制御、暗号化、保持コスト、提供者依存性を評価する必要があります。

オフラインおよび不変バックアップ

オフラインバックアップは作成後にネットワークから切り離されます。不変バックアップは、定められた保持期間中に変更や削除ができません。どちらもランサムウェアや誤変更からコピーを守るのに役立ちます。

攻撃者は本番データを暗号化する前にバックアップシステムを狙うことが多いため、これらの戦略は重要性を増しています。コピーが保護されていれば、サイバー攻撃後の復旧は現実的になります。

データバックアップのメリット

データバックアップは、技術面とビジネス面の両方で価値があります。事故の影響を小さくし、復旧を支え、継続性を守り、重要情報を復元できるという安心感を与えます。

データ損失への保護

最も直接的なメリットは、データ損失の防止です。ファイルは誤削除され、データベースは破損し、機器は故障し、ユーザーが重要記録を上書きすることがあります。バックアップにより過去のバージョンへ戻せます。

日常業務をデジタル記録に依存する組織では特に重要です。データベースや共有フォルダ一つの喪失でも、サービス、請求、生産、顧客サポート、コンプライアンス報告が停止する可能性があります。

事業継続の支援

バックアップは、インシデント後にシステムを復旧させることで事業継続を支えます。災害復旧計画と組み合わせることで、停止時間を減らし、重要サービスを再開できます。

事業継続はコピーを持つだけでは実現しません。組織は、バックアップの場所、復元速度、責任者、優先復旧すべきシステムを把握している必要があります。

サイバーセキュリティのレジリエンス

バックアップは、ランサムウェア、破壊的マルウェア、内部不正、不正削除への重要な防御です。本番データが暗号化または破損しても、保護されたバックアップがあれば、身代金支払いや一からの再構築を避けられる可能性があります。

ただし、バックアップ自体もセキュリティ戦略の一部として保護する必要があります。弱い管理者アカウント、公開されたリポジトリ、共有認証情報、保護されていないネットワーク経路は、バックアップシステムを脆弱にします。

コンプライアンスと監査の支援

多くの業界では、法務、財務、医療、運用、契約上の理由により特定データの保持が必要です。適切に設計されたバックアップと保持ポリシーは、これらの要件への対応に役立ちます。

監査支援には追跡性も必要です。バックアップシステムは、必要に応じてジョブ状態、保持ルール、復元操作、管理者操作、例外イベントを記録する必要があります。

さまざまな環境での活用

データバックアップはほぼすべてのデジタル環境で使われます。保護対象や復旧方法は異なっても、復元可能なコピーの必要性は共通です。

企業サーバーとデータベース

企業サーバーとデータベースには、重要な業務データが含まれることが多いです。ERP、CRM、財務データベース、在庫記録、人事システム、文書リポジトリ、本番アプリケーションなどを保護できます。

データベースバックアップでは、一貫性を確保するために特別な方法が必要な場合があります。稼働中のデータベースファイルを単純にコピーするだけでは、アプリケーション対応バックアップでない限り、利用可能な復元点にならないことがあります。

エンドポイントデバイス

ノートPCやワークステーションには、プロジェクトファイル、ローカル文書、設計データ、顧客情報、ユーザー固有の設定が保存されていることがあります。エンドポイントバックアップは、紛失、盗難、破損、交換時にもデータを保護します。

リモートワーク環境では特に有用です。従業員が重要ファイルを従来の社内ファイルサーバーではなくローカルに保存している場合があるためです。

クラウドとSaaSプラットフォーム

多くの組織はクラウドストレージ、メール、コラボレーションツール、SaaSアプリケーションを利用しています。これらは基盤の耐障害性を提供しますが、削除データ、ユーザーエラー、ランサムウェア同期、長期保持に備えた専用バックアップが必要な場合があります。

SaaSバックアップは慎重に確認すべきです。プラットフォームの可用性は、顧客が制御できるデータ復旧と同じではありません。提供者が何を保護し、何が顧客責任として残るのかを理解する必要があります。

仮想マシンとコンテナ

仮想マシンは、イメージベースのスナップショットやバックアップエージェントで保護されることが一般的です。これにより、マシン全体または選択ファイルを復元できます。データセンターやプライベートクラウドで広く使われます。

コンテナ環境では別のアプローチが必要です。アプリケーションイメージは再展開しやすくても、永続ボリューム、データベース、シークレット、構成、オーケストレーションメタデータは保護が必要です。

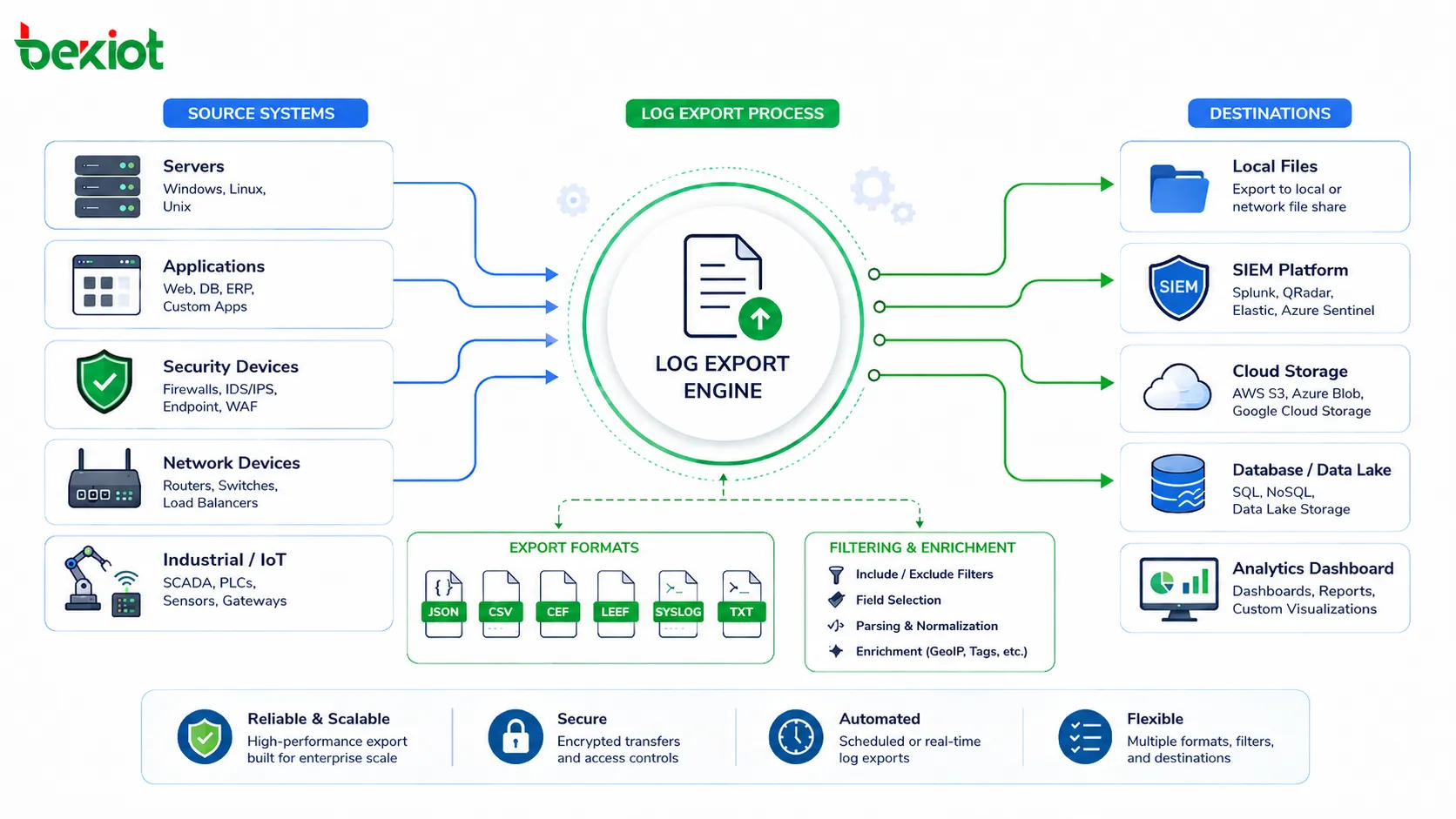

産業、セキュリティ、運用システム

産業・運用システムでは、制御サーバー、SCADAデータベース、HMIプロジェクト、映像管理システム、アクセス制御データベース、機器設定、エンジニアリングファイル、アラーム記録のバックアップが必要です。

これらの環境では、復旧計画に生産スケジュール、安全要件、ベンダーソフトウェア、ライセンス、ハードウェア互換性、オフライン運用の必要性を含める必要があります。

バックアップ戦略と計画指標

バックアップ戦略は、事業リスク、データ重要度、復旧期待値、システム依存関係に基づいて設計する必要があります。同じスケジュールがすべてのシステムに適するわけではありません。

復旧時点目標

復旧時点目標、つまりRPOは、インシデント後に許容できるデータ損失量を定義します。あるシステムのRPOが1時間であれば、バックアップやレプリケーションは、おおよそ1時間を超えるデータ損失を防ぐ必要があります。

低いRPOには、より高頻度のバックアップ、継続的データ保護、またはレプリケーションが必要になることが多いです。適切な目標は、データの変化速度と組織が許容できる損失により決まります。

復旧時間目標

復旧時間目標、つまりRTOは、停止後にシステムをどれだけ早く復旧する必要があるかを定義します。1日を許容できるシステムもあれば、顧客向けプラットフォームや重要業務ではより高速な復旧が求められます。

RTOはバックアップ構成に影響します。高速復旧が必要な場合、ローカルバックアップ、待機系、イメージ復元、災害復旧プラットフォームが必要になることがあります。

保持ポリシー

保持ポリシーは、バックアップコピーをどのくらい保存するかを定義します。短い保持は容量を節約できますが、遅れて発見される破損や削除には不十分な場合があります。長い保持はコンプライアンスや調査を支えますが、コストと管理負担が増えます。

一般的には、最近のバックアップを高頻度で保持し、古いバックアップは少なくします。たとえば、日次を数週間、週次を数か月、月次を長期保存に使います。

3-2-1バックアップルール

3-2-1ルールは広く使われる原則です。少なくとも3つのデータコピーを、2種類の媒体に保存し、そのうち1つをオフサイトに置くことを推奨します。

近年の戦略では、不変コピーやオフラインコピーを加えることが多く、ランサムウェアや破壊的攻撃への保護を強化します。

一般的なリスクとミス

バックアップの失敗は、緊急に復旧が必要な時に初めて明らかになることがあります。多くの組織は保護されていると思っていても、実際には不完全、古い、破損、アクセス不能、または復元が遅すぎることがあります。

誤ったデータをバックアップする

バックアップジョブが成功していても、重要データが漏れる場合があります。ファイルが保護対象外のフォルダに保存されている、新しいアプリが範囲に追加されていない、構成ファイルが含まれていない場合に起こります。

定期的な範囲レビューがこの問題を防ぎます。業務ユーザーとシステム所有者は、重要情報が実際に含まれていることを確認する必要があります。

復元を一度もテストしない

一度も復元していないバックアップは、証明された復旧リソースではなく仮定です。復元テストにより、データが戻せることと手順が理解されていることを確認できます。

テストでは、1つのファイル、メールボックス、データベース、仮想マシン、必要に応じてアプリケーション環境全体など、複数のシナリオを含めるべきです。

バックアップセキュリティが弱い

バックアップリポジトリには機密データが含まれることが多いです。保護が弱いと、攻撃者がデータを盗み、バックアップを削除し、ファイルを暗号化する可能性があります。弱いバックアップセキュリティは、復旧システム自体をリスクにします。

アクセスは強力な認証、最小権限、暗号化、監視、通常ユーザーアカウントからの分離で管理する必要があります。

復元速度を軽視する

一部の組織はバックアップジョブの完了だけを見て、復旧にかかる時間を無視します。大容量クラウドバックアップ、遅いネットワーク、索引化が不十分なアーカイブは、想定以上に時間がかかることがあります。

復元速度はテストで測定すべきです。これにより、バックアップ計画が実際の事業復旧要件を満たすか判断できます。

信頼性の高いバックアップのベストプラクティス

信頼性の高い計画は、自動化、セキュリティ、検証、文書化、定期テストを組み合わせます。また、システム、データ量、脅威、事業要件の変化に合わせて更新する必要があります。

重要度でデータを分類する

すべてのデータが同じ価値を持つわけではありません。重要データベース、財務記録、顧客データ、運用システム、法務記録は、一時ファイルより強い保護が必要です。

データ分類は、バックアップ頻度、保持期間、暗号化、保存場所、復元優先順位の決定に役立ちます。また、価値の低いデータに過剰なストレージコストをかけることを防ぎます。

バックアップジョブを自動化する

継続運用において手動バックアップは信頼性が低いです。自動スケジュールにより、バックアップジョブを安定して実行できます。失敗、ストレージ不足、バックアップ時間超過があれば管理者へ通知する必要があります。

自動化には監視も含めるべきです。気づかれないバックアップ失敗は、保護されていると誤認するため、バックアップ計画がない場合より危険になることがあります。

バックアップコピーを保護する

コピーは削除、暗号化、盗難、不正変更から保護する必要があります。暗号化、不変ストレージ、オフラインコピー、ロールベースアクセス、独立した管理者アカウントが保護を高めます。

ランサムウェア耐性のためには、少なくとも1つのバックアップコピーを通常の本番アクセスから分離すべきです。これにより、マルウェアがすべてのコピーに同時に影響する可能性を下げられます。

復旧手順を文書化する

復旧手順は明確に文書化する必要があります。バックアップ場所、復元手順、責任者、システム依存関係、必要なパスワードや鍵、アプリケーション順序、検証手順を含めます。

緊急時には、チームがバックアップシステムの仕組みを調べる時間がない場合があります。明確な文書は復旧を速め、ミスを減らします。

FAQ

SaaSデータは別途バックアップすべきですか?

多くの場合は必要です。SaaS提供者は通常プラットフォームの可用性を保護しますが、削除されたユーザー、上書きファイル、ランサムウェア同期された内容、長期保持に対して顧客が制御できる復旧を行うには、専用のSaaSバックアップ計画が必要になることがあります。

復元訓練はどのくらいの頻度で実施すべきですか?

重要システムは低リスクシステムより頻繁にテストすべきです。実務上は、大きな変更後や定期スケジュールで主要な復旧シナリオをテストし、重要サービスでは四半期または半年ごとに実施する方法が考えられます。

バックアップポリシーの責任者は誰ですか?

バックアップポリシーはIT部門だけの責任ではありません。ITは基盤を管理できますが、事業責任者、コンプライアンス、セキュリティ、部門管理者がデータ重要度、保持要件、復旧優先順位を定義すべきです。

バックアップ暗号化キーを失うとどうなりますか?

暗号化キーを失い、復旧方法がない場合、バックアップデータは読めなくなる可能性があります。キー管理は文書化し、アクセス制御し、安全に保管し、復旧計画の一部としてテストする必要があります。

従業員のノートPCも対象にすべきですか?

従業員が業務データをローカルに保存している場合は対象にすべきです。リモートワーク、出張、盗難、機器破損、誤削除はいずれもエンドポイントデータに影響します。エンドポイントバックアップや強制的なクラウドフォルダ同期がリスクを低減します。

古いバックアップを削除する前に何を確認すべきですか?

削除前に、保持要件、法的保全、監査要件、インシデント調査状況、事業復旧の期待値を確認します。バックアップ削除は、場当たり的ではなく、管理され、記録され、ポリシーに沿って実施されるべきです。