緊急コミュニケーション

IP PBX

SIPインターホン

リソース

ベストプラクティスを理解し、革新的なソリューションを探求し、ベーカーコミュニティ全体の他のパートナーとのつながりを確立します。

百科事典

百科事典

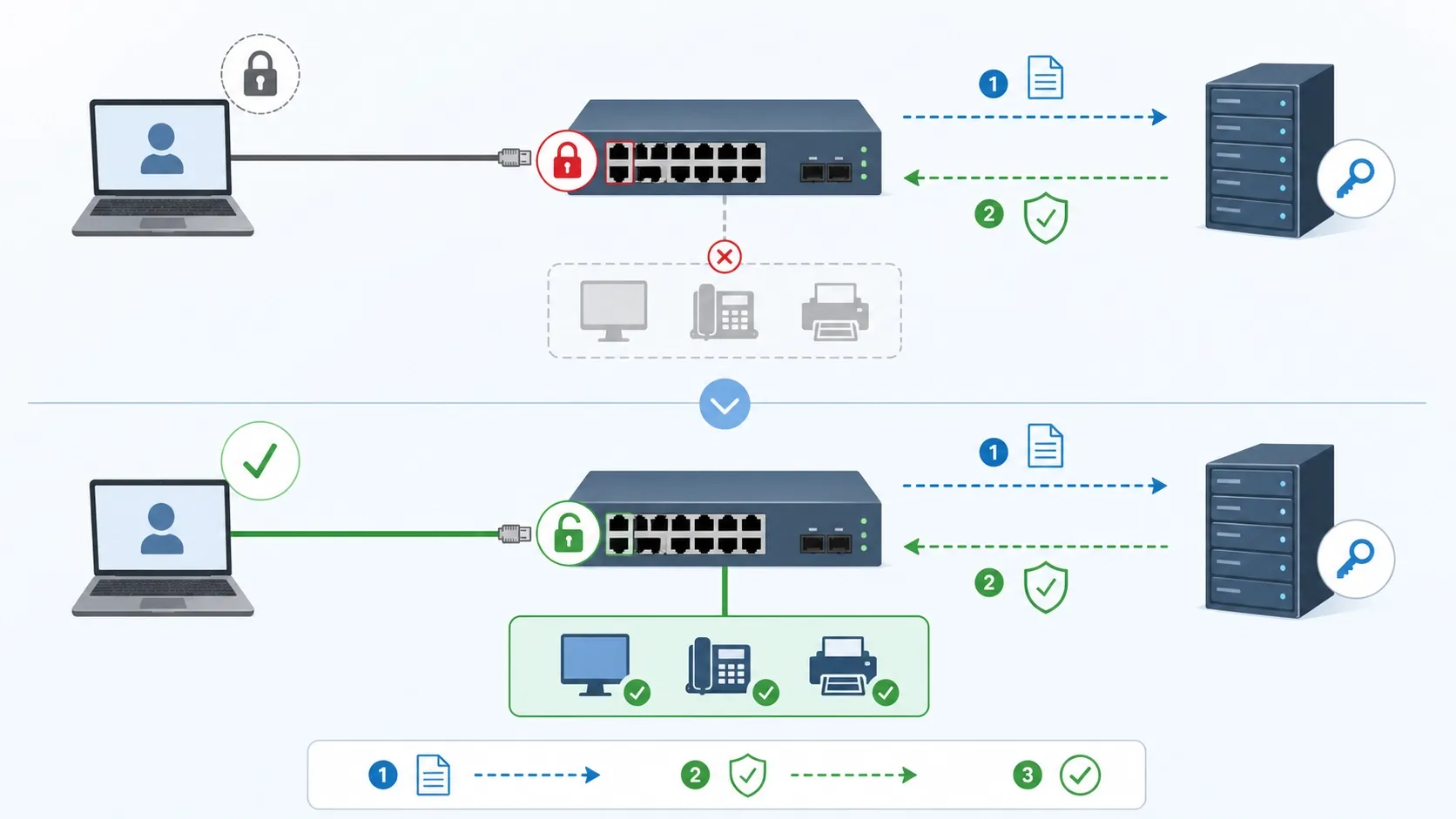

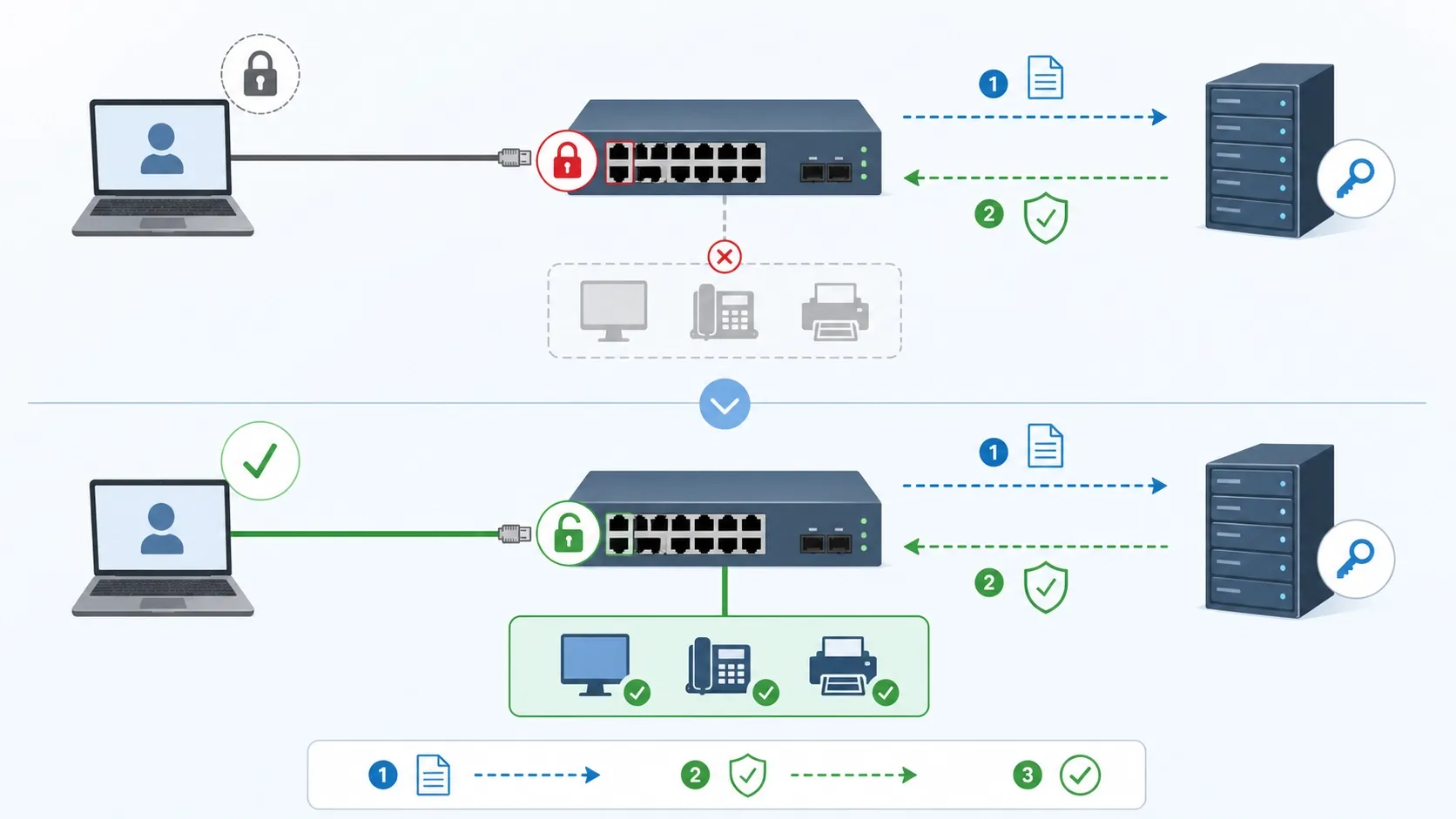

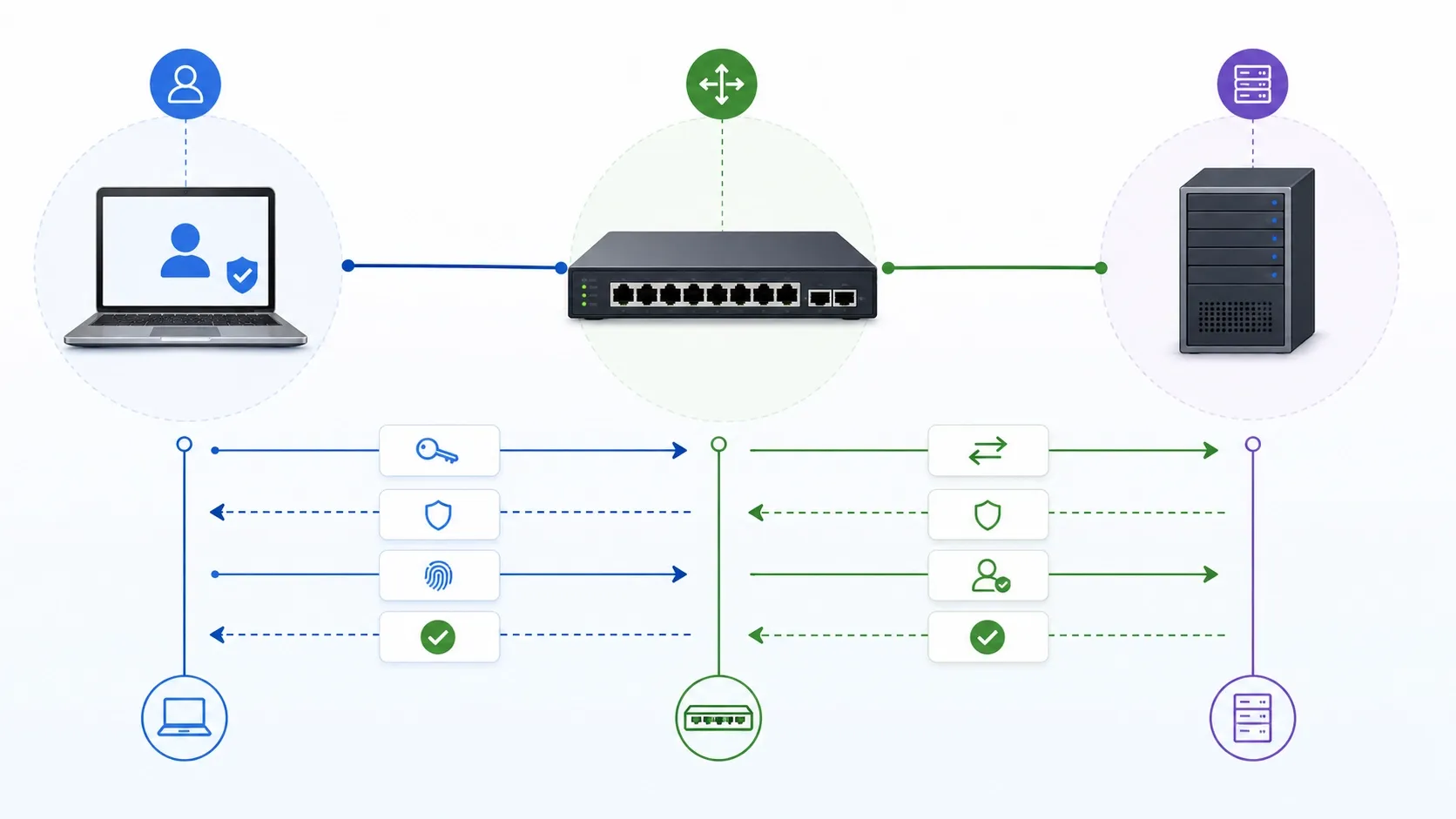

802.1Xポートベースのネットワークアクセス制御は、有線または無線ネットワークの利用を許可する前に、ユーザーまたはデバイスを認証するためのネットワークセキュリティ方式です。有線LANでは、主にイーサネットスイッチのポートに適用されます。デバイスがポートに接続されても、スイッチはすぐに通常のネットワークアクセスを許可しません。まず認証プロセスを完了する必要があります。認証に成功すると、割り当てられたポリシーに従ってポートが開放されます。認証に失敗すると、ポートはブロックされたままになるか、制限付きネットワークへ配置されます。

802.1Xの目的は、ネットワークアクセスを自動ではなく管理されたものにすることです。アクセス制御がなければ、空いている壁面ジャック、デスクポート、キャビネット内スイッチ、またはアクセスポイントに接続した任意の機器が、内部ネットワークリソースへ到達できる可能性があります。これは、オフィス、キャンパス、工場、公共施設、ホテル、病院、交通駅など、物理ポートや無線アクセスが多くの人に触れられる環境で大きなリスクになります。

802.1Xは、企業LAN、キャンパスネットワーク、無線ネットワーク、IP電話ネットワーク、データセンター、産業ネットワーク、公共インフラ、安全管理施設などで広く利用されています。接続しているのが誰なのか、またはどのデバイスなのかを確認し、正しいネットワークポリシーを割り当て、不正アクセスを減らし、ネットワーク分離を強化できます。現代のネットワーク設計では、802.1XはRADIUS、証明書、VLAN割り当て、エンドポイントプロファイリング、監視、セキュリティポリシー適用を含む、より広いアクセス制御戦略の一部として使われることが一般的です。

802.1Xポートベースのネットワークアクセス制御は、エンドポイントがネットワークに接続する入口でアクセスを管理する認証フレームワークです。このポートは、有線ネットワークの物理的なイーサネットスイッチポートである場合もあれば、無線ネットワークの論理的なアクセスポイント接続である場合もあります。中心となる考え方は同じで、エンドポイントは通常通信を始める前に、自分の身元を証明しなければなりません。

その本質は、ネットワークへの入場管理です。スイッチポートや無線アクセスポイントは、単なる開放された接続口ではなく、アクセスを許可する前に身元とポリシーを確認する制御された入口になります。未知のノートPC、不正デバイス、管理外機器、権限のないユーザーから内部システムを守る必要がある組織にとって、これは特に重要です。

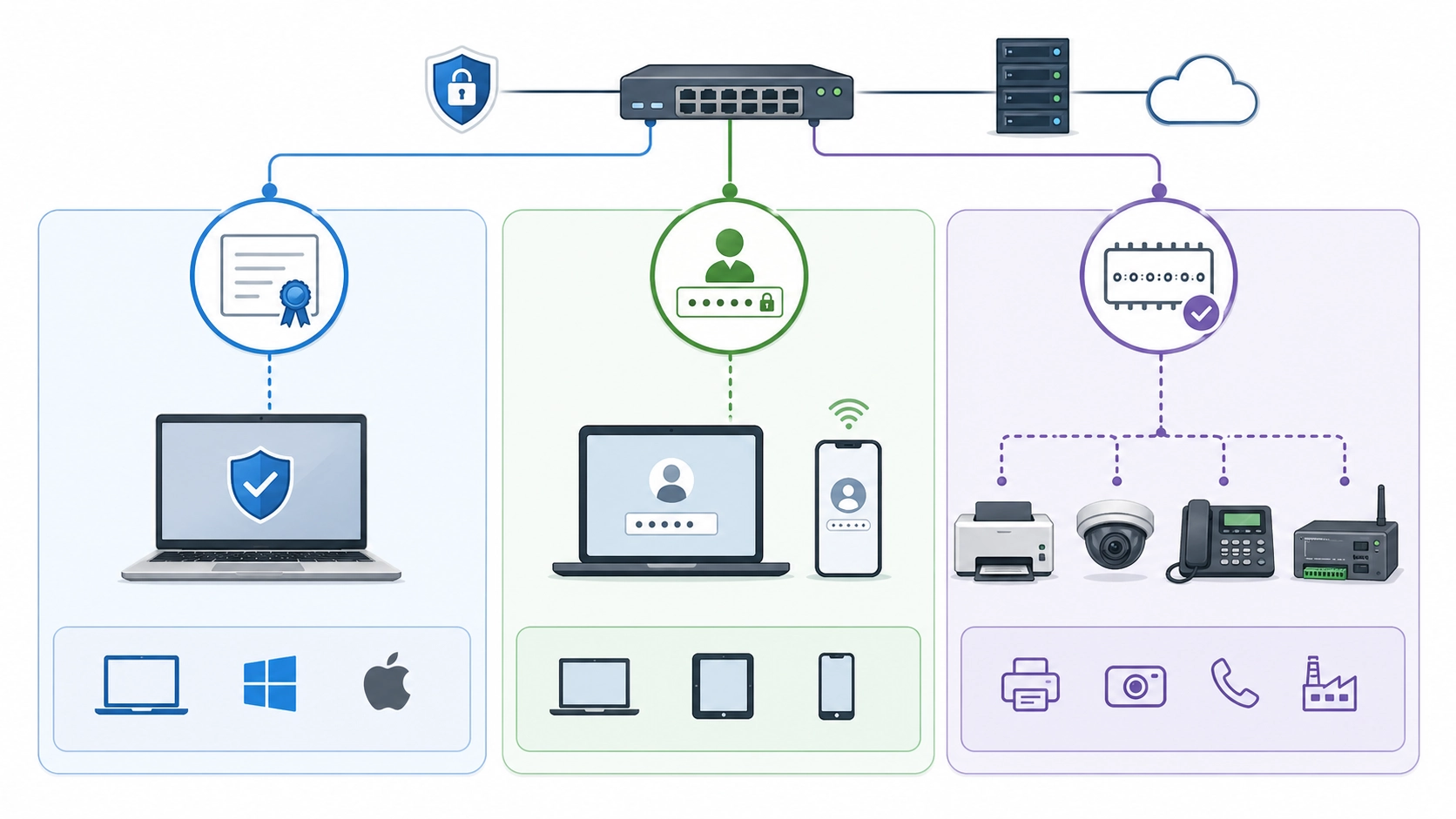

実際の導入では、802.1Xは人物、デバイス、またはその両方を認証できます。ユーザー名とパスワード、デジタル証明書、マシン資格情報、ドメインID、その他対応する認証方式を利用できます。認証に成功した後、ネットワークはそのエンドポイントを適切なVLANに割り当てたり、アクセスルールを適用したり、特定のサービスだけを許可したりできます。

802.1Xは、ネットワークアクセスポートを受動的な接続点から、能動的なセキュリティチェックポイントへ変えます。

ポートベースのアクセス制御と呼ばれるのは、スイッチポートがポリシーを実行する場所になるからです。接続されたエンドポイントはトラフィックを送信できますが、そのトラフィックを通すかどうかはスイッチが決めます。認証前のポートは通常、未認可状態にあり、認証に必要な限定的なトラフィックだけを通します。

認証が成功すると、スイッチはポート状態を変更し、認証サーバーから返されたポリシーに基づいて通常トラフィックを許可します。この方法は、ネットワークの最も外側の接続地点で不正アクセスを止められる点が強力です。ネットワーク内部のファイアウォールで不要な通信を止めるのを待つのではなく、802.1Xは最初の接続点でアクセスを制御します。

この設計は、ユーザーアクセスネットワークとデバイスアクセスネットワークの両方に役立ちます。デスク、会議室、教室、公共スペース、設備室、現場キャビネット、産業制御室など、イーサネット接続が提供されるさまざまな場所を保護できます。

802.1Xの主な用途の一つは、未承認デバイスが内部ネットワークに参加することを防ぐことです。多くの建物では、オフィス、会議室、廊下、教室、設備室、来訪者が近づける場所にイーサネットポートがあります。これらのポートが開放されていると、管理されていないデバイスを接続し、内部システムへアクセスしようとすることが可能になります。

802.1Xは、まず認証を要求することでこのリスクを下げます。デバイスまたはユーザーが有効な資格情報を提示できない場合、ネットワークはアクセスを拒否するか、制限された環境へ接続を配置できます。機密データ、規制対象の業務、多数の利用者、共有物理空間を持つ組織では特に重要です。

その結果、誰が、どのデバイスがネットワークを使えるかをより適切に管理できます。ケーブルポートへ物理的に接続できることが、そのまま内部リソースへの論理アクセスを意味しなくなります。

802.1Xは、IDに基づいてネットワークポリシーを適用するためにも使われます。ユーザーやデバイスによって必要なアクセス権は異なります。会社支給のノートPC、ゲスト端末、IP電話、プリンター、カメラ、管理者端末、保守端末が、同じアクセス権を持つ必要はありません。

エンドポイントを先に認証することで、ネットワークはより賢く判断できます。信頼された従業員デバイスは内部VLANへ、ゲストはゲストVLANへ、電話は音声VLANへ、認証に失敗したデバイスは修復VLANへ、または完全に拒否する、といった対応が可能です。

このIDベースの考え方により、組織はポートごとの固定的な想定から離れ、より柔軟でポリシー主導のネットワークアクセスへ移行できます。

Supplicantは、ネットワークアクセスを要求するエンドポイントです。ノートPC、デスクトップPC、タブレット、IP電話、無線クライアント、産業端末、カメラ、ゲートウェイ、その他のネットワーク機器が該当します。Supplicantは、802.1X認証プロセスに参加できるソフトウェアまたはファームウェアを実行します。

ユーザーデバイスでは、Supplicant機能がOSに組み込まれていることがあります。管理対象デバイスでは、証明書や保存済み資格情報を使う場合があります。専用エンドポイントでは、対応可否がファームウェアや設定オプションに依存します。デバイスが802.1Xに対応していない場合、MAC Authentication Bypassなどの代替方式を検討できますが、完全な802.1X認証より安全性は低くなります。

Supplicantの役割は、ID情報を提示し、ネットワークが求める認証交換に応答することです。

Authenticatorは、ポートへのアクセスを制御するネットワーク機器です。有線ネットワークでは通常イーサネットスイッチ、無線ネットワークではアクセスポイントまたは無線コントローラーが担当します。Authenticatorはエンドポイントとネットワークの間のゲートキーパーとして動作します。

Authenticatorは通常、自分自身でIDを検証しません。代わりに、Supplicantと認証サーバーの間で認証メッセージを中継します。認証が成功するまでは通常トラフィックを遮断し、認証交換に必要な通信だけを許可します。

この役割は非常に重要です。Authenticatorはアクセス決定を実際に適用する機器であり、ポートを開く、ブロックする、ポリシーを割り当てる、またはエンドポイントを制限ネットワークへ配置する処理を行います。

認証サーバーは、IDを検証し、アクセス判断を返すシステムです。多くの企業導入ではRADIUSサーバーが利用されます。サーバーは資格情報、証明書、マシンID、ディレクトリ所属、デバイス記録、その他のポリシー条件を確認します。

認証が成功すると、サーバーはAuthenticatorへ許可応答を送ります。さらにVLAN割り当て、アクセス制御属性、セッションパラメータなどのポリシー指示を返すこともあります。認証に失敗した場合は拒否応答を返すか、設定に応じてフォールバックポリシーを適用します。

この判断を認証サーバーに集中させることで、多数のスイッチ、アクセスポイント、ユーザー、デバイスにわたる802.1X管理が容易になります。

プロセスは、エンドポイントが802.1X対応ポートへ接続するところから始まります。有線ネットワークでは、通常スイッチポートにケーブルを差し込むことを意味します。無線ネットワークでは、安全なSSIDへ参加することを意味します。この段階では、エンドポイントはまだ完全なネットワークアクセスを持っていません。

スイッチまたはアクセスポイントは接続を制御状態に保ちます。認証トラフィックのみを許可し、通常のデータトラフィックをブロックする場合があります。これにより、未確認のエンドポイントが内部サーバー、アプリケーション、他のデバイスとすぐに通信することを防ぎます。

この初期状態は、802.1Xの主要なセキュリティ上の利点です。ネットワークは、新しい接続を認証で確認されるまでは信頼しません。

エンドポイントが接続されると、SupplicantとAuthenticatorの間で認証交換が始まります。イーサネットネットワークでは、この交換にEAP over LAN、一般にはEAPOLと呼ばれる方式を使用します。SupplicantはIDと認証情報をスイッチへ送り、スイッチはそれをRADIUS経由で認証サーバーへ転送します。

具体的な認証方法は、設定されたEAPタイプによって異なります。証明書ベースの方法を使う環境もあれば、パスワードベースまたはトンネル型の認証方式を使う環境もあります。重要なのは、ネットワークがアクセスを許可する前に、エンドポイントが受け入れ可能な身元証明を提示する必要があることです。

この段階では、スイッチは中継点であり、同時に適用点でもあります。認証サーバーから肯定的な判断が返るまで、通常トラフィックのためにポートを開きません。

RADIUSサーバーは認証要求を評価します。ユーザーディレクトリ、デバイス証明書、マシンアカウント、IDデータベース、グループポリシー、時間条件、デバイスタイプ、その他のポリシールールを確認できます。サーバーは、そのエンドポイントが信頼できるか、どのアクセスを与えるべきかを決定します。

要求が承認されると、サーバーはaccess-acceptメッセージを送ります。拒否される場合はaccess-rejectメッセージを送ります。場合によっては、VLAN割り当て、ダウンロード可能なアクセス制御リスト、セッションタイムアウト、再認証動作、その他のポリシー設定も返されます。

この判断により、アクセス制御は集中管理されながら柔軟に運用できます。管理者は、個々のスイッチポートを手動で設定するのではなく、認証サーバー上でポリシーを更新できます。

認証に成功すると、スイッチはポートを許可し、割り当てられたポリシーに従って通常のネットワークトラフィックを通します。エンドポイントは許可されたリソースと通信できます。認証に失敗すると、スイッチはポートをブロックしたままにする、ゲストVLANへ配置する、修復ネットワークへ移動する、または別の制限ポリシーを適用できます。

この最終段階で、認証は実際の制御に変わります。エンドポイントが理論上合格または不合格になるだけでなく、その結果に応じてポートの動作が変わります。これが、802.1Xが実用的なネットワークアクセス制御として有効な理由です。

よく設計された導入では、このプロセスは自動かつ迅速に行われ、正規のユーザーやデバイスは少ない手作業で接続でき、不正デバイスはブロックまたは制限されます。

802.1Xは、ID検証とポートレベルの適用を組み合わせ、ポリシーが許可した後にだけネットワークアクセスを与えます。

証明書ベース認証は、管理対象デバイスに適した強力な方式です。エンドポイントは、信頼された認証局から発行されたデジタル証明書を提示します。認証サーバーは証明書を検証し、そのデバイスをネットワークへ許可するか判断します。

この方式は、証明書がパスワードに比べて推測や共有が難しいため有効です。デバイスが組織によって管理されていることを確認する助けになります。企業ネットワーク、政府施設、医療システム、教育ネットワーク、安全な産業サイトなど、強いデバイスIDが必要な環境でよく使われます。

主な課題は証明書ライフサイクル管理です。証明書は発行、更新、失効、保護、監視を適切に行う必要があります。証明書管理が弱いと、802.1X環境の維持が難しくなります。

一部の802.1X導入では、パスワードベースまたはユーザーベース認証を使います。このモデルでは、ユーザーが企業の資格情報で認証し、多くの場合ディレクトリサービスと連携します。ノートPC、デスクトップPC、またはユーザーIDがデバイスIDより重要な環境に適しています。

パスワード方式は多くの組織にとって理解しやすい一方で、強い資格情報セキュリティに依存します。弱いパスワード、共有アカウント、フィッシング、不適切な利用習慣は保護効果を低下させます。そのため、安全なEAP方式と適切なIDポリシーが重要です。

成熟した導入では、デバイス証明書とユーザーIDを組み合わせ、デバイスと利用者の両方を評価することがよくあります。

MAC Authentication Bypass、略してMABは、完全な802.1X Supplicant機能を持たないデバイスに使われます。スイッチはエンドポイントのMACアドレスをID情報として利用し、ポリシーデータベースと照合します。プリンター、カメラ、旧型機器、産業設備、専用端末などでよく使われます。

MABは互換性の面で役立ちますが、MACアドレスは偽装できるため、証明書ベースの802.1Xより弱い方式です。そのため、制限VLAN、デバイスプロファイリング、アクセス制御リスト、監視と組み合わせて慎重に利用する必要があります。

実際の導入では、MABは理想的なセキュリティと現実のデバイス互換性の間をつなぐ手段として使われます。

動的VLAN割り当ては、802.1Xの非常に有用な機能の一つです。認証後、RADIUSサーバーはスイッチに対して、そのエンドポイントにどのVLANを割り当てるべきかを指示できます。これにより、同じような物理ポートに接続しても、ユーザーやデバイスごとに異なるネットワークセグメントを与えられます。

例えば、従業員のノートPCは内部データVLANへ、ゲスト端末はゲストVLANへ、IP電話は音声VLANへ、カメラは映像VLANへ、未知のデバイスは制限VLANへ割り当てられます。これによりネットワークアクセスが柔軟になり、ポートごとの手動VLAN設定を減らせます。

動的VLAN割り当ては、多数のユーザー、共有デスク、モバイルワークステーション、多様なエンドポイント種別、頻繁なデバイス移動がある環境で特に価値があります。

認証は、エンドポイントが接続できるかを判断します。認可は、接続後に何へアクセスできるかを判断します。802.1Xは、VLAN、アクセス制御リスト、セキュリティグループ、ダウンロード可能なポリシー、ネットワーク分離によってこの認可を支援できます。

これは重要です。ゲストPCは内部サーバーへアクセスすべきではありません。プリンターは機密データベースへアクセスする必要がありません。音声機器は呼制御サービスだけで十分な場合があります。保守端末は限定された管理ネットワークへの一時アクセスだけが必要なこともあります。

良い802.1X設計は、認証と最小権限アクセスを組み合わせます。エンドポイントは必要な機能を実行するための接続を得ますが、ネットワーク全体への不要なアクセスは与えられません。

企業有線LANの保護は、802.1Xの最も一般的な用途の一つです。大規模な組織には、オフィス、会議室、ロビー、教室、設備室、共有作業スペースなど、多くのスイッチポートがあります。認証がなければ、空いているポートが内部ネットワークへの入口になってしまう可能性があります。

802.1Xは、アクセスを許可する前にID確認を要求することで、これらのポートを保護します。また、ユーザーロール、デバイスタイプ、部門、コンプライアンス要件に応じて、異なるアクセス方針を適用できます。

そのため、802.1Xはネットワークの物理的なエッジで不正アクセスリスクを減らす実用的な手段になります。

802.1Xは、WPA-Enterpriseセキュリティを通じて企業Wi-Fiにも広く利用されます。共通のWi-Fiパスワードを共有する代わりに、ユーザーまたはデバイスはIDベースのプロセスで認証されます。これは専門的な環境ではより安全で管理しやすい方式です。

従業員が退職した場合、そのアカウントまたは証明書を無効化すればよく、全員の共有パスワードを変更する必要はありません。異なるユーザーグループに異なるアクセスが必要な場合も、ポリシーを動的に適用できます。オフィス、キャンパス、病院、ホテル、政府施設、大規模公共施設で有用です。

無線ネットワークにおいて、802.1Xは単純な事前共有キー方式より強いID制御を提供します。

802.1Xは、IP電話、SIPエンドポイント、カメラ、入退室管理機器、ゲートウェイ、その他の接続機器を支えるネットワークの保護にも利用できます。これらのデバイスは多くの場所に分散し、アクセススイッチやPoEポートを介して接続されます。

802.1Xまたは慎重に管理されたフォールバック方式を利用することで、承認済みデバイスには適切なVLANとアクセス方針を割り当て、未知のデバイスはブロックまたは制限できます。これにより、音声、映像、セキュリティ、運用ネットワークを管理外アクセスから守れます。

通信および施設ネットワークでは、エンドポイントの安全性とネットワークアクセス制御がサービス信頼性に直接影響するため、非常に重要です。

企業オフィスやキャンパスでは、802.1Xによって従業員端末、ゲストアクセス、会議室ポート、共有デスクエリア、無線アクセス、管理対象エンドポイントを制御します。多くのユーザーが場所を移動するため、固定的なポート前提だけでは信頼できません。

802.1Xを使うと、アクセスは物理ポートだけではなく、ユーザーまたはデバイスのIDに従って付与できます。柔軟な働き方、ホットデスク、複数棟キャンパス、集中アクセス管理を支援し、訪問者や未承認デバイスが内部ポートを利用するリスクを減らします。

大規模組織では、802.1Xは日常的なネットワークガバナンスの一部になります。

学校、大学、病院、図書館、公共施設では、職員端末、学生端末、来訪者端末、医療機器、キオスク、カメラ、電話、管理システムが混在します。このようなネットワークには、利用しやすさと安全性の両方が求められます。

802.1Xは、ユーザーとデバイスを適切なアクセスゾーンへ分ける助けになります。職員端末は内部アクセス、ゲストはインターネットのみ、専用機器は必要なシステムだけに制限できます。これにより、ネットワーク利用を完全に妨げずにリスクを下げられます。

人員とエンドポイントの種類が多い環境では、IDベースのアクセス制御は開放されたネットワークポートよりはるかに安全です。

産業現場や交通システムには、オペレーター端末、通信端末、カメラ、センサー、コントローラー、ゲートウェイ、アクセスポイント、現場キャビネットなど、分散したネットワーク機器が多く含まれます。これらは工場、トンネル、ホーム、変電所、港湾、空港、屋外設備に設置されることがあります。

802.1Xは、承認済みデバイスだけが重要なネットワークセグメントへ接続できるようにします。また、OT、音声通信、セキュリティシステム、保守アクセス、一般データ通信の分離を支援できます。一部の旧式デバイスが802.1Xに対応しない場合は、制御された例外と制限付きポリシーが必要になります。

これらの環境では、802.1Xはネットワークエッジでの無管理アクセスを減らし、サイバーセキュリティと運用規律の両方を支えます。

802.1Xの最も直接的な利点は、アクセスセキュリティの強化です。ネットワークは通常トラフィックを許可する前にIDを検証します。これにより、未知のデバイスが物理的にポートへ接続できるだけで内部システムへ入るリスクを減らせます。

共有スペース、公共エリア、複数テナントビル、キャンパス、現場環境では、ネットワークポートが常に物理的に保護されているとは限りません。802.1Xは物理アクセスポイントに論理的なセキュリティ層を追加します。

より強いアクセスセキュリティは、組織が露出を減らし、ネットワークエッジでの制御を高める助けになります。

802.1Xは、異なるエンドポイントに異なるネットワークポリシーを割り当てることで分離を改善します。従業員トラフィック、ゲストトラフィック、音声、映像、管理通信、制限付きデバイス通信を分けられます。分離は不要なアクセスを制限し、侵害または誤用されたデバイスの影響を小さくします。

適切に分離されたネットワークは、保護しやすく、障害解析もしやすくなります。デバイスを接続場所だけでなく、目的とポリシーに基づいて分類できます。多様なエンドポイントを持つ大規模組織で特に有効です。

認証と分離を組み合わせることで、802.1Xはより構造化された安全なネットワーク設計を支援します。

802.1Xは通常、RADIUSなどの集中認証サーバーと連携します。これにより、管理者は各スイッチポートを手動で管理するのではなく、一つのポリシーシステムでアクセスルールを定義できます。多くのスイッチ、アクセスポイント、ユーザー、デバイスを持つ大規模ネットワークでは特に価値があります。

ポリシー変更を一貫して適用できます。ユーザーロールを更新し、証明書を失効させ、デバイスグループを異なるVLANへ割り当て、問題のあるデバイスを修復ネットワークへ移すことができます。これはセキュリティと運用管理の両方を改善します。

集中ポリシーは、802.1Xが企業アクセスネットワークの重要機能であり続ける理由の一つです。

802.1Xを導入する前に、組織は正確なデバイスインベントリを準備する必要があります。どのデバイスが802.1Xに対応しているか、どのデバイスに証明書が必要か、どのデバイスがユーザー認証を必要とするか、どれがMABや別のフォールバックを必要とするかを把握します。

プリンター、カメラ、IP電話、入退室管理機器、産業設備、ゲートウェイ、その他の専用エンドポイントでは、インベントリが特に重要です。これらを見落とすと、802.1Xを強制したときにネットワークアクセスを失う可能性があります。

優れたインベントリは、導入リスクを減らし、現実的なアクセス方針の作成に役立ちます。

802.1Xを一度に全体へ有効化するより、段階的に展開する方が安全です。監視モード、テストポート、パイロットグループ、低リスクエリア、特定のデバイスカテゴリから開始できます。認証結果を観察し、ポリシーエラーを修正し、正規デバイスが正しいアクセスを受けることを確認できます。

パイロットが成功した後、より多くのスイッチ、建物、部門、ネットワークへ拡大できます。この段階的な方法は、広範囲のアクセス障害リスクを減らします。また、全面適用前にネットワークチームが運用経験を得る助けにもなります。

重要なネットワークでは、障害シナリオ、証明書期限切れ、RADIUS停止、フォールバック動作、復旧手順もテストすべきです。

802.1Xは段階的に導入し、慎重に検証する必要があります。アクセス制御のミスは、正規のネットワークサービスを中断させる可能性があるためです。

実際のネットワークには、802.1Xに対応しないデバイスが多く存在します。古いプリンター、カメラ、組み込みデバイス、センサー、コントローラー、インターコム端末、専用機器などです。すべてをブロックするのは現実的でない場合がありますが、無制限に許可するのも危険です。

組織は、MAB、静的登録、制限VLAN、デバイスプロファイリング、厳格なアクセスルールなど、制御された代替策を計画する必要があります。これらの方法は文書化し、監視して、例外が隠れたセキュリティギャップにならないようにします。

目的は、必要なデバイスを支援しながら、弱い認証方式によるリスクを制限することです。

802.1X環境は継続的に監視する必要があります。認証ログには、成功したログイン、失敗した試行、未知のデバイス、証明書問題、拒否されたユーザー、誤ったVLAN割り当て、ポリシー不一致が記録されます。これらは障害対応とセキュリティ監視の両方に有用です。

繰り返し発生する認証失敗は、期限切れ証明書、誤設定されたSupplicant、不正デバイス、ユーザー資格情報の問題、RADIUSポリシーの問題を示すことがあります。ログを確認しなければ、これらの問題の診断は難しくなります。

監視は、802.1Xを初期設定時だけでなく、導入後も信頼できる状態に保ちます。

証明書とポリシーの保守は不可欠です。証明書は期限切れになり、デバイスは交換され、従業員は退職し、部門は変わり、ネットワーク分離ルールも変化します。これらを管理しなければ、正規デバイスが認証に失敗したり、古いデバイスが必要以上に長くアクセスを保持したりします。

管理者は、証明書ライフサイクル、デバイス記録、ユーザーグループ、VLANマッピング、例外リスト、RADIUSポリシーを維持する必要があります。また、アクセスルールが現在の業務要件とセキュリティ要件に合っているかも確認すべきです。

健全な802.1X導入は、継続的なID管理とポリシー管理の衛生状態に依存します。

802.1Xはネットワークエッジでアクセスを制御するため、復旧手順が重要です。ロックアウトされたデバイスの調査方法、緊急保守時に一時的に認証を回避する方法、RADIUSサーバー停止時の復旧方法、証明書またはポリシー障害後にアクセスを復元する方法を、チームが理解しておく必要があります。

文書化は停止時間を減らし、インシデント時の混乱を防ぎます。また、ユーザーやデバイスが接続できない場合に、サポートチームが一貫した対応を行う助けになります。

アクセス制御は、安全で管理可能であって初めて価値があります。明確な復旧手順は、802.1Xを日常運用でより実用的にします。

エンドポイント互換性は、最も一般的な課題の一つです。すべてのデバイスが同じ形で802.1Xに対応しているわけではなく、まったく対応しないものもあります。対応していても、ファームウェア、OS、証明書ストア、設定オプションが異なることがあります。

そのため、導入は想定より複雑になる場合があります。ノートPCは簡単に認証できても、プリンター、カメラ、産業端末は特別な対応を必要とすることがあります。電話機は802.1Xに対応していても、PC用パススルーポートには追加のスイッチ設定が必要な場合があります。

したがって、大規模適用の前に互換性テストを行うことが不可欠です。

802.1Xはセキュリティを強化しますが、運用の複雑さも増やします。ネットワークチームは、Supplicant設定、スイッチ設定、RADIUSポリシー、証明書、VLAN、フォールバック方式、ログ、障害対応フローを管理する必要があります。これらが十分に文書化されていないと、日常サポートが難しくなります。

トレーニングとプロセス設計も重要です。管理者は認証フローの仕組みと障害が発生しやすい箇所を理解する必要があります。ヘルプデスクは基本症状とエスカレーション経路を知る必要があります。セキュリティチームは認証ログを監視に活用する方法を理解する必要があります。

目標は、802.1Xを一部の専門家だけが理解する機能ではなく、安定した運用上の制御にすることです。

802.1Xポートベースのネットワークアクセス制御は、スイッチポートまたは無線アクセスポイントを通じてネットワークへアクセスする前に、ユーザーまたはデバイスを認証するセキュリティフレームワークです。Supplicant、Authenticator、認証サーバーを使用し、多くの場合RADIUSと連携してIDを確認し、アクセス方針を適用します。

主な用途には、不正アクセス防止、IDベースポリシー、 有線および無線ネットワークの保護、音声・デバイスネットワークの保護、ネットワーク分離の改善があります。VLAN割り当て、アクセスルール適用、証明書ベース認証、大規模環境での集中アクセス制御を支援できます。

802.1Xは、企業オフィス、キャンパス、医療施設、教育ネットワーク、産業現場、交通システム、公共施設、通信ネットワークで価値があります。インベントリ、段階的展開、監視、証明書管理、フォールバック計画とともに慎重に導入すれば、安全で制御されたネットワークアクセスの強力な基盤になります。

802.1Xポートベースのネットワークアクセス制御は、スイッチポートまたは無線アクセスポイントを通じた通常のネットワークアクセスを許可する前に、ユーザーまたはデバイスを認証する方法です。

内部ネットワークへ未承認デバイスが参加することを防ぐのに役立ちます。

802.1Xは、Supplicant、Authenticator、認証サーバーという3つの主要要素で機能します。エンドポイントがアクセスを要求し、スイッチまたはアクセスポイントがポートを制御し、認証サーバーがRADIUSなどの仕組みでIDを検証します。

認証に成功すると、ポリシーに従ってアクセスが許可されます。失敗すると、アクセスはブロックまたは制限されます。

802.1Xは、企業LAN、キャンパスネットワーク、安全なWi-Fi、オフィス、学校、病院、産業現場、交通システム、データセンター、通信ネットワークでよく使われます。

多くのユーザーやデバイスが、共有または分散したネットワークアクセスポイントを通じて接続する環境で特に有用です。