緊急コミュニケーション

IP PBX

SIPインターホン

リソース

ベストプラクティスを理解し、革新的なソリューションを探求し、ベーカーコミュニティ全体の他のパートナーとのつながりを確立します。

百科事典

百科事典

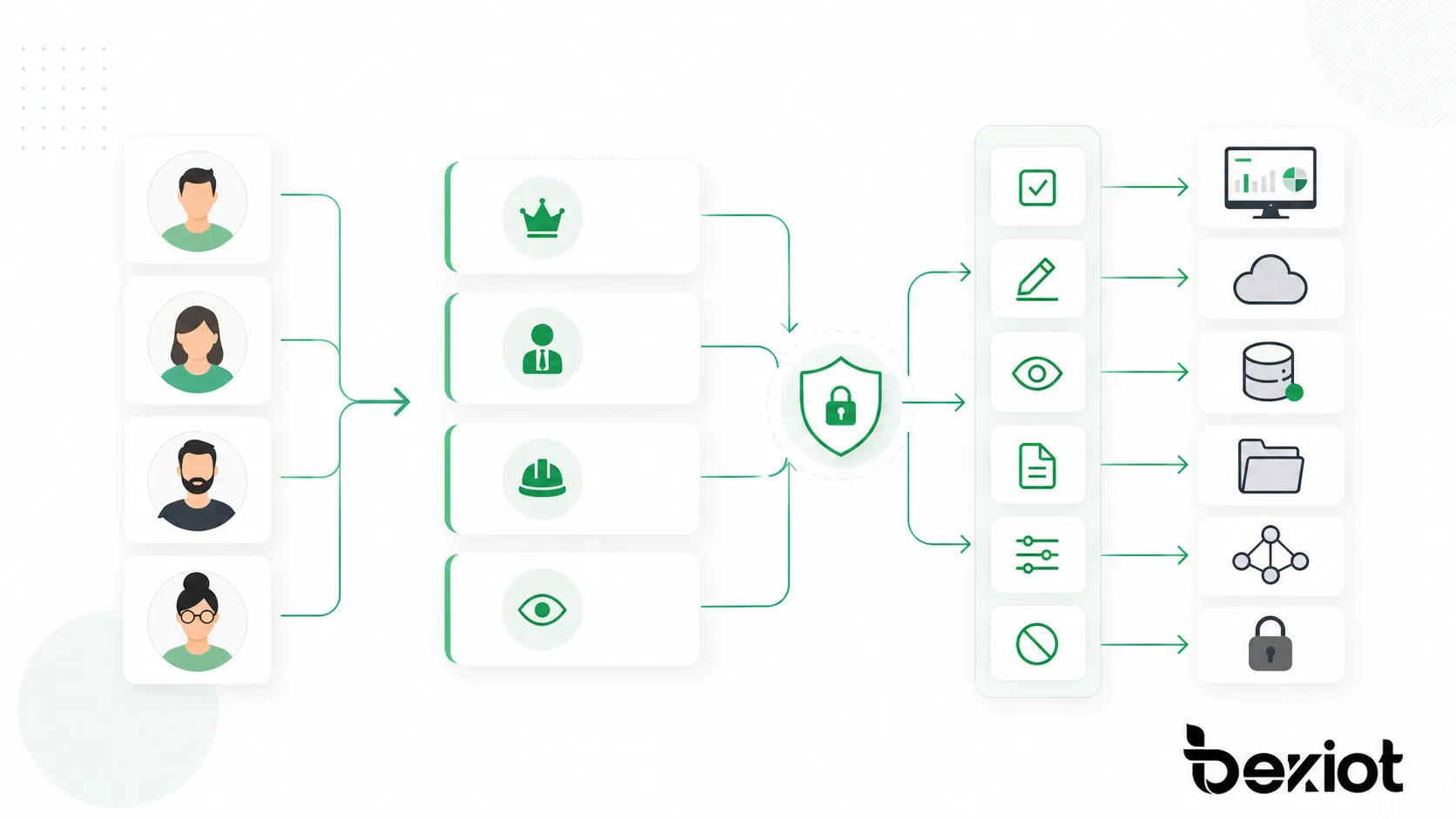

定義と基本的な意味は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、企業ソフトウェアと業務アプリケーションを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

定義と基本的な意味は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、定義と基本的な意味を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

RBACが重要な理由は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、RBACが重要な理由を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

RBACは「このロールには何を許可すべきか」という単純な問いからアクセス管理を整理します。

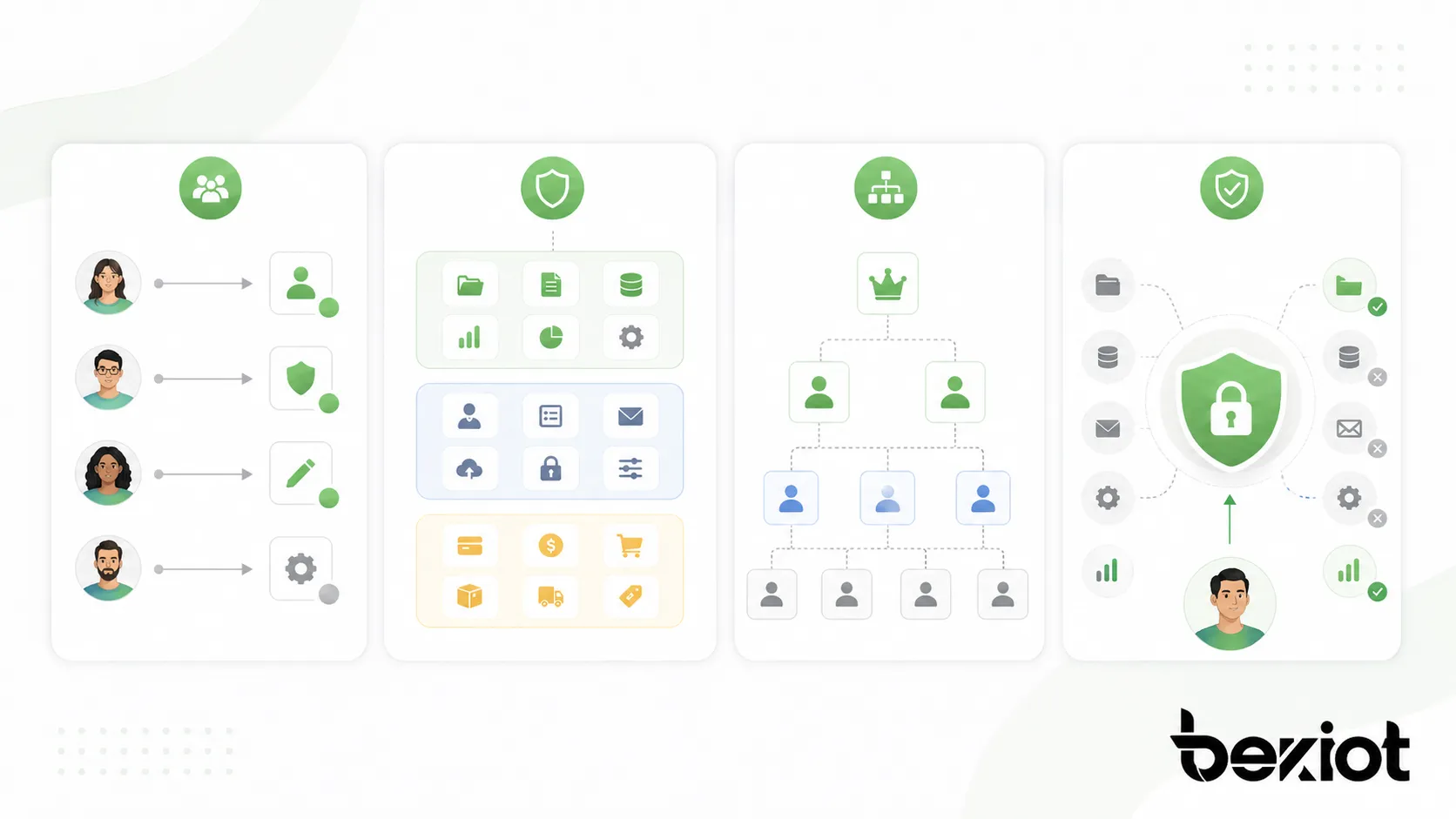

ユーザー、ロール、権限は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、ユーザー、ロール、権限を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

アクセス要求と権限チェックは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、アクセス要求と権限チェックを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

RBACが有効なのは、アクセス判断を一回限りの手作業ではなく、再現可能なルールにできるからです。

ロールの割り当ては、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、ロールの割り当てを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

権限のグループ化は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、権限のグループ化を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

ロール階層は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、ロール階層を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

基本RBACは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、基本RBACを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

階層型RBACは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、階層型RBACを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

制約付きRBACは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、制約付きRBACを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

必要な範囲にアクセスを限定するは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、必要な範囲にアクセスを限定するを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

過剰権限アカウントを減らすは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、過剰権限アカウントを減らすを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

RBACは、ロールを定期的に見直し、過去ではなく現在の業務に合ったアクセスを反映しているときに最も強くなります。

アクセス管理の簡素化は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、アクセス管理の簡素化を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

セキュリティとリスク管理の向上は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、セキュリティとリスク管理の向上を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

コンプライアンスと監査対応の改善は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、コンプライアンスと監査対応の改善を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

ユーザーとロールの一元管理は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、ユーザーとロールの一元管理を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

監査ログとアクセス記録は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、監査ログとアクセス記録を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

IDシステムとの連携は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、IDシステムとの連携を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

企業ソフトウェアと業務アプリケーションは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、企業ソフトウェアと業務アプリケーションを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

クラウド基盤とIT管理は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、クラウド基盤とIT管理を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

ネットワーク、セキュリティ、施設システムは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、ネットワーク、セキュリティ、施設システムを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

医療、教育、公共サービスは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、医療、教育、公共サービスを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

指令、監視、制御のロールは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、指令、監視、制御のロールを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

運用ミスの削減は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、運用ミスの削減を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

実際の業務フローに基づいてロールを定義するは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、実際の業務フローに基づいてロールを定義するを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

ロールの増え過ぎを避けるは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、ロールの増え過ぎを避けるを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

ロール変更と退職時処理を計画するは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、ロール変更と退職時処理を計画するを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

RBACの導入は、人が同じロールに永遠に留まる前提ではなく、ロールが変わる前提で設計する必要があります。

ロールを定期的に見直すは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、ロールを定期的に見直すを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

高リスク権限を監視するは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、高リスク権限を監視するを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

明確な文書を維持するは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

業務、IT、セキュリティ、運用の現場では、明確な文書を維持するを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

広すぎるロールは、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

業務、IT、セキュリティ、運用の現場では、広すぎるロールを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

例外が多すぎる状態は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

業務、IT、セキュリティ、運用の現場では、例外が多すぎる状態を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務プロセスとの不整合は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

業務、IT、セキュリティ、運用の現場では、業務プロセスとの不整合を実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

定義と基本的な意味は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

業務、IT、セキュリティ、運用の現場では、applicationsを実際の業務フローに合わせて設計することが重要です。ロールと仕事内容が合い、権限が過不足なく設定されている場合、RBACは効率、リスク管理、監査対応を同時に改善します。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

RBACを簡単に言うと何ですか?は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 企業アプリケーション、クラウド基盤、ネットワーク管理、セキュリティ基盤、通信システムでは、任意の権限付与を減らし、保守時の判断根拠を明確にできます。

RBACの主な特徴は何ですか?は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 組織が拡大し、担当変更やシステム数が増えるほど、個人ごとの設定よりもロール中心の権限管理のほうが安定し、長期的な統制にも適しています。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 データ、装置、設定、承認、運用記録を扱うシステムでは、ロール設計が実際の責任に近いほど、アクセス制御は安全で監査しやすくなります。

RBACはどこでよく使われますか?は、RBACを理解するうえで重要な要素です。実際のシステムでは、ユーザー、ロール、権限が連動し、誰がシステムに入れるのか、どの情報を見られるのか、どの操作を実行できるのかを決めます。 そのためRBACは単なる権限機能ではなく、職務責任、システム操作、セキュリティ方針を結び付ける管理モデルとして扱う必要があります。

管理面では、RBACは個別に散らばった権限設定を、職務責任に基づくアクセスモデルへ整理します。新しい担当者の追加、部署異動、職務変更、退職時の処理でも、管理者はロールを調整することでアクセスを制御できます。 この設計は既存の業務手順を置き換えるものではなく、アクセス境界を明確にし、管理者、監査担当者、業務責任者が権限付与の理由を理解しやすくします。