インダストリアル電話

SIPインターホン

リソース

ベストプラクティスを理解し、革新的なソリューションを探求し、ベーカーコミュニティ全体の他のパートナーとのつながりを確立します。

百科事典

百科事典

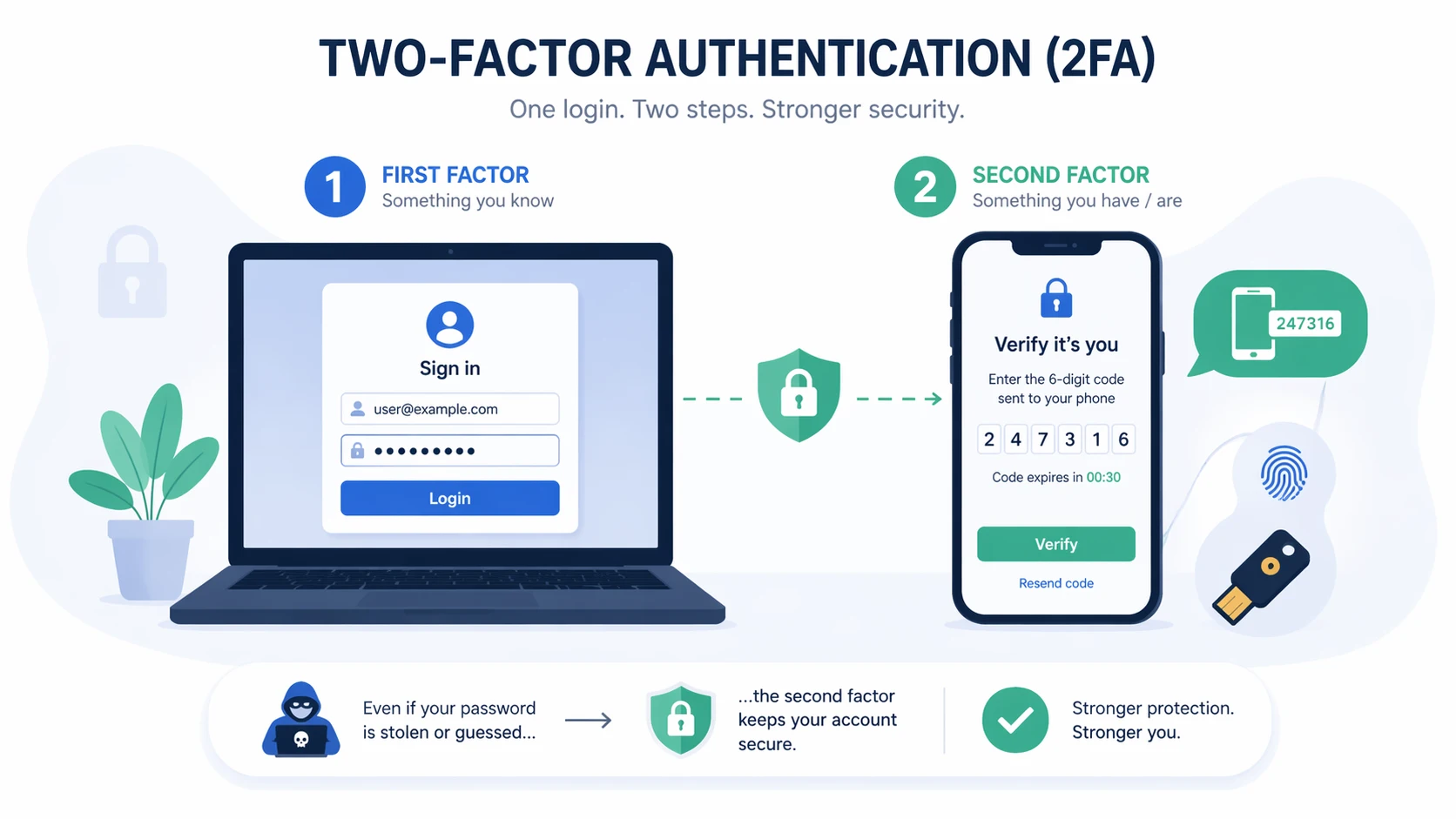

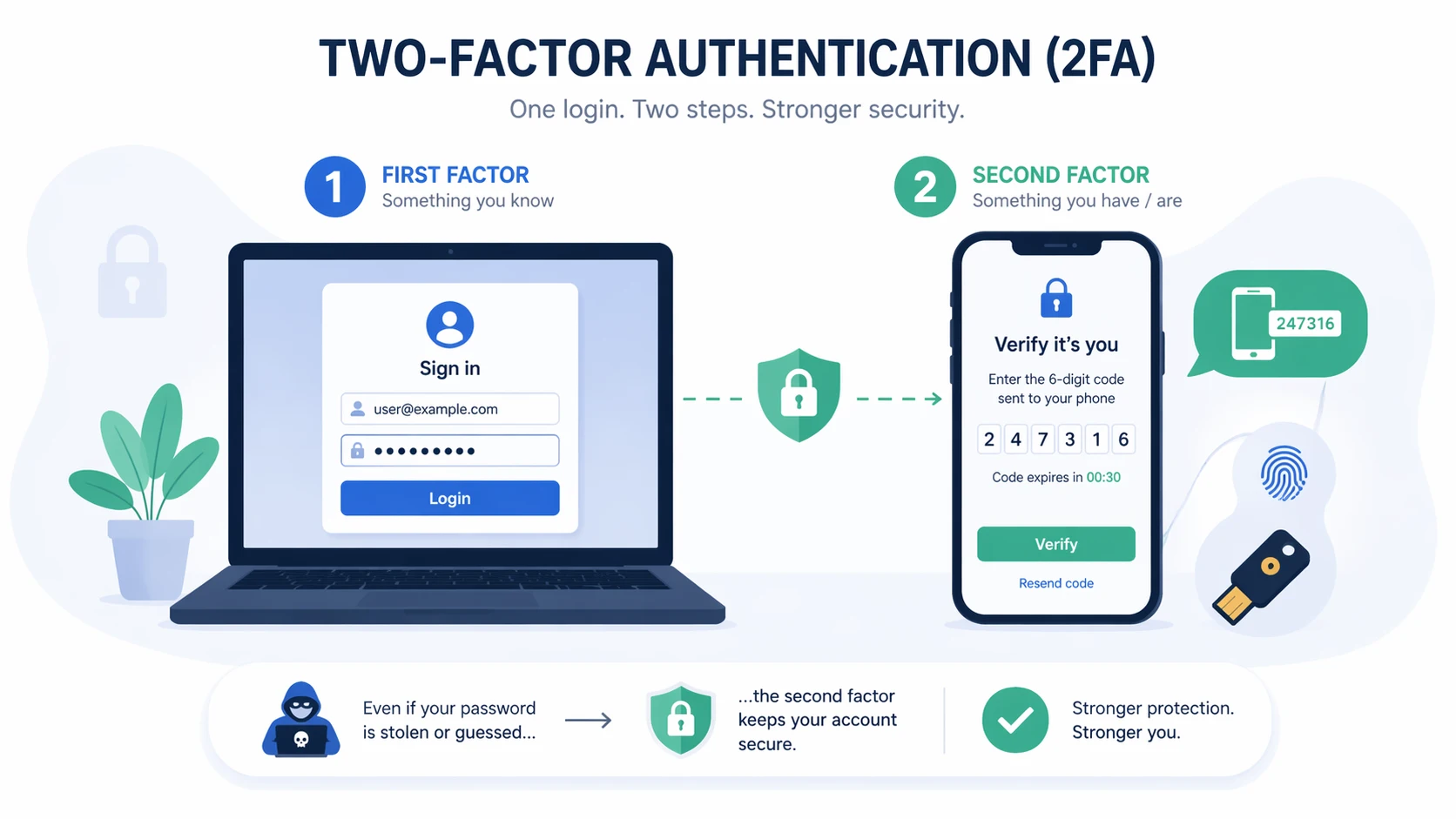

二段階認証(一般的に2FAと呼ばれる)は、アクセスを許可する前にユーザーが異なる二つの要素で身元を確認することを求めるセキュリティ手法です。パスワードだけに頼るのではなく、ワンタイムコード、プッシュ通知による承認、ハードウェアトークンの応答、生体認証など、第二の証明をシステムが要求します。目的は明確です。たとえ一つの要素が漏洩、盗難、または推測されても、第二の検証ステップが立ちはだかるため、アカウントの侵害はより困難になります。

現代のデジタル環境では、この追加ステップの重要性が高まっています。企業はクラウドサービス、リモートアクセス、管理コンソール、コラボレーションツール、VPN、メールプラットフォーム、モバイルアプリなど、多くのデバイスや場所からアクセスできるものに依存しています。パスワードだけのモデルでは、そのような現実に対して脆弱すぎることがよくあります。資格情報の使い回し、フィッシング試行、ブルートフォース攻撃、ソーシャルエンジニアリング、エンドポイントの侵害など、いずれも単一要素のログインを、多くの組織が許容できる範囲を超えて脆弱にしています。

これが、二段階認証が現在、エンタープライズIT、金融、医療、政府プラットフォーム、電子商取引、通信インフラ、産業制御環境などで広く利用されている理由です。それ自体だけで完全なセキュリティ戦略とはなりませんが、人々のシステムへのアクセス方法を完全に変えることなくアカウント保護を向上させる、最も実用的で広く採用されている方法の一つです。

二段階認証とは、ログインや取引を受け入れる前に、二つの異なるカテゴリーの証明を必要とする身元確認プロセスです。第一の要素は多くの場合、ユーザーが知っているもの(パスワードや暗証番号など)です。第二の要素は通常、ユーザーが持っているもの(電話、認証アプリ、ハードウェアトークン、スマートカードなど)、またはユーザー自身であるもの(指紋や顔スキャンなど)です。

中核となる考え方は「多層的な検証」です。パスワードは盗まれたり、再利用されたり、推測されたりする可能性があります。第二の要素は障壁を高めます。攻撃者は複数の種類のアクセスを必要とするからです。実際には、パスワードだけが漏洩しても、多くの場合、アカウントを乗っ取るには不十分であることを意味します。

この多層モデルは、身元が機密システムへのゲートウェイとなる環境で特に価値があります。ユーザーアカウントがメール、クラウドストレージ、VPNアクセス、管理設定、ビジネスアプリケーションを制御している場合、より強固なログイン保証はすぐに重要になります。

二段階認証はすべての場合においてパスワードに取って代わるものではありません。盗まれた秘密情報の決定的な影響を和らげることで、パスワードを強化します。

パスワードだけのログインは、一つの情報に依存しています。その情報が露呈すれば、アカウントは即座に脆弱になる可能性があります。二段階認証は、別個の要件を導入することでこの構図を変えます。パスワードが既知であっても、システムはユーザーが正当なアカウント所有者であることを確認する第二のシグナルを期待します。

これにより、2FAは一般的な攻撃経路に対してより耐性を持つようになります。資格情報の再利用は効果が低くなります。単純なフィッシングは直接的なアカウントアクセスに結びつきにくくなります。漏洩したパスワードを購入する日和見的な攻撃者は、第二要素を満たせない場合に失敗することがよくあります。これはアカウントへの攻撃を不可能にするわけではありませんが、一つの漏洩した秘密情報だけで十分となる可能性を低減します。

この意味で、2FAはパスワードがもはやログインプロセスの一部ではないかのように振る舞うのではなく、パスワードの弱さによる結果を軽減するための実用的な制御手段です。

典型的な2FAプロセスは、ユーザーがユーザー名とパスワードを入力することから始まります。これらの資格情報が正しければ、システムはすぐにログインを完了しません。代わりに、第二要素を要求します。この第二要素は、プラットフォームの設計に応じて、認証アプリで生成された一時コード、登録済みデバイスに送信されるプッシュ通知、ハードウェアトークンの応答、スマートカードの動作、または生体認証などです。

システムは第二要素を検証し、両方のチェックが成功した場合にアクセスを完了します。第二要素が欠落していたり、正しくなかったり、利用できない場合、ログインは拒否されるか、追加のレビューのために保留されます。この順序は、アカウントが知識のみではなく、複数の証明タイプによって保護されていることを意味します。

ユーザーエクスペリエンスはプラットフォームによって異なりますが、基本的なロジックは同じです。まず識別し、次にアクセスを許可する前に別個の要素カテゴリを通じて再度検証します。

一般的な第二要素の方法には、SMSコード、メールコード、時間ベースの認証アプリコード、プッシュ承認、ハードウェアセキュリティキー、物理トークン、スマートカード、生体認証などがあります。すべての方法が同じセキュリティレベル、使いやすさ、保守性を提供するわけではないため、組織はリスクレベル、デバイスの可用性、導入規模に基づいて選択することがよくあります。

認証アプリは比較的便利で、継続的な携帯電話ネットワーク配信に依存しないため広く使用されています。プッシュベースの承認は手動でのコード入力を減らすため、ユーザーフレンドリーです。ハードウェアトークンとセキュリティキーは、特定の形式のフィッシングや資格情報窃盗に対してより強力な耐性を提供するため、セキュリティレベルが高い環境で好まれる傾向があります。

したがって、適切な第二要素は状況に依存します。小規模な内部ビジネスアプリでは一つの方法を選択するかもしれませんが、特権管理プラットフォームや機密性の高いインフラ環境では、より強力で制御された何かが必要になる場合があります。

二段階認証は固定された一つの技術ではありません。セキュリティと運用ニーズに応じて、異なる第二要素の方法で実装できるフレームワークです。

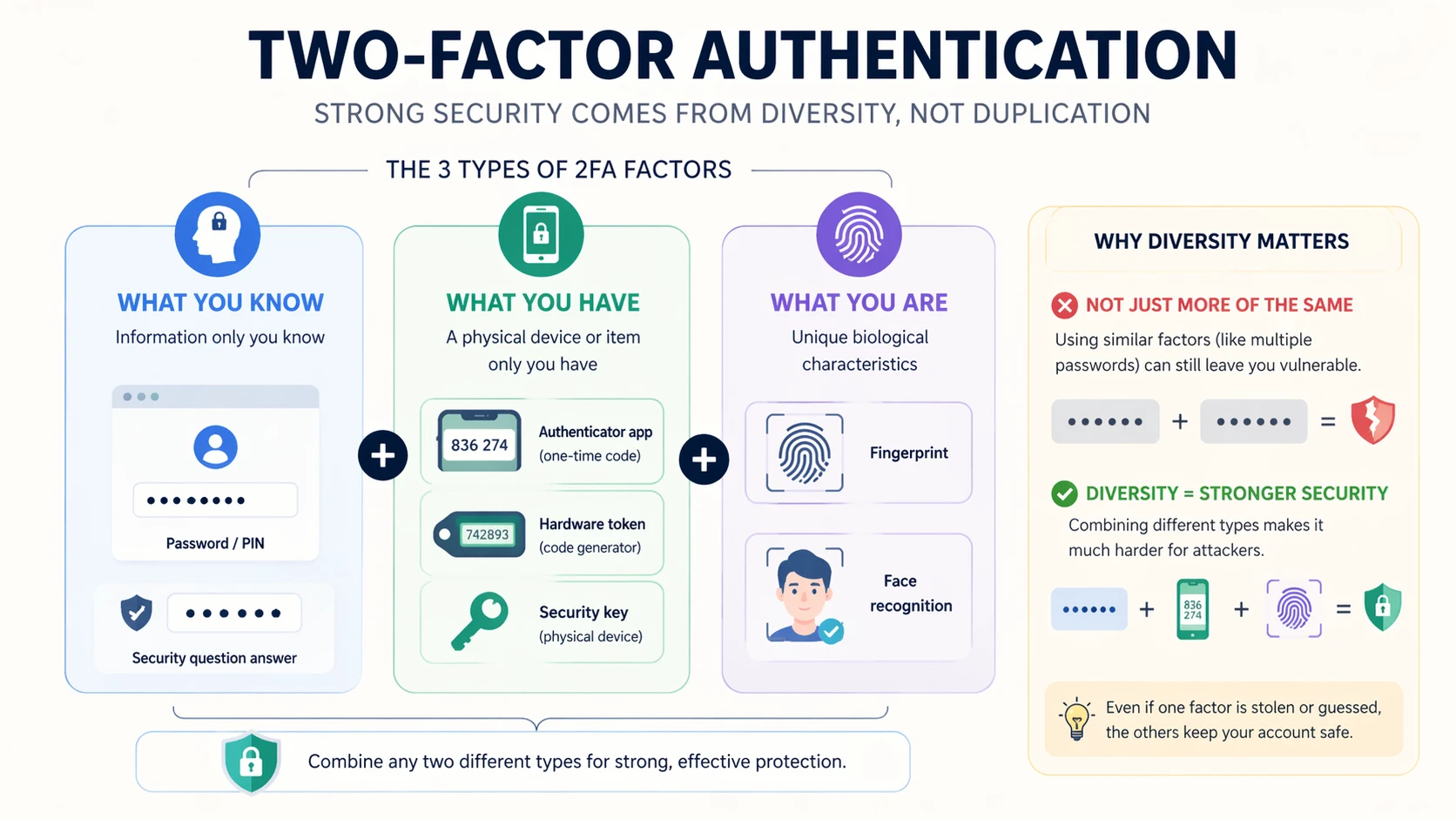

認証要素は一般的に3つの大きなカテゴリに分類されます。第一は「知っているもの」(パスワードや暗証番号など)。第二は「持っているもの」(登録済みのモバイルデバイス、ハードウェアトークン、セキュリティキー、スマートカードなど)。第三は「自身であるもの」(指紋、顔パターン、その他の生体特徴など)です。

二段階認証は、同じカテゴリの二つの秘密ではなく、異なる二つのカテゴリを組み合わせることで機能します。例えば、パスワードとデバイスの認証アプリからの一時コードは、一方が知識ベース、他方が所有ベースであるため2FAです。パスワードと第二のパスワードは、両方が同じ要素ファミリーに属するため、真に同じ保護モデルを提供しません。

この区別は重要です。2FAのセキュリティ的価値は、ログインフローのステップ数だけでなく、要素間の独立性に依存するからです。

要素の多様性が重要なのは、異なる攻撃方法が異なる弱点を標的とするからです。パスワード盗難攻撃はユーザーが知っている秘密を狙います。デバイス盗難やトークンの傍受はユーザーが持っているものを狙います。なりすましや生体認証の回避試行はユーザー自身を狙います。要素タイプを組み合わせることで、一つの成功した手法がログインプロセス全体を破る可能性を低くします。

これは組織がどの第二要素を導入するかを慎重に検討すべき理由の一つです。便利だが容易にリダイレクトまたは傍受される方法は、リスクの高い環境では十分な保護を提供できない可能性があります。非常に安全だが管理が難しすぎる方法は、運用上の摩擦を生み、導入を損なう可能性があります。

したがって、優れた二段階認証の設計は、利便性だけで選択するのではなく、セキュリティ強度、ユーザーの実用性、管理制御のバランスを取ります。

2FAの最も重要な導入メリットの一つは、アカウント侵害リスクの低減です。パスワードだけではもはや十分でない場合、多くの一般的な攻撃経路は効果が低下します。漏洩した資格情報のペア、推測されたパスワード、再利用されたログインは、攻撃者が第二検証ステップを完了できない場合、直接アクセスを生み出すことに失敗することがよくあります。

このメリットは特に、メールシステム、VPNサービス、管理コンソール、クラウドプラットフォーム、金融ツールなど、一つの侵害されたアカウントが広範な運用やデータの露出を生み出す可能性のあるシステムで顕著です。2FAがすべての攻撃をブロックしない場合でも、迅速なアカウント乗っ取りを、失敗した試行または少なくともより困難な侵入経路に変えることがよくあります。

導入の観点から見ると、これは2FAを多くの組織が利用できる最も費用対効果の高いアクセス保護アップグレードの一つにしています。

二段階認証は、アクセスが一つのオフィスネットワークや物理的な場所に限定されなくなったため、リモート環境やクラウド環境で特に価値があります。従業員、契約者、管理者、モバイルユーザーは、ノートパソコン、個人デバイス、ホームネットワーク、公共インターネット経路から接続することがよくあります。そのような状況では、パスワードだけのモデルを確実に防御することはより困難になります。

2FAは、追加の制御証明を要求することでリモートアクセスへの信頼を高めます。これはVPN接続、クラウドダッシュボード、コラボレーションスイート、マネージドサービスプラットフォーム、通信サーバー、ブラウザベースのビジネスツールに役立ちます。追加ステップは、露出した資格情報だけでは扉を開く可能性を減らします。

組織がより分散化するにつれて、このメリットは選択肢ではなくなり、安全なアクセス設計の基盤となります。

クラウドとリモートワークの世界では、二段階認証は有効なパスワードが依然として有効なユーザーに属しているという信頼を回復するのに役立ちます。

二段階認証のもう一つの大きなメリットは、既存環境を完全に再設計することなくセキュリティを強化できることです。多くの組織は、ログインアーキテクチャ全体を置き換える代わりに、現在のアイデンティティシステム、クラウドサービス、リモートアクセスツール、管理ポータルに2FAを追加できます。

これにより導入がより実現可能になります。組織は完全なアイデンティティ変革プロジェクトを待つことなく、段階的にアカウント保護を改善できます。また、特に特権アカウント、リモートアクセスポイント、高価値のビジネスサービスから始めることで、セキュリティチームは比較的迅速に測定可能な成果を生み出すことができます。

2FAは多くの既存プラットフォームに重ねて適用できるため、より良いアクセス制御を必要としながらも現在のインフラ制約内で作業しなければならない組織にとって、最も現実的なアップグレードの一つです。

二段階認証は内部ガバナンスと外部のコンプライアンス期待にも対応できます。多くの業界では、機密システム、規制対象データ、または管理アクセスに対して、より強力なアイデンティティ保護が期待されています。コンプライアンス要件はセクターや管轄区域によって異なりますが、2FAは重要なアカウントについてパスワードだけに依存していないことを組織が実証するのに役立つことがよくあります。

内部ポリシーも2FAから恩恵を受けます。セキュリティリーダーにより明確なアクセス基準を提供するからです。パスワードが「十分強いか」どうかを議論する代わりに、組織は特権アクセス、リモートアクセス、機密システムアクセスに対してより成熟したルールを定義できます。これは部門間の一貫性をサポートし、唯一の防御線として個々のユーザーの行動への依存を減らします。

この意味で、2FAは単なる技術的制御ではありません。それはより広範なアクセスガバナンスとセキュリティ規律の一部でもあります。

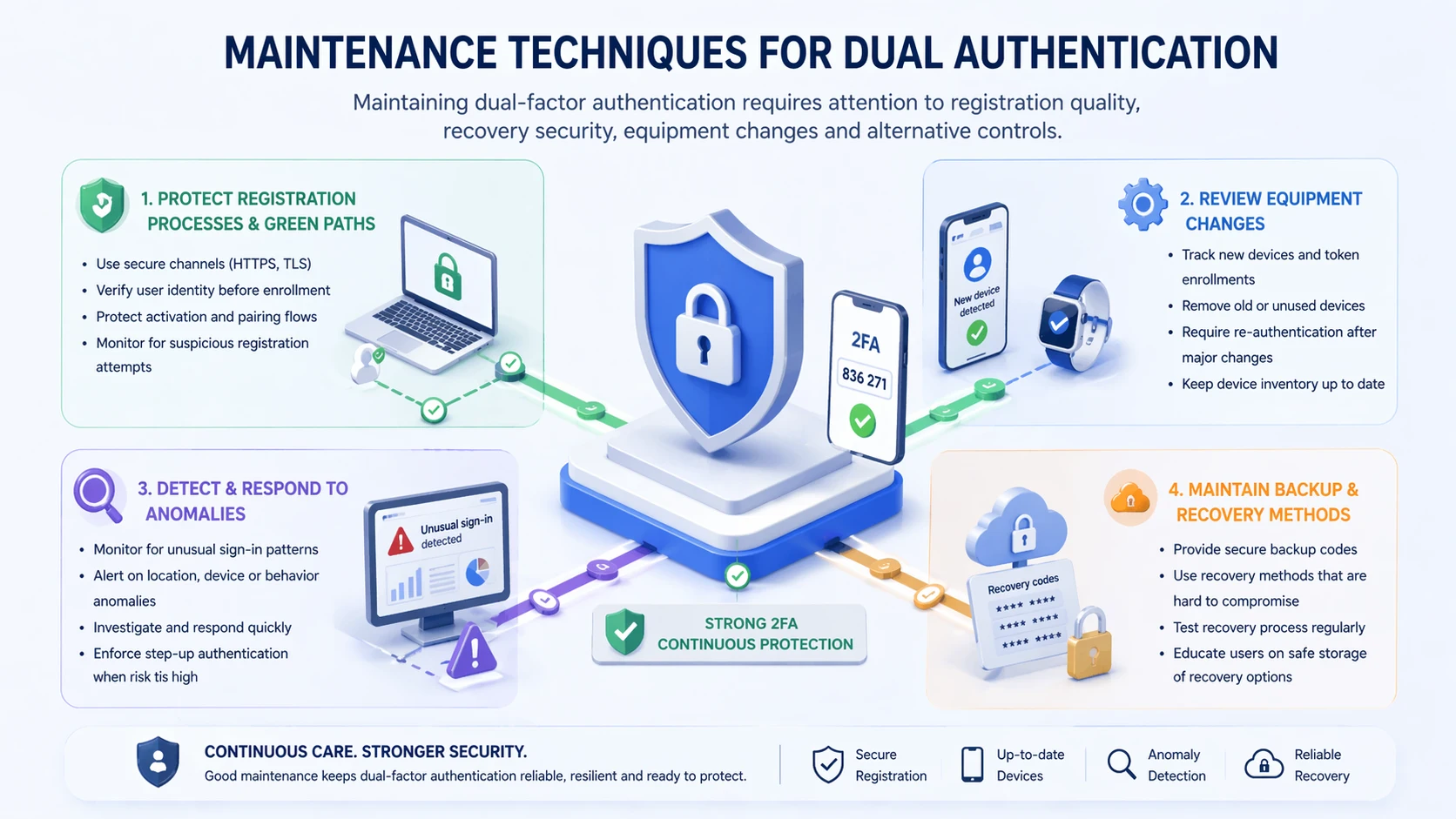

2FA導入における最も重要な保守タスクの一つは、リカバリプロセスのセキュリティ確保です。パスワードリセットフロー、バックアップコードプロセス、デバイス再登録経路が弱い場合、攻撃者は第二要素の保護を完全にバイパスする可能性があります。したがって、強力な2FA展開には、強力なリカバリ制御、身元確認、ヘルプデスク手順を含める必要があります。

登録プロセスも重要です。ユーザーは慎重にオンボーディングし、デバイスは正確に関連付け、管理上のオーバーライドは制限し監査可能にする必要があります。誤ったデバイスが登録されたり、リカバリが非公式すぎたりすると、運用上の便利さがセキュリティ上の弱点になる可能性があります。

このため、2FAの維持管理は検証コード自体だけではありません。要素の発行、リカバリ、交換、失効に関するライフサイクル管理も重要です。

保守チームは、デバイスの変更、ユーザー例外、フォールバック方法を定期的にレビューする必要もあります。従業員は電話を変更し、契約者はプロジェクトを離れ、管理者は役割を異動し、サービスアカウントは時間とともに変化します。古いデバイスが信頼されたまま、または一時的な例外が無期限に放置されると、2FA環境は徐々に弱体化する可能性があります。

フォールバック方法は特別な注意に値します。組織が利便性のためにSMSバックアップ、メールフォールバック、またはヘルプデスクによるバイパスを使用している場合、それらの経路は注意深く文書化し制御する必要があります。弱いフォールバックロジックは、プライマリの第二要素が強力であっても、静かに最も容易な攻撃経路になる可能性があります。

したがって、優れた保守とは、2FAをオンボーディング時に完了する一度きりの設定ではなく、生きた制御として扱うことを意味します。

多くの環境では、最も効果的な導入アプローチは、リスクの高いアカウントを最初に優先することです。特権管理者、リモートアクセスユーザー、財務担当者、アイデンティティ管理者、クラウドコンソールユーザー、通信システムオペレーターは、最も価値の高いアクセスターゲットであることがよくあります。これらのグループを早期に保護することで、組織全体の展開が完了する前でも意味のあるリスク低減を生み出すことができます。

この段階的アプローチは管理も容易にします。セキュリティチームは、組織全体に拡大する前に、より小さな重要グループで登録、サポート、リカバリプロセスを洗練できます。初期展開からの教訓は、より広範な展開を改善するのに役立ちます。

目標は完全な導入を永遠に遅らせることではありません。リスクが最も高いところから始めることで、導入の質を向上させることです。

長期的な成功にはユーザー訓練も不可欠です。ユーザーは、なぜ2FAが存在するのか、正しい使い方、フィッシング試行がどのように見えるか、デバイスを紛失または交換した場合の対処法を理解する必要があります。この理解なしでは、強力な技術的制御でさえ、混乱や安全でない回避策によって損なわれる可能性があります。

明確なポリシーはその混乱を減らすのに役立ちます。ユーザーはどのアカウントが2FAを必要とするか、どの第二要素が承認されているか、リカバリがどのように機能するか、アクセス問題が発生した場合に誰に連絡すべきかを知っているべきです。管理者は例外がどのように処理され、監査可能性がどのように保持されるかを知っているべきです。

適切に管理された2FAは、認証技術自体と同様に、人とプロセスに依存します。

二段階認証は、ユーザーが理解し、管理者が制御し、リカバリプロセスが静かにそれを弱めないときに最も効果的に機能します。

二段階認証は、ビジネスアプリケーション、クラウドサービス、メールシステム、リモートワークツール、VPN環境などで広く使用されています。機密性の高いビジネスデータを保存したり、内部インフラへの経路を提供したりするシステムはすべて、より強力なログインモデルの恩恵を受けることができます。これにはCRMシステム、人事プラットフォーム、管理ポータル、コラボレーションスイート、財務ツール、アイデンティティ管理コンソールが含まれます。

リモートアクセスは最も一般的で重要な応用分野の一つです。インターネット上のどこからでもアクセス可能なVPNやブラウザベースの管理インターフェースは、アカウントに意味のあるビジネス価値がある場合、パスワードだけに依存すべきではありません。2FAは、アクセスを要求する人物の身元に対する信頼を高める追加のチェックポイントを提供します。

これらのシステムは分散ユーザーと露出したアクセス経路をサポートすることが多いため、この分野での2FAの価値は実用的かつ即時的です。

二段階認証は、通信プラットフォーム、監視システム、配車ソフトウェア、または制御関連アプリケーションへの管理アクセスを慎重に保護しなければならない産業および運用環境でも関連性があります。これらの環境には、リモートデバイス管理、サーバー設定、警報プラットフォーム、保守ダッシュボード、運用サポートポータルが含まれる場合があります。

Becke Telcom通信システム、SIPプラットフォーム、インターホン導入、IP PBX管理、またはネットワーク化された運用デバイスを扱うプロジェクトでは、二段階認証はWeb管理インターフェース、リモート保守アクセス、管理制御アカウントにとって実用的なセキュリティレイヤーとなりえます。これは、システムがエンタープライズまたはインターネット接続インフラを介して到達可能な場合に特に重要です。

そのような環境では、2FAは一つの侵害されたパスワードがより広範な通信または運用システムを露出させるリスクを軽減するのに役立ちます。

二段階認証はセキュリティを向上させますが、運用上の考慮事項も導入します。ユーザーは電話を紛失したり、バックアップコードを忘れたり、予期せずデバイスを交換したり、移動中や接続性の低い環境での遅延を経験したりする可能性があります。サポートプロセスが準備されていない場合、これらの状況は不満やダウンタイムを生み出す可能性があります。

これが、導入がセキュリティとユーザビリティのバランスを取るべき理由です。組織は、特にプラットフォームが毎日アクセスされる場合、ユーザーが現実的に維持できる第二要素を必要とします。絶え間ないアクセス問題を引き起こす理論的に強力な方法は、安全でない回避策やポリシーへの抵抗を駆り立てる可能性があります。

したがって、優れた計画には、ログインプロンプト自体だけに焦点を当てるのではなく、サポートの準備、バックアップ方法、承認済みデバイスガイダンス、ヘルプデスクのトレーニングが含まれます。

もう一つの実用的なポイントは、2FAは非常に価値が高いが、絶対的な保護ではないということです。一部の攻撃は、フィッシング、中間者戦術、プッシュ疲労、セッション盗難、リカバリ経路の悪用などを通じて、第二要素プロセスを特に標的にします。2FAの存在はリスクを大幅に低減しますが、ユーザーの意識、エンドポイントセキュリティ、アクセスレビュー、より広範なアイデンティティ制御の必要性を排除するものではありません。

これは重要です。組織は2FAを他のすべてのアクセスリスクを無視する許可として扱うべきではないからです。2FAは、特に高価値アカウントや露出したサービスに対して、多層セキュリティの一部として最も効果的に機能します。

言い換えれば、2FAは入手可能な最も強力な実用的アクセス制御の一つですが、その真の価値は周囲の適切なアイデンティティ衛生によって支えられたときに最大になります。

二段階認証は、一つの代わりに二つの別個の身元確認を要求することによりログインセキュリティを強化する、実用的なアクセス制御方法です。その主な価値は、盗まれたまたは推測されたパスワードが直ちにアカウント侵害につながる可能性を低減することにあります。

組織にとって、導入メリットは明確です。リモートおよびクラウドアクセスの保護強化、特権アカウントの防御強化、ポリシーの成熟度向上、そしてビジネスおよび運用システム全体にわたるより耐障害性の高いアイデンティティモデルです。同時に、効果的な2FAは、優れた保守、慎重なリカバリ設計、ユーザー訓練、デバイスと例外の定期的なレビューに依存します。

現代のエンタープライズ、通信、産業環境において、二段階認証はもはや単なるオプションの追加機能ではありません。重要なシステムに対する責任あるアクセス設計の一部として、ますます重要な存在となっています。

簡単に言えば、二段階認証とは、ユーザーがアクセスを許可される前に、異なる二つの方法で身元を証明する必要があることを意味します。通常はパスワードに加えて、コード、プッシュ承認、ハードウェアトークン、生体認証などの第二要素を使用します。

目的は、一つの要素が漏洩した場合でもアカウントへのアクセスを侵害しにくくすることです。

主なメリットには、アカウント乗っ取りリスクの低減、リモートおよびクラウドアクセスの保護強化、高価値アカウントのセキュリティ向上、既存のログインシステムを完全に置き換えることなくアクセス制御態勢をより成熟させることが含まれます。

管理アカウント、VPNアクセス、メール、クラウドダッシュボード、その他の機密サービスにとって特に価値があります。

2FAシステムは、安全なリカバリ手順、制御された登録、デバイスライフサイクルのレビュー、例外管理、フォールバック方法のレビュー、ユーザー訓練、定期的なポリシーチェックを通じて保守されるべきです。

弱いリカバリや時代遅れの信頼できるデバイスは、2FAが提供することを意図した保護を損なう可能性があるため、強力な保守が重要です。