TLS(Transport Layer Security)は、システム間でデータを送受信する際の情報を保護するための暗号化プロトコルです。ブラウザがHTTPSサイトに接続するとき、アプリがAPIにアクセスするとき、メールクライアントがサーバーと通信するとき、機密データをシステム間で連携するとき――すべての場面でTLSが安全な通信経路を構築します。単なる暗号化だけでなく、接続先のエンドポイントが正規のものか確認し、データが転送中に改ざんされていないか検出する役割も担います。

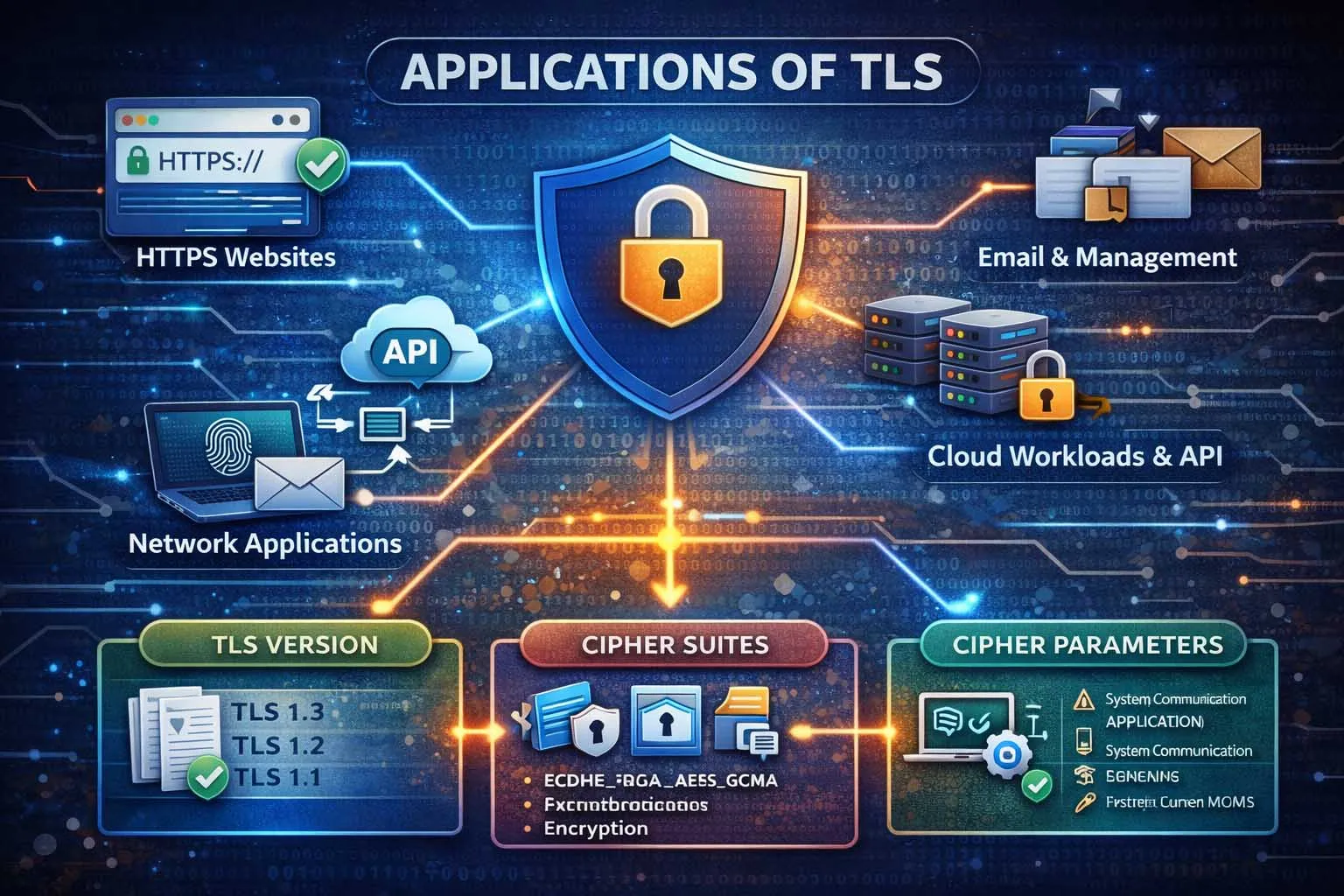

実際の運用ではTLSはアプリケーション層とトランスポート層の間に位置し、通常のネットワーク通信にセキュリティ制御を追加します。そのためHTTPS、セキュアなAPI、最新のメール転送、VPNサービス、リモート管理画面、統合コミュニケーション基盤など、あらゆる接続システムと密接に関連しています。TLSがなければ、公開ネットワークを通過するデータは盗聴・改ざん・認証情報窃取・セッションハイジャックのリスクにさらされます。

TLSは、通常のネットワーク通信を「認証済み」「暗号化済み」「完全性保証付き」の安全な通信に変換するセキュリティレイヤーです。

現代のネットワークにTLSが不可欠な理由

転送中の機密データを保護する機能

TLSの最も代表的な役割は、データの機密性を守ることです。安全なセッションが確立されると、クライアントとサーバー間の通信内容はすべて暗号化され、中継する機器が内容を容易に読み取ることはできなくなります。ログイン情報・顧客データ・決済情報・運用コマンド・デバイステレメトリなど、公衆回線・無線・キャリアネットワーク・マルチテナント基盤を通る業務データすべてに重要な保護機能です。

企業にとってこの保護は、インターネット公開サイトに限りません。社内ダッシュボード・クラウドワークロード・管理基盤・マイクロサービス・産業用アプリケーションも、転送時の強力な暗号化によって安全を確保できます。プライベート環境であっても、スイッチ・ゲートウェイ・プロキシ・無線リンク・外部プラットフォームを経由するため、平文通信は重大なリスクとなります。

接続先エンドポイントの認証機能

TLSは、クライアントが「意図したサーバーに本当に接続できているか」を確認する役割も持ちます。これはデジタル証明書と証明書チェーンによって実現されます。例えばWebサイトにアクセスする場合、ブラウザはハンドシェイク時にサーバー証明書を検証し、信頼できる認証局によって署名されているか・有効期限内か・ホスト名がドメインと一致するかを確認します。

この認証ステップは不可欠です。暗号化だけでは不十分で、暗号化されていても不正なエンドポイントに接続しているケースが存在するためです。TLSは暗号化セッションを「一意の識別情報」に紐付け、クライアントが自身の信頼ストアとポリシーに基づいて検証できる仕組みにより、このリスクを大幅に低減します。

TLSは、証明書による認証と暗号化データ交換を組み合わせ、通信システム間に安全なセッションを構築します。

セッション全体の完全性を保持

機密性・認証に加え、TLSはデータの完全性を守る設計になっています。つまり、通信データが転送中に改ざんされていないかを検知できます。ネットワーク攻撃はデータ窃取だけを目的としないため、この機能は重要です。コマンドの書き換え・不正コンテンツの挿入・セキュリティレベルの低下・アプリ応答の改ざんなどを目的とする攻撃も多く存在します。

完全性保護は、アプリ制御トラフィック・管理セッション・音声/映像シグナリング・設定同期・M2M通信(機器間通信)で特に価値が高まります。システムが正確な信号と信頼できるデータ配信に依存する場合、プライバシーと同じく完全性が不可欠です。

TLSの基本的な仕組み

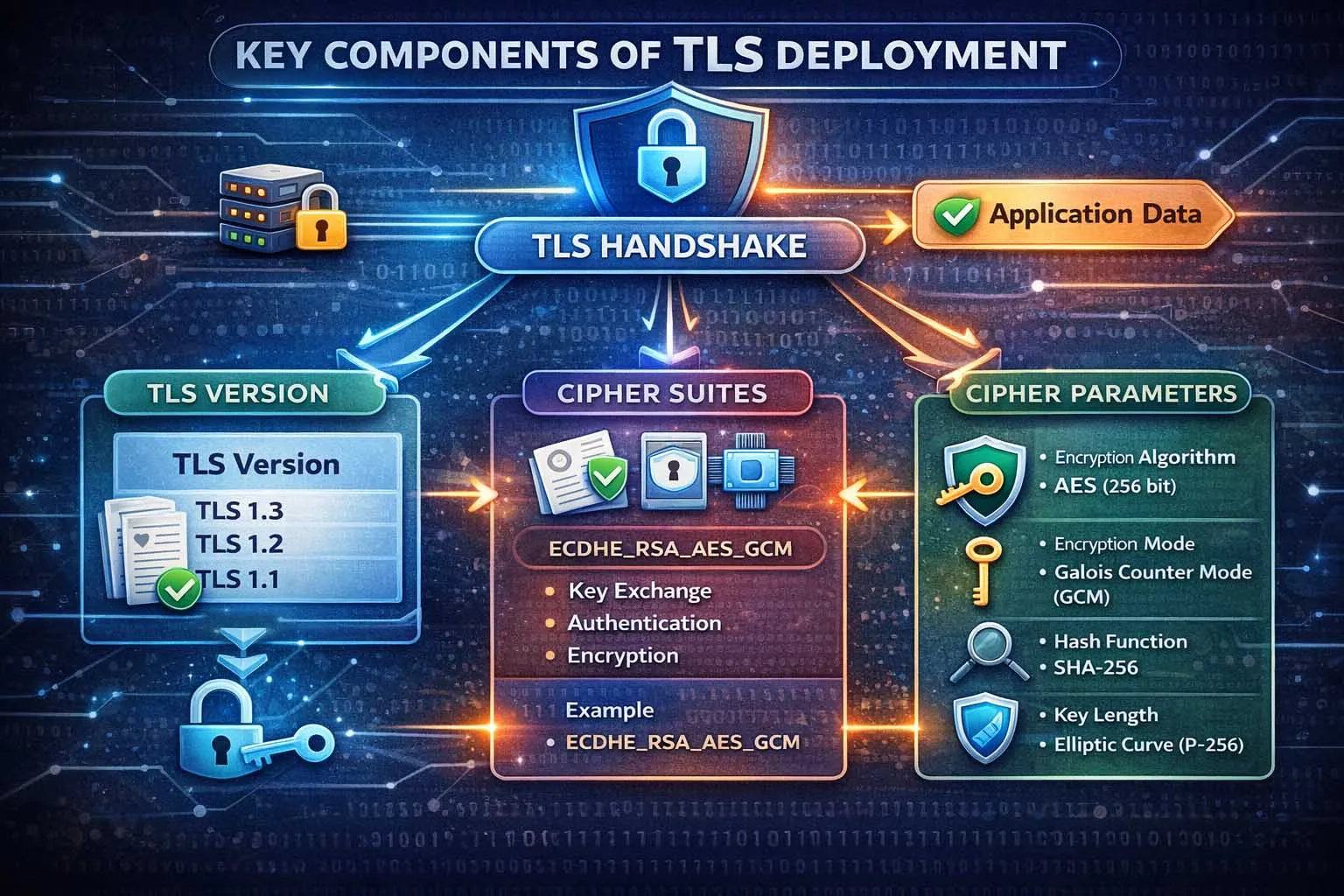

ハンドシェイクフェーズ

TLS通信は必ずハンドシェイクから開始されます。この初期接続でクライアントとサーバーは、セッションのセキュリティ方式を調整します。対応するTLSバージョンの合意・暗号パラメータの決定・サーバー認証・セッションキーの生成を行い、以降のデータストリームを保護します。多くの環境でこの処理は非常に高速に実行されるため、ユーザーはブラウザの鍵アイコンまたはHTTPS表記でしか気づかないケースがほとんどです。

バージョンによって内部仕様は異なりますが、基本ロジックは共通です。クライアントが対応機能を提案 → サーバーがパラメータと認証情報を返信 → クライアントが検証 → 双方で共有キーを生成します。この段階以降、アプリケーションデータはTLS暗号化セッション内を通過し、読み取り可能な平文ネットワーク通信とはなりません。

証明書と信頼性の検証

証明書は、TLSにおける「本人確認」の中核を担います。証明書には識別情報と公開鍵が含まれ、認証局(CA)またはチェーン上の信頼済み発行者によってデジタル署名されています。証明書が提示されると、クライアントはチェーンが信頼できるルートにつながるか、ポリシー条件を満たしているかを検証します。

企業・産業システムでは、証明書運用は中核的なオペレーションテーマです。発行・更新・失効処理・秘密鍵保護・ホスト名管理・社内PKI(公開鍵基盤)・サービス一覧管理などのプロセスが必要です。技術的に優れたTLS設計であっても、証明書の管理不備・有効期限切れ・不適切な発行・ライフサイクル制御の欠如があれば、実運用で失敗します。

セッションキーと継続的な暗号化

ハンドシェイク完了後、TLSはセッションキーを使用してアプリケーションデータを保護します。共通鍵暗号方式は、セッション全体を非対称暗号で処理するよりも大幅に高速なため、効率的な運用が可能です。公開鍵方式で認証と信頼を確立し、セッションキーが継続的なトラフィック保護の反復処理を担う構造になっています。

最新のTLS実装では、前方秘匿性(Forward Secrecy)を重視しています。これは、長期の秘密鍵が後に漏洩した場合でも、過去にキャプチャされたセッションは解読が困難なままになる特性です。セッション保護がサーバーの固定鍵だけでなく、一時的な鍵交換素材に依存するためです。この機能により、最新TLS設定はレガシー環境よりもはるかに強固なセキュリティを実現します。

TLSセッションは単なる暗号化通信ではなく、接続ライフサイクル全体に本人確認・鍵合意・完全性保護が組み込まれた、信頼関係を調整した通信です。

TLS導入の主要コンポーネント

TLSバージョン

バージョン選択は、セキュリティ態勢と相互接続性に直接影響します。レガシー環境に古いプロトコルバージョンが残る場合もありますが、最新の実装ではTLS 1.2とTLS 1.3を中心に構築され、TLS 1.3が現在の標準世代となっています。旧式バージョンのサポートは攻撃対象領域を拡大し、コンプライアンスリスクを高め、暗号スイート・ポリシー管理を複雑化するため、バージョン計画は重要です。

企業がインターネット公開プラットフォームを強化する際、最初のステップとして旧式バージョンを無効化し、クライアント・サーバー・プロキシ・ロードバランサーを最新の互換性基準に合わせることが一般的です。公開ポータル・決済フロー・リモートアクセス・医療プラットフォーム・官公庁システム・クラウドAPIなど、転送セキュリティが信頼性の前面に出るシステムでは特に重要です。

暗号スイートと暗号パラメータ

TLSは厳密に選定された暗号アルゴリズムに依存しており、鍵交換・認証・暗号化の方式を決定します。運用面では、脆弱または旧式のアルゴリズムを削除し、安全なデフォルト設定を強制し、アプリケーションチームが「互換性重視」と「セキュリティ重視」の設定の違いを理解することが管理者の役割です。

環境ごとにクライアント層が異なるため、暗号設計では強力なセキュリティと実際の導入状況のバランスを取る必要があります。最新ブラウザを対象とする公開サイトは厳しいポリシーを適用できますが、組み込み機器・旧式業務システム・産業用端末・レガシーOSが混在する環境では調整が必要です。優れたTLS設計には、暗号運用の規律とアセットの可視化が両方必要です。

TLSハンドシェイクは、アプリケーションデータの送信が開始される前に、セッションのセキュリティパラメータを定義します。

証明書・鍵・ライフサイクル管理

転送セキュリティの障害の多くは、理論的な問題ではなく運用面の問題で発生します。証明書の有効期限切れ・不正な証明書チェーン・ホスト名の不一致・鍵管理の脆弱性・更新自動化の不備・管理されていない内部サービスは、サービス停止またはセキュリティホールを引き起こします。そのため証明書ライフサイクル管理は、単なる事務処理ではなくTLS導入の戦略的要素です。

大規模環境では、証明書の使用場所・有効期限・担当チーム・秘密鍵の保存状況を一元的に可視化する必要があります。クラウドネイティブ環境・分散アプリケーション・サービスメッシュ・産業用プラットフォームなど、暗号化エンドポイントが急速に増加する環境では特に重要です。

TLSの代表的な活用シーン

HTTPS Webサイト・Webアプリケーション

TLSの最も身近な活用例がHTTPSです。ユーザーが安全なWebサイトにアクセスすると、TLSがブラウザセッションを保護し、サーバー認証を実現します。ECサイト・顧客ポータル・ナレッジプラットフォーム・リモートサポート・オンラインフォーム・ログインページ・CMS・クラウド型業務アプリなどの基盤技術となっています。

WebプラットフォームにとってTLSはセキュリティ制御であるだけでなく、運用要件でもあります。ブラウザ・API・フェデレーテッドIDシステム・Cookie保護・最新Web機能はすべて、標準で暗号化転送を前提として設計されています。実運用において、TLSが正しく設定されていないWebサイトは、安全でない・不完全・コンプライアンス不適合とみなされる傾向が強まっています。

API・アプリケーション・サービス間通信

APIは認証トークン・コマンド・データ・ワークフロー情報を分散システム間で常に転送しています。モバイルアプリとクラウドエンドポイント間、社内マイクロサービス間、地域・環境をまたぐ業務システム間のいずれの通信でも、TLSが安全を守ります。

サービス間アーキテクチャでは、TLSは単なる暗号化を超え、相互認証(mTLS)に拡張されるケースが一般的です。相互TLSでは双方が証明書を提示し、相互にIDを検証するため、ゼロトラスト環境・規制対象ネットワーク・厳格管理B2B連携・高信頼M2M通信に最適なモデルです。

メール・リモートアクセス・管理画面

TLSはブラウザ以外でも広く活用されています。メールの送信・受信では、クライアントとサーバー間の通信を保護するためにTLSが標準的に使用されます。管理ダッシュボード・デバイスリモート管理画面・会議プラットフォーム・音声基盤・ディレクトリサービス・リモートアプリセッションも、認証情報と管理操作を保護するためにTLSを採用しています。

インフラチームにとって、転送セキュリティポリシーは企業ホームページだけで終わらせてはなりません。管理画面・ゲートウェイポータル・IP通信基盤・指令システム・組み込みWebコンソール・サーバー管理サービスは公開サイトよりも機密性が高いケースが多く、システム全体でTLSの適正運用が不可欠な要件となります。

TLSはWebアクセス・API・メール・管理・クラウド・システム間通信の全領域で使用されています。

TLSとSSLの違い

なぜ今でもSSLと呼ばれるのか

日常的に多くの方がTLSをSSLと呼び続けています。これは、SSLが初期の安全なWebセッション・証明書の技術として広く浸透した歴史的背景によるものです。業界はSSLからTLSに移行しましたが、旧用語はブラウザメッセージ・証明書商品・ホスティング画面・日常会話の中で残り続けています。

そのため「SSL証明書」「SSLハンドシェイク」といった言葉が今でも一般的ですが、実際に稼働しているプロトコルはTLSであるケースがほとんどです。技術的な観点では、最新の安全な実装は旧式SSLファミリーではなくTLSに基づいています。

違いの実務的な意味

運用者・調達担当者にとって核心は単純です。現在の安全な通信はTLSに依存しており、レガシーSSLではありません。プラットフォーム・デバイス・ゲートウェイ・ホスティングサービスを評価する際は、最新TLSバージョンへの対応・堅牢な証明書処理・安全な暗号デフォルトを確認することが重要です。マーケティング用語で旧用語が使われる場合でも、導入基準は最新のTLS運用基準で評価すべきです。

この区別は調達・コンプライアンス審査・技術ドキュメント・製品相互接続性で重要です。「SSLセキュリティ対応」とだけ記載され、TLSバージョンの明記がないプラットフォームは、実際の実装内容が不明確なためリスクとなります。

市場では「SSL」が一般的な呼称として残っていますが、最新環境で求められる安全なプロトコルはTLS(標準的にTLS 1.2またはTLS 1.3)です。

実環境におけるTLSの適用分野

企業システム・クラウドプラットフォーム

企業向けソフトウェアは、公開サイト・社内アプリ・APIゲートウェイ・SaaS連携・IDフロー・ストレージアクセス・内部東西トラフィックのすべてでTLSへの依存度を高めています。クラウド環境では、ワークロードが複数のゾーン・プロバイダー・自動化層に分散されていても、TLSがデータ転送保護の統一基準を提供します。

これはガバナンス強化にも貢献します。セキュリティチームはアプリケーション入力・サービス通信・リモート管理・証明書ローテーション・テナント分離の転送ポリシーを定義できます。多くの企業でTLSは、セキュリティアーキテクチャ・プラットフォームエンジニアリング・コンプライアンス業務をつなぐ、最も可視的な制御レイヤーの1つになっています。

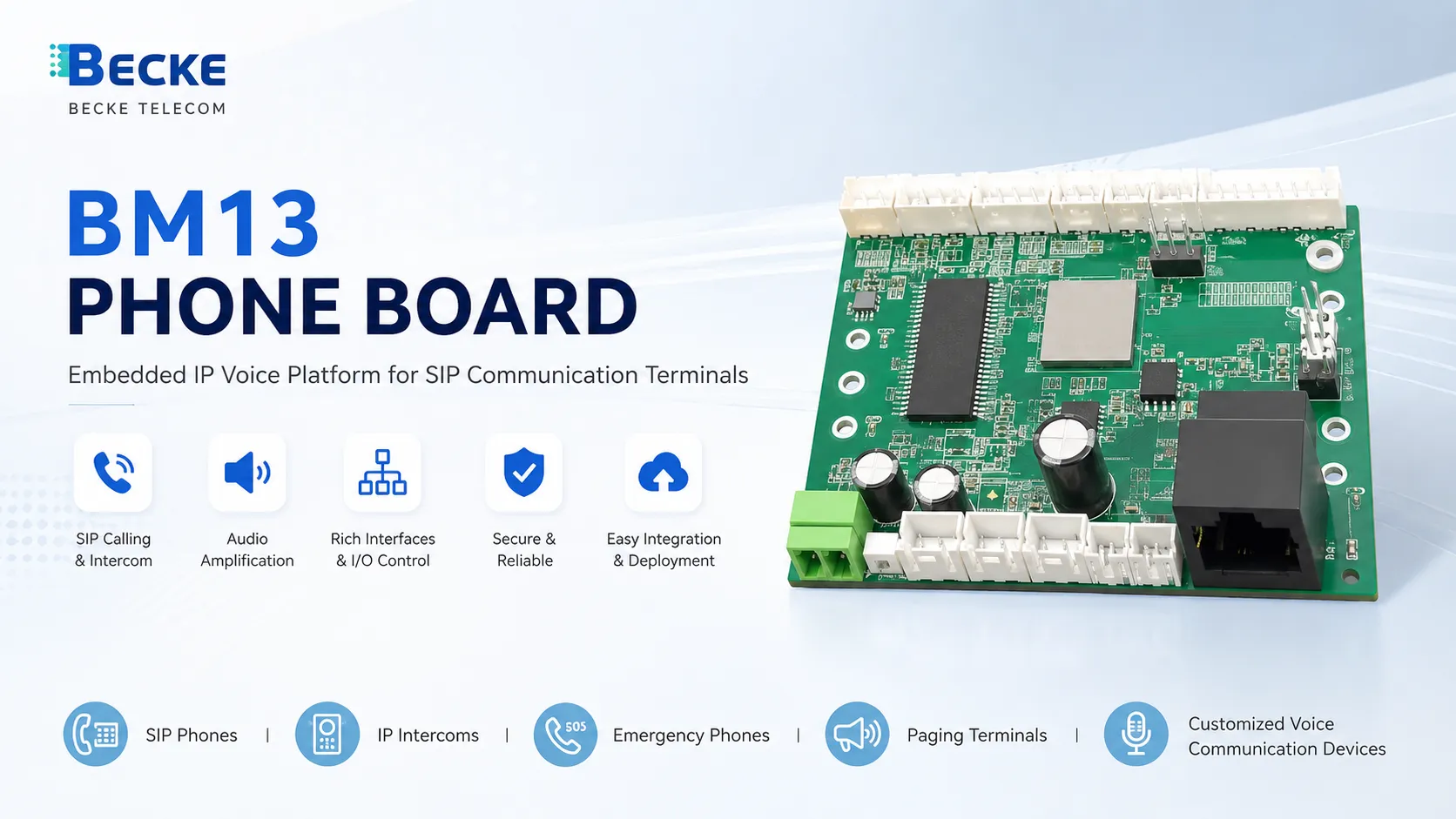

産業システム・IoT・エッジ通信

TLSは、機器・ゲートウェイ・サーバー・管理基盤がコマンド・設定データ・イベントログ・運用テレメトリを交換する産業・エッジ環境でも重要です。運用技術(OT)がIPネットワークに接続されるにつれ、リモート接続ポイントの増加とともに安全な転送のニーズが高まっています。

これらの環境では、単に暗号化を有効にするだけでなく、課題が多岐にわたります。現場機器への証明書配布・組み込みシステムのリソース制約・バージョン互換性・アップデートサイクル・ネットワークセグメンテーション・産業用プロトコルとの連携・リモートメンテナンス・集中監視プラットフォームとの調整などを考慮する必要があります。

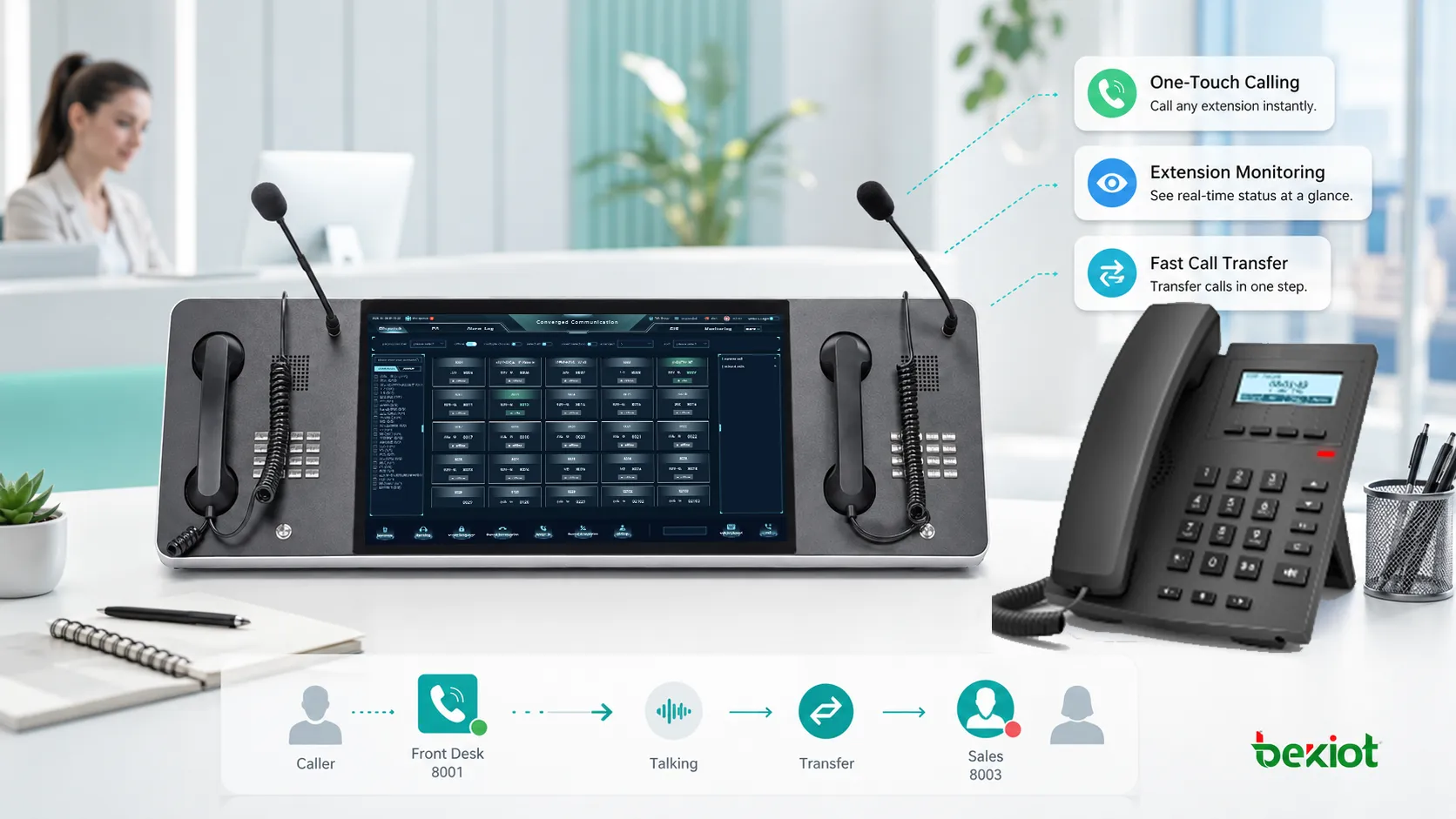

統合コミュニケーション・セキュアシグナリング

コミュニケーションシステムも、シグナリングとサービスアクセスの保護にTLSを活用しています。IP電話基盤・SIPアプリ・会議システム・指令卓・Web管理ポータル・統合コミュニケーションサービスは、登録・管理アクセス・シグナリング制御・アプリ連携の安全をTLSに依存しています。

これらのケースで転送セキュリティはプライバシー保護以上の価値を持ちます。認証情報の保護・シグナリング改ざんリスクの低減・信頼できるプラットフォームアクセスの支援・分散通信ネットワークにおけるユーザー・サーバー・ゲートウェイ・連携アプリの境界強化に貢献します。

導入時の考慮点・ベストプラクティス

最新バージョンを優先し、旧式サポートを廃止

強固なTLS態勢は、プロトコルの適正管理から始まります。企業はサポートするバージョンを明確に定義し、旧式オプションを段階的に廃止し、本番トラフィックに公開する前に相互接続性を試験すべきです。利便性のために古いバージョンを残すことは長期的な脆弱性を生み、特にレガシークライアントの管理が不十分・使用頻度が低い場合にリスクが高まります。

最新の多くのシナリオでは、環境を最新のベストプラクティスに合わせ、業務が真に必要とする最小限の互換性のみを維持することを目標とします。この検証はオリジンサーバーだけでなく、リバースプロキシ・ロードバランサー・アプリケーションゲートウェイ・CDNエッジ・メールサービス・管理画面でも実施すべきです。

証明書を継続的なプログラムとして管理

証明書業務はライフサイクル管理の一環として運用すべきです。チームは信頼性の高い発行・更新・導入・在庫管理・失効監視・監視・アラートのプロセスを整備する必要があります。証明書管理の運用成熟度はサービスの可用性に直接影響します。証明書の不備は、ネットワーク障害と同様に信頼できる通信を中断させるためです。

アプリケーション・コンテナ・ゲートウェイ・エッジデバイス・内部サービスが大量に存在する環境では、自動化が特に価値を発揮します。アーキテクチャが分散するほど、手動による証明書追跡・臨時の更新プロセスへの依存は非現実的になります。

接続性だけでなく設定内容を試験

多くのチームはHTTPSまたはTLS対応プロトコルでサービスに到達できることを確認しただけで完了とみなしがちです。実際には、導入品質は接続確立だけでなく多くの要素に依存します。バージョン対応・証明書チェーンの正確性・ホスト名カバー範囲・更新の堅牢性・リダイレクト処理・相互認証の動作(該当する場合)・本番/ステージング環境のポリシー一貫性など、全体の設定をレビューすべきです。

プラットフォームアップグレード・機器交換・OS変更・認証局移行・アプリマイグレーションの後にも、設定レビューは重要です。TLSはライブラリ・プロキシ・トラストストア・サービスエンドポイントと深く結びついているため、日常的なインフラ変更でも転送セキュリティの結果に影響する可能性があります。

まとめ

Transport Layer Securityは、現代の接続環境における基盤的なセキュリティ技術の1つです。転送中のデータを保護し、クライアントが通信相手を確認することを支援し、ハンドシェイクから暗号化データ交換までセッションの完全性を保持します。公開サイト・社内API・クラウドワークロード・リモート管理ポータル・メール基盤・M2Mアプリのいずれのシナリオでも、TLSは通信を信頼できるものにする中核技術です。

したがってTLSを理解することは、「通信が暗号化されている」ことを知るだけでは不十分です。本人確認の仕組み・鍵交換のロジック・バージョン/アルゴリズムがリスクに与える影響・証明書業務が稼働時間とセキュリティに与える影響を理解することが重要です。実際の導入において、優れたTLS運用は適切なプロトコル選定・規律ある証明書管理・継続的な設定ガバナンスの組み合わせによって実現されます。

よくある質問

TLSとSSLは同じですか?

いいえ。TLSはSSLの後継プロトコルです。一般的に「SSL」という言葉が使われますが、最新の安全な通信は旧式SSLファミリーではなくTLSを基盤としています。

TLSは実際に何を保護しますか?

TLSは主に転送中のデータを保護します。暗号化による機密性の確保、証明書による接続先の認証、改ざん検知による完全性の保持を実現します。

TLSは一般的にどこで使われていますか?

HTTPSサイト・API・クラウドアプリ・メールサービス・管理ポータル・リモート管理画面・企業/産業システムのサービス間通信など、広範囲で使用されています。

TLSにおいて証明書管理が重要な理由は?

証明書は信頼性検証の中核です。有効期限切れ・設定ミス・ホスト名不一致・鍵管理の脆弱性があると、TLSが機能していても安全な通信が失われる・信頼性が低下する原因となります。

現在、一般的に推奨されるTLSバージョンは?

最新の導入ではTLS 1.2とTLS 1.3を基準とし、TLS 1.3が最新の標準バージョンです。旧式バージョンは厳密に確認の上、可能な限り段階的に廃止することが推奨されます。